Gallery Lock och fotolåsappar: Skyddar de faktiskt dina foton?

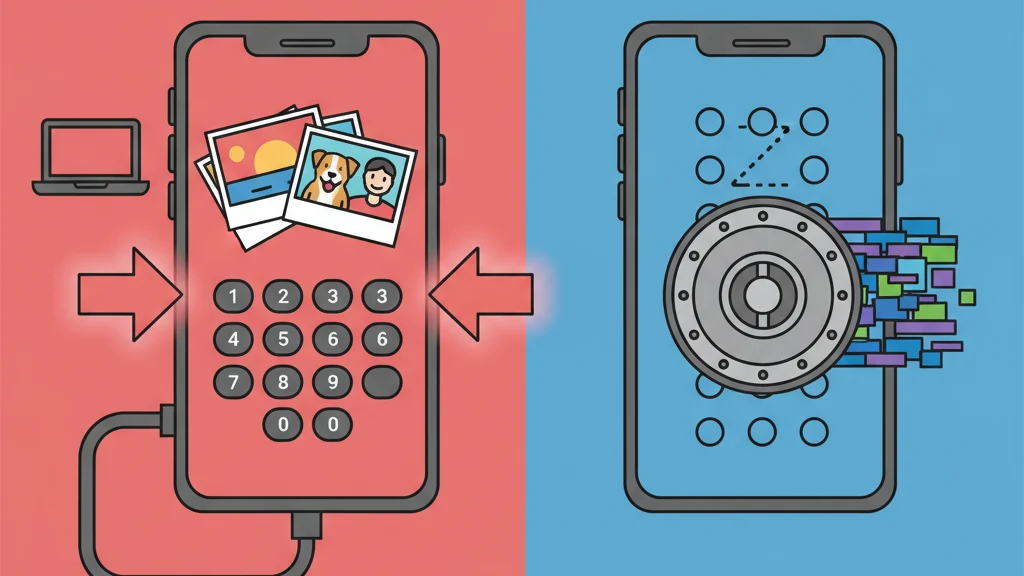

De flesta gallery lock- och fotolåsappar sätter en PIN-kod framför okrypterade filer.

Gallery lock- och fotolåsappar sätter en PIN-kod eller lösenordsskärm framför dina foton. Marknadsföringsspråket antyder säkerhet: "lås", "kassaskåp", "säker", "skyddad." Men i de flesta av dessa appar är PIN-skärmen hela skyddet. Bakom den sitter dina foton okrypterade i en vanlig mapp.

Ett lås på en glasdörr stoppar folk som respekterar lås. Det stoppar inte någon som tittar genom glaset.

Den här guiden undersöker vad gallery lock- och fotolåsappar faktiskt gör på teknisk nivå, förklarar gapet mellan "låst" och "krypterat" och definierar vad genuint fotoskydd kräver.

Vad gallery lock-appar faktiskt gör

Gallery lock-appar (även kallade fotolåsare, galleri-valv eller privata galleri-appar) följer en konsekvent arkitektur:

- Importera. Foton kopieras eller flyttas från enhetens kamerarulle till appens privata lagringskatalog.

- Grind. En PIN-kod, lösenord, mönster eller biometrisk kontroll placeras vid appens ingångspunkt.

- Visa. När rätt uppgift anges visar appen de lagrade fotona i ett gallerigränssnitt.

Det är den fullständiga mekanismen för de flesta gallery lock-appar. Uppgiften låser upp appens användargränssnitt. Den krypterar, omvandlar eller kryptografiskt skyddar inte de underliggande filerna.

Vad "låst" innebär i praktiken

När en gallery lock-app säger att dina foton är "låsta" innebär det vanligtvis:

- Foton-appen visar dem inte längre (de har flyttats till appens katalog)

- Att öppna gallery lock-appen kräver en PIN-kod

- Fotona inuti appen är bara synliga via appens gränssnitt

Vad "låst" inte innebär:

- Filerna är krypterade

- Filerna är oläsbara utan PIN-koden

- Filerna är skyddade mot filsystemsåtkomst

- Filerna överlever kriminalteknisk undersökning

Skillnaden spelar roll eftersom "lås" och "kryptera" beskriver fundamentalt olika operationer. Låsning kontrollerar vem som kan gå igenom en dörr. Kryptering omvandlar innehållet så att det är oläsligt utan en matematisk nyckel.

Gapet mellan "Lås" och "Kryptera"

Det här är det centrala tekniska problemet med gallery lock-kategorin.

| Operation | Vad händer med filen | Skyddsnivå |

|---|---|---|

| Lås (åtkomstkontroll) | Filen förblir i originalformat (JPEG, HEIC, PNG). Ett gränssnittshinder förhindrar visning via appen. | Skyddad endast från appnivååtkomst |

| Kryptera (kryptografiskt skydd) | Filen omvandlas av ett chiffer (t.ex. AES-256-GCM) till data oskiljbar från slumpmässigt brus. | Skyddad från all åtkomst utan rätt nyckel |

I en låst galleri-app finns dina foton som vanliga bildfiler. De har EXIF-metadata. De har normala filtillägg. De är läsbara av alla bildvisare. PIN-koden förhindrar appen från att visa dem, men filerna i sig är oförändrade.

I en krypterad valv-app finns filerna inte längre som bilder. De är krypterade datablocks. Att öppna dem i en bildvisare visar ingenting. Det finns ingen EXIF-metadata att läsa. Filstrukturen avslöjar ingenting om innehållet. Utan rätt krypteringsnyckel är data matematiskt ekvivalent med slumpmässigt brus.

Ett konkret exempel

Föreställ dig att du lagrar ett foto i båda typer av appar:

Gallery lock-app: Filen IMG_4521.heic flyttas till /AppData/GalleryLock/photos/IMG_4521.heic. Vem som helst med filsystemsåtkomst öppnar den och ser fotot. PIN-koden förhindrar appen från att visa den. Filen är helt intakt och läsbar.

Krypterad valv-app: Filen IMG_4521.heic krypteras till ett datablock som a8f3b2c1... lagrat med ett slumpmässigt filnamn och inget filtillägg. Att öppna den i en visare visar skräpdata. Originalfilen finns inte längre i något läsbart format på enheten.

Det är skillnaden. Inte teoretisk. Inte marginell. Kategorisk.

Hur gallery lock-appar kringgås

Att förstå kringgående-metoderna klargör varför "lås"-metaforen är vilseledande.

1. Datoranslutning

När en iPhone säkerhetskopieras via iTunes eller Finder (eller en Android via ADB) kan säkerhetskopian inkludera appens sandbox-data. I en gallery lock-app innehåller säkerhetskopian de ursprungliga, okrypterade fotofiler. Att extrahera dem kräver gratis, allmänt tillgänglig programvara.

2. Kriminaltekniska verktyg

Brottsbekämpning och kriminaltekniska undersökare använder verktyg som Cellebrite UFED och GrayKey som extraherar data från mobila enheter på filsystemnivå. Dessa verktyg interagerar inte med appens gränssnitt. De läser lagringen direkt. Okrypterade filer i en gallery locks katalog är fullt tillgängliga.

Enligt offentligt tillgänglig Cellebrite-dokumentation stöder deras verktyg extrahering av app-sandbox-data från iOS-enheter, inklusive tredjepartsvalv och gallery lock-applikationer. PIN-koden är irrelevant eftersom extraheringen sker under applikationsskiktet.

3. Molnsäkerhetskopiering exponering

Om enheten säkerhetskopieras till iCloud eller Google Cloud kan gallery lock-appens data inkluderas i säkerhetskopian. Apple och Google kan komma åt dessa säkerhetskopior under rättsligt tvång. Eftersom filerna i ett gallery lock är okrypterade är de fullt läsbara när de extraheras från säkerhetskopian.

4. App-radering

Om en gallery lock-app raderas (av misstag, under ett OS-uppdateringsproblem eller av en tredje part) raderas de okrypterade filerna i appens sandbox också. Till skillnad från krypterade valv med separata säkerhetskopieringsmekanismer tillhandahåller gallery lock-appar vanligtvis inga återhämtningsalternativ utanför appen i sig.

5. App-sårbarhet

Gallery lock-appar som inte krypterar filer har en enklare säkerhetsperimeter att bryta mot. Alla sårbarheter i appen (en debug-bakdörr kvar i produktion, ett osäkert lokalt API eller en kringgången autentiseringsskärm) exponerar filerna direkt eftersom det inte finns något krypteringsskikt som ett andra försvarslager.

Problemet med datainsamling

De flesta gallery lock- och fotolåsappar är gratis med annonser. Den annonsfinansierade modellen kräver spårnings-SDK:er som samlar in enhetsidentifierare, användningsmönster och beteendedata.

En granskning 2023 av populära gallery lock-appar på iOS App Store hittade mönster konsistenta med omfattande datainsamling:

- Flera annonserings-SDK:er (Facebook Audience Network, Google AdMob, Unity Ads)

- Analysramverk som spårar skärmvisningar, sessionslängd och funktionsanvändning

- Enhetsfingeravtryck för annonsinriktning

- I vissa fall platsdata-åtkomst

Ironin är påtaglig. Användare laddar ner dessa appar specifikt för integritet. Apparna samlar sedan in och sänder beteendedata till annonsnätverk. Fotona kan vara "låsta" för tillfälliga observatörer, men användarens beteende sänds till datamäklare.

Appar som tar ett rimligt pris för genuin kryptering tenderar att ha minimal eller ingen spårning eftersom deras affärsmodell är produkten, inte användarens data.

Hur riktigt fotoskydd ser ut

Om gallery lock-appar representerar "lås"-änden av spektrumet är det här "kryptera"-änden ser ut:

Krypteringsstandard

AES-256-GCM (Advanced Encryption Standard, 256-bitars nyckel, Galois/Counter Mode). Det här är den autentiserade krypteringsalgoritmen som rekommenderas av NIST (SP 800-38D) för högsäkerhetsapplikationer. Den ger både konfidentialitet (data är oläslig utan nyckeln) och integritet (eventuell manipulation av krypterad data detekteras).

Nyckelderivation

Användarens uppgift (lösenord, mönster) omvandlas till en 256-bitars krypteringsnyckel via en nyckelderivationsfunktion som PBKDF2 med ett högt iterationsantal och ett unikt per-valv-salt. Det här gör varje gissning beräkningsmässigt dyr och förvandlar brute-force-attacker till fleråriga ansträngningar.

Per-fils isolation

Varje fil får en unik, slumpmässigt genererad initialiseringsvektor (IV). Identiska foton producerar olika krypterade utdata. Det finns inget mönster för en angripare att utnyttja mellan filer.

Metadatakryptering

Filnamn, skapelsedatum och valvstruktur krypteras med ett separat chiffer. Även om någon vet att filer finns avslöjar metadata ingenting om innehållet.

Noll-kunskapsarkitektur

Apputvecklaren har aldrig krypteringsnycklarna. Nycklar härleds lokalt och överförs aldrig. Om utvecklaren delges en rättslig order finns det inget att lämna över. Det här är inte en policy; det är en matematisk begränsning.

Vaultaire implementerar denna fullständiga stack: AES-256-GCM-filkryptering, PBKDF2 med HMAC-SHA512-nyckelderivation, ChaCha20-metadatakryptering, per-fils initialiseringsvektorer och noll-kunskapsarkitektur. Dessutom tillhandahåller den trovärdig förnekbarhet (inget masterregister över valv, inget sätt att bevisa att ytterligare valv finns) och nödläge (förstör kryptografisk åtkomst till dolda valv under tvång).

Varje mönster ritat på 5x5-rutnätet öppnar ett annat valv. Det finns inget register. Ingen valvräknare. En kriminalteknisk undersökare kan bekräfta att Vaultaire är installerat och krypterad data finns, men kan inte avgöra hur många valv som finns eller vad de innehåller.

Hur du avgör om din app faktiskt krypterar

Tre snabba tester:

Test 1: Lösenordsåterställning

Försök återställa ditt lösenord eller PIN-kod via appen. Om appen skickar ett e-postmeddelande som återställer åtkomst till dina filer håller utvecklaren krypteringsnycklarna (eller det finns inga krypteringsnycklar). En noll-kunskapskrypterad app kan inte återställa dina uppgifter eftersom den aldrig hade dem.

Test 2: Krypteringsspecifikation

Kontrollera appens webbplats eller App Store-beskrivning för en namngiven krypteringsalgoritm: AES-256-GCM, AES-256-CBC, ChaCha20-Poly1305. Om appen säger "säker" eller "skyddad" utan att nämna ett chiffer krypterar den troligen inte.

Test 3: Sekretessetiketter

Kontrollera App Store-sekretessetiketter. Jämför vilka data appen samlar in mot vad du förväntar dig av en integritetscentrerad app. Flera spårningskategorier (särskilt "Data Used to Track You" och "Data Linked to You") indikerar en annonsfinansierad modell med omfattande datainsamling.

Vanliga frågor

Skyddar gallery lock-appar faktiskt foton?

Gallery lock-appar skyddar foton från att visas via enhetens Foton-app eller av någon som tillfälligt använder telefonen. De skyddar inte foton på filsystemnivå. Filer lagrade i de flesta gallery lock-appar är okrypterade och tillgängliga via datoranslutningar, säkerhetskopiering eller kriminaltekniska verktyg. PIN-koden förhindrar appnivååtkomst; den krypterar inte filerna.

Vad är skillnaden mellan att låsa och kryptera foton?

Låsning placerar ett åtkomstkontrollhinder (PIN, lösenord, biometri) framför filer som förblir i sitt ursprungliga format. Kryptering omvandlar filer med ett chiffer som AES-256-GCM till data som är matematiskt oläslig utan rätt nyckel. Låsta filer kan kommas åt genom att kringgå gränssnittet. Krypterade filer kan inte kommas åt utan krypteringsnyckeln, oavsett hur lagringen kommas åt.

Kan kriminaltekniska verktyg komma åt gallery lock-appar?

Ja. Kriminaltekniska verktyg som Cellebrite UFED och GrayKey extraherar data på filsystemnivå och kringgår appnivåautentisering helt. Eftersom de flesta gallery lock-appar lagrar okrypterade filer kommer verktygen åt foton direkt utan appens PIN-kod. Det här är en rutin möjlighet inom brottsbekämpning och företagskriminalteknik.

Är betalda gallery lock-appar säkrare än gratis?

Inte nödvändigtvis. Distinktionen betald/gratis förutsäger inte kryptering tillförlitligt. Vissa betalda gallery lock-appar använder fortfarande åtkomstkontroll utan kryptering. Kriterierna som spelar roll är: namngiven krypteringsalgoritm, nyckelhanteringsmodell (klientsida vs. serversida) och datainsamlingspolicy. Priset garanterar inte säkerhetsarkitektur.

Vad ska jag använda istället för ett gallery lock?

För genuint fotoskydd, använd en krypterad valv-app med: AES-256-GCM eller likvärdig kryptering, klientsidesnyckelderivation (PBKDF2, Argon2), noll-kunskapsarkitektur där utvecklaren inte kan komma åt filer och minimal datainsamling. Kontrollera att appen namnger sin krypteringsalgoritm explicit och inte erbjuder serverbaserad lösenordsåterställning.

Slutsats

Gallery lock- och fotolåsappar svarar på en verklig fråga: "Hur håller jag vissa foton privata?" Men de flesta av dem svarar på det med en PIN-skärm och inget annat.

Ordet "lås" antyder säkerhet. I praktiken innebär det åtkomstkontroll. PIN-koden är en rekommendation till programvaran. Det är inte ett hinder för data.

Om en PIN-skärm är tillräcklig för din situation fungerar alla gallery lock-appar. Många människor behöver genuint ingenting mer. Men om någon med verktyg, kunskap eller rättslig auktoritet kan försöka komma åt dessa foton är det inte PIN-koden som skyddar dig. Det är krypteringen.

Skillnaden mellan "låst" och "krypterat" är skillnaden mellan en dörr och en vägg. Den ena kan öppnas. Den andra kan det inte.

Relaterade guider: Fotovalv-app: Vad du ska leta efter | Bästa fotovalv-apparna för iPhone | Hur man låser foton på iPhone | App för att gömma foton: 5 metoder