Galerie-Sperr- und Foto-Tresor-Apps: Schützen sie deine Fotos wirklich?

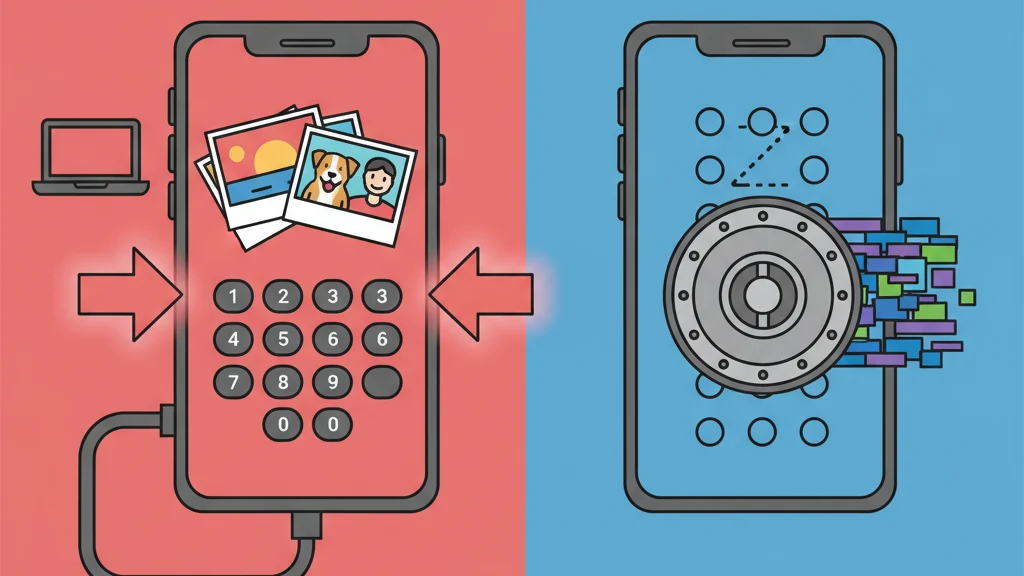

Die meisten Galerie-Sperr- und Foto-Tresor-Apps setzen einen PIN vor unverschlüsselte Dateien.

Galerie-Sperr- und Foto-Tresor-Apps setzen einen PIN- oder Passwortbildschirm vor deine Fotos. Die Marketingsprache impliziert Sicherheit: „Sperren", „Safe", „Sicher", „Geschützt". Aber bei der Mehrzahl dieser Apps ist der PIN-Bildschirm der gesamte Schutz. Dahinter liegen deine Fotos unverschlüsselt in einem Standardordner.

Ein Schloss an einer Glastür stoppt Menschen, die Schlösser respektieren. Es stoppt niemanden, der durch das Glas schaut.

Diese Anleitung untersucht, was Galerie-Sperr- und Foto-Tresor-Apps auf technischer Ebene wirklich tun, erklärt den Unterschied zwischen „gesperrt" und „verschlüsselt" und definiert, was echter Fotoschutz erfordert.

Was Galerie-Sperr-Apps wirklich tun

Galerie-Sperr-Apps (auch als Foto-Tresor, Galerie-Vault oder private Galerie-Apps bezeichnet) folgen einer einheitlichen Architektur:

- Importieren. Fotos werden aus der Gerätekamerarolle in das private Speicherverzeichnis der App kopiert oder verschoben.

- Absperren. Ein PIN, Passwort, Muster oder biometrische Überprüfung wird am Eintrittspunkt der App platziert.

- Anzeigen. Wenn die korrekte Zugangsinformation eingegeben wird, zeigt die App die gespeicherten Fotos in einer Galerieoberfläche an.

Das ist der vollständige Mechanismus für die meisten Galerie-Sperr-Apps. Die Zugangsinformation entsperrt die Benutzeroberfläche der App. Sie verschlüsselt, transformiert oder schützt die zugrunde liegenden Dateien nicht kryptografisch.

Was „gesperrt" in der Praxis bedeutet

Wenn eine Galerie-Sperr-App sagt, deine Fotos seien „gesperrt", bedeutet das typischerweise:

- Die Fotos-App zeigt sie nicht mehr an (sie wurden in das Verzeichnis der App verschoben)

- Das Öffnen der Galerie-Sperr-App erfordert einen PIN

- Die Fotos innerhalb der App sind nur über die Oberfläche der App ansehbar

Was „gesperrt" nicht bedeutet:

- Die Dateien sind verschlüsselt

- Die Dateien sind ohne den PIN nicht lesbar

- Die Dateien sind vor Dateisystemzugriff geschützt

- Die Dateien überstehen eine forensische Untersuchung

Der Unterschied ist wichtig, weil „sperren" und „verschlüsseln" grundlegend verschiedene Operationen beschreiben. Sperren kontrolliert, wer durch eine Tür gehen kann. Verschlüsseln transformiert den Inhalt, sodass er ohne einen mathematischen Schlüssel nicht lesbar ist.

Die Lücke zwischen „Sperren" und „Verschlüsseln"

Das ist das zentrale technische Problem der Galerie-Sperr-Kategorie.

| Operation | Was mit der Datei passiert | Schutzstufe |

|---|---|---|

| Sperren (Zugriffskontrolle) | Datei bleibt im Originalformat (JPEG, HEIC, PNG). Eine UI-Barriere verhindert die Anzeige über die App. | Nur vor App-Level-Zugriff geschützt |

| Verschlüsseln (kryptografischer Schutz) | Datei wird durch einen Algorithmus (z.B. AES-256-GCM) in Daten transformiert, die nicht von zufälligem Rauschen zu unterscheiden sind. | Vor jedem Zugriff ohne den richtigen Schlüssel geschützt |

In einer gesperrten Galerie-App existieren deine Fotos als Standard-Bilddateien. Sie haben EXIF-Metadaten. Sie haben normale Dateiendungen. Sie sind mit jedem Bildbetrachter lesbar. Der PIN verhindert, dass die App sie anzeigt, aber die Dateien selbst sind unverändert.

In einer verschlüsselten Tresor-App existieren die Dateien nicht mehr als Bilder. Sie sind verschlüsselte Datenblöcke. Das Öffnen in einem Bildbetrachter zeigt nichts. Es gibt keine EXIF-Metadaten zu lesen. Die Dateistruktur gibt nichts über den Inhalt preis. Ohne den richtigen Verschlüsselungsschlüssel sind die Daten mathematisch äquivalent zu zufälligem Rauschen.

Ein konkretes Beispiel

Stell dir vor, du speicherst ein Foto in beiden App-Typen:

Galerie-Sperr-App: Die Datei IMG_4521.heic wird nach /AppData/GalleryLock/photos/IMG_4521.heic verschoben. Jeder mit Dateisystemzugriff öffnet sie und sieht das Foto. Der PIN verhindert, dass die App es anzeigt. Die Datei ist vollständig intakt und lesbar.

Verschlüsselte Tresor-App: Die Datei IMG_4521.heic wird in einen Datenblock wie a8f3b2c1... verschlüsselt, der mit einem zufälligen Dateinamen und ohne Dateiendung gespeichert wird. Das Öffnen in einem Betrachter zeigt unlesbare Daten. Die Originaldatei existiert auf dem Gerät in keiner lesbaren Form mehr.

Das ist der Unterschied. Nicht theoretisch. Nicht marginal. Grundlegend.

Wie Galerie-Sperr-Apps umgangen werden

Das Verstehen der Umgehungsmethoden klärt, warum die „Sperr"-Metapher irreführend ist.

1. Computerverbindung

Wenn ein iPhone über iTunes oder Finder gesichert wird (oder ein Android über ADB), kann das Backup die Sandbox-Daten der App enthalten. In einer Galerie-Sperr-App enthält dieses Backup die originalen, unverschlüsselten Fotodateien. Das Extrahieren erfordert kostenlose, weit verbreitete Software.

2. Forensische Tools

Strafverfolgungsbehörden und forensische Gutachter verwenden Tools wie Cellebrite UFED und GrayKey, die Daten von Mobilgeräten auf Dateisystemebene extrahieren. Diese Tools interagieren nicht mit der UI der App. Sie lesen den Speicher direkt aus. Unverschlüsselte Dateien im Verzeichnis einer Galerie-Sperre sind vollständig zugänglich.

Laut öffentlich verfügbarer Cellebrite-Dokumentation unterstützen ihre Tools die Extraktion von App-Sandbox-Daten von iOS-Geräten, einschließlich Tresor- und Galerie-Sperr-Anwendungen von Drittanbietern. Der PIN ist irrelevant, weil die Extraktion unterhalb der Anwendungsschicht erfolgt.

3. Cloud-Backup-Offenlegung

Wenn das Gerät auf iCloud oder Google Cloud sichert, können die Daten der Galerie-Sperr-App im Backup enthalten sein. Apple und Google können auf diese Backups unter rechtlichem Zwang zugreifen. Da die Dateien in einer Galerie-Sperre unverschlüsselt sind, sind sie nach der Extraktion aus dem Backup vollständig lesbar.

4. App-Löschung

Wenn eine Galerie-Sperr-App gelöscht wird (versehentlich, bei einem OS-Update-Problem oder durch einen Dritten), werden auch die unverschlüsselten Dateien in der Sandbox der App gelöscht. Im Gegensatz zu verschlüsselten Tresoren mit separaten Backup-Mechanismen bieten Galerie-Sperr-Apps typischerweise keine Wiederherstellungsoptionen außerhalb der App selbst.

5. App-Schwachstelle

Galerie-Sperr-Apps, die keine Dateien verschlüsseln, haben einen einfacheren Sicherheitsperimeter zu durchbrechen. Jede Schwachstelle in der App (eine in der Produktion belassene Debug-Hintertür, eine unsichere lokale API oder ein umgangener Authentifizierungsbildschirm) legt die Dateien direkt offen, weil keine Verschlüsselungsschicht als zweite Verteidigungslinie existiert.

Das Datenerfassungsproblem

Die meisten Galerie-Sperr- und Foto-Tresor-Apps sind kostenlos mit Werbung. Das werbegestützte Modell erfordert Tracking-SDKs, die Gerätekennungen, Nutzungsmuster und Verhaltensdaten sammeln.

Eine Überprüfung beliebter Galerie-Sperr-Apps im iOS App Store aus dem Jahr 2023 fand Muster, die auf umfangreiche Datenerfassung hindeuten:

- Mehrere Werbe-SDKs (Facebook Audience Network, Google AdMob, Unity Ads)

- Analytics-Frameworks, die Bildschirmaufrufe, Sitzungsdauer und Feature-Nutzung verfolgen

- Geräte-Fingerprinting für Werbezwecke

- In einigen Fällen Zugriff auf Standortdaten

Die Ironie ist offensichtlich. Benutzer laden diese Apps speziell für den Datenschutz herunter. Die Apps sammeln dann Verhaltensdaten und übertragen sie an Werbenetzwerke. Die Fotos mögen vor gelegentlichen Beobachtern „gesperrt" sein, aber das Verhalten des Benutzers wird an Datenhändler übertragen.

Apps, die einen fairen Preis für echte Verschlüsselung verlangen, haben in der Regel minimales oder kein Tracking, weil ihr Geschäftsmodell das Produkt ist, nicht die Daten des Benutzers.

Wie echter Fotoschutz aussieht

Wenn Galerie-Sperr-Apps das „Sperr"-Ende des Spektrums darstellen, sieht hier das „Verschlüssel"-Ende so aus:

Verschlüsselungsstandard

AES-256-GCM (Advanced Encryption Standard, 256-Bit-Schlüssel, Galois/Counter-Modus). Das ist der vom NIST (SP 800-38D) empfohlene authentifizierte Verschlüsselungsalgorithmus für Hochsicherheitsanwendungen. Er bietet sowohl Vertraulichkeit (Daten sind ohne den Schlüssel nicht lesbar) als auch Integrität (jede Manipulation der verschlüsselten Daten wird erkannt).

Schlüsselableitung

Die Zugangsinformation des Benutzers (Passwort, Muster) wird durch eine Schlüsselableitungsfunktion wie PBKDF2 mit einer hohen Iterationsanzahl und einem einzigartigen tresorspezifischen Salt in einen 256-Bit-Verschlüsselungsschlüssel transformiert. Das macht jede Vermutung rechnerisch teuer und verwandelt Brute-Force-Angriffe in mehrjährige Anstrengungen.

Datei-Isolierung

Jede Datei erhält einen einzigartigen, zufällig generierten Initialisierungsvektor (IV). Identische Fotos erzeugen unterschiedliche verschlüsselte Ausgaben. Es gibt kein Muster für einen Angreifer, das über Dateien hinweg ausgenutzt werden könnte.

Metadaten-Verschlüsselung

Dateinamen, Erstellungsdaten und Tresorstruktur werden mit einem separaten Algorithmus verschlüsselt. Selbst wenn jemand weiß, dass Dateien existieren, gibt die Metadaten nichts über den Inhalt preis.

Zero-Knowledge-Architektur

Der App-Entwickler hat niemals die Verschlüsselungsschlüssel. Schlüssel werden lokal abgeleitet und niemals übertragen. Wenn der Entwickler mit einem rechtlichen Befehl konfrontiert wird, gibt es nichts zu übergeben. Das ist keine Richtlinie; es ist eine mathematische Einschränkung.

Vaultaire implementiert diesen vollständigen Ansatz: AES-256-GCM-Dateiverschlüsselung, PBKDF2 mit HMAC-SHA512-Schlüsselableitung, ChaCha20-Metadatenverschlüsselung, dateiindividuelle Initialisierungsvektoren und Zero-Knowledge-Architektur. Zusätzlich bietet es glaubhafte Abstreitbarkeit (kein Hauptindex von Tresoren, keine Möglichkeit, die Existenz weiterer Tresore zu beweisen) und einen Nötigungsmodus (kryptografischen Zugriff auf versteckte Tresore unter Zwang zerstören).

Jedes auf dem 5x5-Raster gezeichnete Muster öffnet einen anderen Tresor. Es gibt kein Register. Keine Tresoranzahl. Ein forensischer Gutachter kann bestätigen, dass Vaultaire installiert ist und verschlüsselte Daten existieren, aber nicht bestimmen, wie viele Tresore existieren oder was sie enthalten.

Wie du erkennst, ob deine App wirklich verschlüsselt

Drei schnelle Tests:

Test 1: Passwort-Reset

Versuche, dein Passwort oder deinen PIN über die App zurückzusetzen. Wenn die App dir eine E-Mail sendet, die den Zugriff auf deine Dateien wiederherstellt, hält der Entwickler die Verschlüsselungsschlüssel (oder es gibt keine Verschlüsselungsschlüssel). Eine Zero-Knowledge-verschlüsselte App kann deine Zugangsdaten nicht zurücksetzen, weil sie sie nie hatte.

Test 2: Verschlüsselungsspezifikation

Überprüfe die Website der App oder die App-Store-Beschreibung auf einen benannten Verschlüsselungsalgorithmus: AES-256-GCM, AES-256-CBC, ChaCha20-Poly1305. Wenn die App „sicher" oder „geschützt" sagt, ohne einen Algorithmus zu nennen, verschlüsselt sie wahrscheinlich nicht.

Test 3: Datenschutz-Nährwertkennzeichnung

Überprüfe die App-Store-Datenschutzkennzeichnungen. Vergleiche, welche Daten die App sammelt, mit dem, was du von einer datenschutzorientierten App erwarten würdest. Mehrere Tracking-Kategorien (insbesondere „Daten zur Verfolgung von dir" und „Mit dir verknüpfte Daten") deuten auf ein werbegestütztes Modell mit umfangreicher Datenerfassung hin.

Häufig gestellte Fragen

Schützen Galerie-Sperr-Apps Fotos wirklich?

Galerie-Sperr-Apps schützen Fotos davor, über die Fotos-App des Geräts oder von jemandem beim beiläufigen Telefonnutzen angesehen zu werden. Sie schützen Fotos nicht auf Dateisystemebene. In den meisten Galerie-Sperr-Apps gespeicherte Dateien sind unverschlüsselt und über Computerverbindungen, Backup-Extraktion oder forensische Tools zugänglich. Der PIN verhindert App-Level-Zugriff; er verschlüsselt die Dateien nicht.

Was ist der Unterschied zwischen Sperren und Verschlüsseln von Fotos?

Sperren platziert eine Zugriffskontrollbarriere (PIN, Passwort, biometrisch) vor Dateien, die in ihrem ursprünglichen Format bleiben. Verschlüsseln transformiert Dateien mit einem Algorithmus wie AES-256-GCM in Daten, die ohne den richtigen Schlüssel mathematisch nicht lesbar sind. Auf gesperrte Dateien kann durch Umgehung der UI zugegriffen werden. Auf verschlüsselte Dateien kann ohne den Verschlüsselungsschlüssel nicht zugegriffen werden, unabhängig davon, wie auf den Speicher zugegriffen wird.

Können forensische Tools auf Galerie-Sperr-Apps zugreifen?

Ja. Forensische Tools wie Cellebrite UFED und GrayKey extrahieren Daten auf Dateisystemebene und umgehen die App-Level-Authentifizierung vollständig. Da die meisten Galerie-Sperr-Apps unverschlüsselte Dateien speichern, greifen die Tools direkt auf Fotos zu, ohne den PIN der App. Das ist eine Routinefähigkeit in der Strafverfolgung und Unternehmensforensik.

Sind kostenpflichtige Galerie-Sperr-Apps sicherer als kostenlose?

Nicht unbedingt. Die kostenpflichtige/kostenlose Unterscheidung prognostiziert Verschlüsselung nicht zuverlässig. Einige kostenpflichtige Galerie-Sperr-Apps verwenden immer noch Zugriffskontrolle ohne Verschlüsselung. Die wichtigen Kriterien sind: benannter Verschlüsselungsalgorithmus, Schlüsselverwaltungsmodell (clientseitig vs. serverseitig) und Datenschutzrichtlinie. Der Preis garantiert keine Sicherheitsarchitektur.

Was sollte ich statt einer Galerie-Sperre verwenden?

Für echten Fotoschutz verwende eine verschlüsselte Tresor-App mit: AES-256-GCM oder gleichwertiger Verschlüsselung, clientseitiger Schlüsselableitung (PBKDF2, Argon2), Zero-Knowledge-Architektur, bei der der Entwickler nicht auf Dateien zugreifen kann, und minimaler Datenerfassung. Überprüfe, dass die App ihren Verschlüsselungsalgorithmus explizit benennt und keinen serverbasierten Passwort-Reset anbietet.

Fazit

Galerie-Sperr- und Foto-Tresor-Apps beantworten eine echte Frage: „Wie halte ich bestimmte Fotos privat?" Aber die meisten von ihnen beantworten sie mit einem PIN-Bildschirm und nichts weiter.

Das Wort „Sperren" impliziert Sicherheit. In der Praxis bedeutet es Zugriffskontrolle. Der PIN ist eine Empfehlung an die Software. Er ist keine Barriere für die Daten.

Wenn ein PIN-Bildschirm für deine Situation ausreicht, funktioniert jede Galerie-Sperr-App. Viele Menschen brauchen wirklich nichts mehr. Aber wenn jemand mit Tools, Wissen oder rechtlicher Autorität versuchen könnte, auf diese Fotos zuzugreifen, ist der PIN nicht das, was dich schützt. Die Verschlüsselung ist es.

Der Unterschied zwischen „gesperrt" und „verschlüsselt" ist der Unterschied zwischen einer Tür und einer Wand. Eine kann geöffnet werden. Die andere nicht.

Verwandte Anleitungen: Foto-Tresor-App: Worauf zu achten ist | Beste Foto-Tresor-Apps für iPhone | Wie man Fotos auf dem iPhone sperrt | App zum Verstecken von Fotos: 5 Ansätze