Приложения Gallery Lock и фотолокеры: действительно ли они защищают фото?

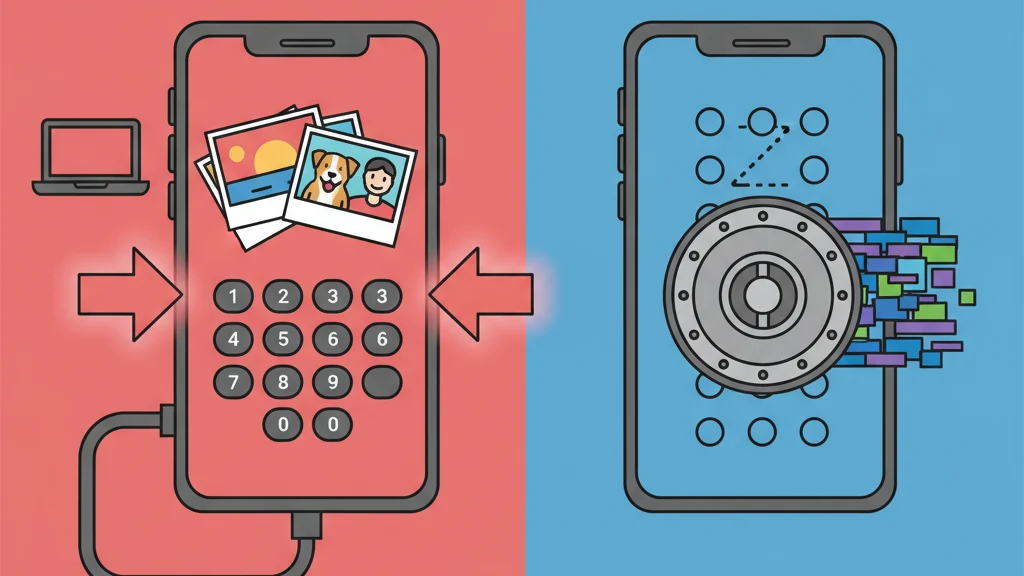

Большинство приложений для блокировки галереи ставят PIN перед незашифрованными файлами.

Приложения для блокировки галереи и фотолокеры ставят PIN или экран пароля перед вашими фото. Маркетинговый язык подразумевает безопасность: «блокировка», «сейф», «защита». Но в большинстве этих приложений PIN-экран и есть вся защита. За ним ваши фото хранятся незашифрованными в стандартной папке.

Замок на стеклянной двери останавливает тех, кто уважает замки. Он не останавливает никого, кто смотрит сквозь стекло.

Это руководство исследует, что на самом деле делают приложения для блокировки галереи на техническом уровне, объясняет разрыв между «заблокированным» и «зашифрованным» и определяет, что требует настоящая защита фото.

Что на самом деле делают приложения для блокировки галереи

Приложения для блокировки галереи (также называемые фотолокерами или частными галереями) следуют единой архитектуре:

- Импорт. Фото копируются или перемещаются из стандартного фотоальбома в закрытый каталог приложения.

- Шлюз. В точку входа приложения ставится PIN, пароль, паттерн или биометрическая проверка.

- Отображение. После ввода правильных учётных данных приложение показывает сохранённые фото в галерее.

Это полный механизм большинства приложений для блокировки галереи. Учётные данные разблокируют пользовательский интерфейс приложения. Они не шифруют, не преобразуют и не защищают криптографически базовые файлы.

Что означает «заблокировано» на практике

Когда приложение для блокировки галереи говорит, что ваши фото «заблокированы», это обычно означает:

- Приложение Фото больше не показывает их (они перемещены в каталог приложения)

- Открытие приложения требует PIN

- Фото внутри приложения видны только через его интерфейс

Что «заблокировано» не означает:

- Файлы зашифрованы

- Файлы нечитаемы без PIN

- Файлы защищены от доступа через файловую систему

- Файлы выдерживают криминалистическую экспертизу

Это различие важно, поскольку «блокировка» и «шифрование» описывают принципиально разные операции. Блокировка контролирует, кто может пройти через дверь. Шифрование преобразует содержимое, делая его нечитаемым без математического ключа.

Разрыв между «блокировкой» и «шифрованием»

Это главная техническая проблема категории приложений для блокировки галерей.

| Операция | Что происходит с файлом | Уровень защиты |

|---|---|---|

| Блокировка (управление доступом) | Файл остаётся в исходном формате (JPEG, HEIC, PNG). Барьер интерфейса предотвращает просмотр через приложение. | Защита только на уровне приложения |

| Шифрование (криптографическая защита) | Файл преобразуется шифром (например, AES-256-GCM) в данные, неотличимые от случайного шума. | Защита от любого доступа без правильного ключа |

В заблокированном приложении галереи ваши фото существуют как стандартные файлы изображений. У них есть метаданные EXIF. У них есть обычные расширения файлов. Они читаемы любым просмотрщиком изображений. PIN запрещает приложению отображать их, но сами файлы не изменены.

В зашифрованном хранилище файлы больше не существуют как изображения. Они являются зашифрованными блоками данных. Открытие их в просмотрщике изображений ничего не показывает. Нет метаданных EXIF для чтения. Структура файла ничего не раскрывает о содержимом. Без правильного ключа шифрования данные математически эквивалентны случайному шуму.

Как обходятся приложения для блокировки галерей

1. Подключение к компьютеру

При резервном копировании iPhone через iTunes или Finder (или Android через ADB) резервная копия может включать данные песочницы приложения. В приложении для блокировки галереи эта копия содержит оригинальные незашифрованные файлы фото. Их извлечение требует бесплатного, широко доступного программного обеспечения.

2. Криминалистические инструменты

Правоохранительные органы и криминалистические эксперты используют инструменты, такие как Cellebrite UFED и GrayKey, которые извлекают данные с мобильных устройств на уровне файловой системы. Эти инструменты не взаимодействуют с интерфейсом приложения. Они читают хранилище напрямую. Незашифрованные файлы в директории блокировки галереи полностью доступны.

3. Воздействие облачных резервных копий

Если устройство создаёт резервные копии в iCloud или Google Cloud, данные приложения для блокировки галереи могут быть включены в резервную копию. Apple и Google могут получить доступ к этим резервным копиям по законному принуждению. Поскольку файлы в блокировке галереи незашифрованы, они полностью читаемы после извлечения из резервной копии.

4. Удаление приложения

Если приложение для блокировки галереи удалено (случайно, при обновлении ОС или третьей стороной), незашифрованные файлы в песочнице приложения также удаляются. В отличие от зашифрованных хранилищ с отдельными механизмами резервного копирования, приложения для блокировки галерей обычно не предоставляют вариантов восстановления за пределами самого приложения.

5. Уязвимость приложения

Приложения для блокировки галерей, не шифрующие файлы, имеют более простой периметр безопасности. Любая уязвимость в приложении (отладочный бэкдор в продакшне, небезопасный локальный API или обходная аутентификация) непосредственно открывает файлы, поскольку нет слоя шифрования как второй линии защиты.

Проблема сбора данных

Большинство приложений для блокировки галерей и фотолокеров бесплатны с рекламой. Модель с поддержкой рекламы требует SDK для отслеживания, которые собирают идентификаторы устройств, паттерны использования и поведенческие данные.

Ирония остра. Пользователи скачивают эти приложения именно ради конфиденциальности. Затем приложения собирают и передают поведенческие данные в рекламные сети. Фото могут быть «заблокированы» от случайных наблюдателей, но поведение пользователя транслируется брокерам данных.

Приложения, взимающие разумную плату за настоящее шифрование, как правило, имеют минимальное или нулевое отслеживание, потому что их бизнес-модель — это продукт, а не данные пользователя.

Как выглядит настоящая защита фото

Если приложения для блокировки галерей представляют конец спектра «блокировки», вот как выглядит конец «шифрования»:

Стандарт шифрования

AES-256-GCM (Advanced Encryption Standard, 256-битный ключ, режим Галуа/Счётчик). Это алгоритм аутентифицированного шифрования, рекомендованный NIST (SP 800-38D) для высокозащищённых приложений. Он обеспечивает как конфиденциальность (данные нечитаемы без ключа), так и целостность (любое вмешательство в зашифрованные данные обнаруживается).

Формирование ключа

Учётные данные пользователя (пароль, паттерн) преобразуются в 256-битный ключ шифрования через функцию формирования ключа, такую как PBKDF2, с высоким числом итераций и уникальной солью для каждого хранилища. Это делает каждую попытку угадать ключ вычислительно дорогой, превращая брутфорс-атаки в многолетние усилия.

Изоляция по файлам

Каждый файл получает уникальный, случайно сгенерированный инициализирующий вектор (IV). Одинаковые фото дают разные зашифрованные результаты. Атакующий не может использовать никакой паттерн между файлами.

Шифрование метаданных

Имена файлов, даты создания и структура хранилища зашифрованы отдельным шифром. Даже если кто-то знает, что файлы существуют, метаданные ничего не раскрывают о содержимом.

Архитектура нулевого разглашения

Разработчик приложения никогда не имеет ключей шифрования. Ключи формируются локально и никогда не передаются. Если разработчику предъявляется судебный приказ, передавать нечего. Это не политика; это математическое ограничение.

Vaultaire реализует весь этот стек: шифрование файлов AES-256-GCM, формирование ключа PBKDF2 с HMAC-SHA512, шифрование метаданных ChaCha20, инициализирующие векторы для каждого файла и архитектуру нулевого разглашения. Кроме того, обеспечивается правдоподобное отрицание (нет мастер-индекса хранилищ, нет возможности доказать существование дополнительных хранилищ) и режим принуждения (уничтожение криптографического доступа к скрытым хранилищам под принуждением).

Как понять, что ваше приложение действительно шифрует

Три быстрых теста:

Тест 1: Сброс пароля

Попробуйте сбросить пароль или PIN через приложение. Если приложение отправляет вам email, восстанавливающий доступ к файлам, разработчик держит ключи шифрования (или ключей нет). Приложение с нулевым разглашением не может сбросить учётные данные, поскольку никогда их не имело.

Тест 2: Спецификация шифрования

Проверьте сайт приложения или описание в App Store на наличие именованного алгоритма шифрования: AES-256-GCM, AES-256-CBC, ChaCha20-Poly1305. Если приложение говорит «безопасно» или «защищено», не называя шифр, — скорее всего, шифрования нет.

Тест 3: Этикетки конфиденциальности

Проверьте этикетки конфиденциальности App Store. Сравните, какие данные собирает приложение, с тем, что вы ожидаете от приложения, ориентированного на конфиденциальность. Несколько категорий отслеживания (особенно «Данные для отслеживания» и «Данные, связанные с вами») указывают на модель с поддержкой рекламы и обширным сбором данных.

Часто задаваемые вопросы

Действительно ли приложения для блокировки галереи защищают фото?

Они защищают фото от просмотра через стандартное приложение Фото или случайными пользователями. Они не защищают фото на уровне файловой системы. Файлы в большинстве таких приложений незашифрованы и доступны через компьютерные соединения, извлечение резервной копии или криминалистические инструменты. PIN предотвращает доступ на уровне приложения; он не шифрует файлы.

В чём разница между блокировкой и шифрованием фото?

Блокировка создаёт барьер управления доступом перед файлами, остающимися в исходном формате. Шифрование преобразует файлы с помощью шифра, такого как AES-256-GCM, в математически нечитаемые данные. Заблокированные файлы можно получить, обойдя интерфейс. Зашифрованные файлы недоступны без ключа шифрования, независимо от способа доступа к хранилищу.

Могут ли криминалистические инструменты получить доступ к приложениям для блокировки галерей?

Да. Такие инструменты, как Cellebrite UFED и GrayKey, извлекают данные на уровне файловой системы, полностью обходя аутентификацию. Поскольку большинство таких приложений хранят незашифрованные файлы, инструменты получают доступ к фото напрямую без PIN. Это стандартная возможность в правоохранительной и корпоративной криминалистике.

Платные приложения для блокировки галереи безопаснее бесплатных?

Не обязательно. Различие платный/бесплатный не предсказывает надёжно шифрование. Важны: именованный алгоритм шифрования, модель управления ключами (на стороне клиента или сервера) и политика сбора данных. Цена не гарантирует архитектуру безопасности.

Что использовать вместо блокировки галереи?

Для настоящей защиты фото используйте зашифрованное приложение-хранилище с: шифрованием AES-256-GCM или аналогичным, формированием ключа на стороне клиента (PBKDF2, Argon2), архитектурой нулевого разглашения и минимальным сбором данных. Убедитесь, что приложение явно называет свой алгоритм шифрования и не предлагает серверный сброс пароля.

Вывод

Приложения для блокировки галерей отвечают на реальный вопрос: «Как мне сохранить некоторые фото в тайне?» Но большинство из них отвечают PIN-экраном и ничем больше.

Слово «блокировка» подразумевает безопасность. На практике оно означает управление доступом. PIN — это рекомендация для программного обеспечения. Это не барьер для данных.

Если PIN-экрана достаточно для вашей ситуации, любое приложение для блокировки галереи подойдёт. Многим людям действительно не нужно ничего большего. Но если кто-то с инструментами, знаниями или юридическими полномочиями может попытаться получить доступ к этим фото, PIN не защищает вас. Шифрование — да.

Разница между «заблокировано» и «зашифровано» — это разница между дверью и стеной. Одну можно открыть. Другую — нет.

Связанные руководства: Приложение-хранилище фото: что искать | Лучшие хранилища фото для iPhone | Как заблокировать фото на iPhone | Приложение для скрытия фото: 5 подходов