Aplikacje do blokowania galerii i sejfy na zdjęcia: czy naprawdę chronią Twoje fotografie?

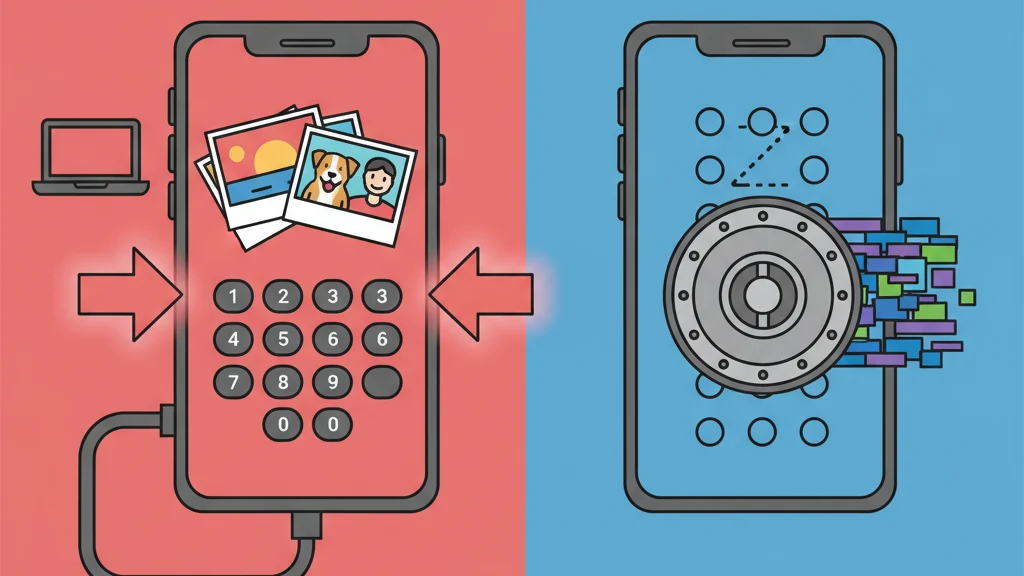

Większość aplikacji do blokowania galerii i sejfów na zdjęcia stawia PIN przed niezaszyfrowanymi plikami.

Aplikacje do blokowania galerii i sejfy na zdjęcia stawiają ekran PIN lub hasła przed Twoimi zdjęciami. Język marketingowy sugeruje bezpieczeństwo: „zablokuj", „sejf", „bezpieczne", „chronione". Ale w większości tych aplikacji ekran PIN to jedyna ochrona. Za nim Twoje zdjęcia siedzą niezaszyfrowane w standardowym folderze.

Zamek na szklanych drzwiach zatrzymuje ludzi, którzy szanują zamki. Nie zatrzymuje nikogo, kto patrzy przez szybę.

Ten poradnik analizuje, co aplikacje do blokowania galerii i sejfy na zdjęcia naprawdę robią na poziomie technicznym, wyjaśnia lukę między „zablokowanym" a „zaszyfrowanym" i określa, czego wymaga prawdziwa ochrona zdjęć.

Co naprawdę robią aplikacje do blokowania galerii

Aplikacje do blokowania galerii (zwane też sejfami na zdjęcia, skarbcami galerii lub prywatnymi aplikacjami galerii) mają spójną architekturę:

- Import. Zdjęcia są kopiowane lub przenoszone z rolki aparatu urządzenia do prywatnego katalogu przechowywania aplikacji.

- Bramka. PIN, hasło, wzór lub weryfikacja biometryczna jest umieszczana przy punkcie wejścia aplikacji.

- Wyświetlanie. Po wprowadzeniu prawidłowego poświadczenia aplikacja wyświetla przechowywane zdjęcia w interfejsie galerii.

To pełny mechanizm większości aplikacji do blokowania galerii. Poświadczenie odblokowuje interfejs użytkownika aplikacji. Nie szyfruje, nie przekształca ani nie zabezpiecza kryptograficznie plików podstawowych.

Co „zablokowane" oznacza w praktyce

Gdy aplikacja do blokowania galerii mówi, że Twoje zdjęcia są „zablokowane", zazwyczaj oznacza to:

- Aplikacja Zdjęcia nie wyświetla ich już (zostały przeniesione do katalogu aplikacji)

- Otwarcie aplikacji wymaga PINu

- Zdjęcia w aplikacji są widoczne tylko przez interfejs aplikacji

Co „zablokowane" nie oznacza:

- Pliki są zaszyfrowane

- Pliki są nieczytelne bez PINu

- Pliki są chronione przed dostępem do systemu plików

- Pliki przeżywają badanie kryminalistyczne

Różnica ma znaczenie, bo „blokowanie" i „szyfrowanie" opisują fundamentalnie różne operacje. Blokowanie kontroluje, kto może przejść przez drzwi. Szyfrowanie przekształca zawartość tak, że jest nieczytelna bez matematycznego klucza.

Luka między „blokowaniem" a „szyfrowaniem"

To jest główny problem techniczny kategorii blokowania galerii.

| Operacja | Co dzieje się z plikiem | Poziom ochrony |

|---|---|---|

| Blokowanie (kontrola dostępu) | Plik pozostaje w oryginalnym formacie (JPEG, HEIC, PNG). Bariera UI uniemożliwia przeglądanie przez aplikację. | Chroniony tylko przed dostępem na poziomie aplikacji |

| Szyfrowanie (ochrona kryptograficzna) | Plik jest przekształcany szyfrem (np. AES-256-GCM) w dane nie do odróżnienia od losowego szumu. | Chroniony przed wszystkim dostępem bez prawidłowego klucza |

W zablokowanej aplikacji galerii Twoje zdjęcia istnieją jako standardowe pliki obrazów. Mają metadane EXIF. Mają normalne rozszerzenia plików. Może je odczytać każda przeglądarka obrazów. PIN uniemożliwia aplikacji ich wyświetlanie, ale same pliki są niezmienione.

W zaszyfrowanej aplikacji sejf pliki nie istnieją już jako obrazy. Są blokami zaszyfrowanych danych. Otwarcie ich w przeglądarce obrazów nic nie pokazuje. Nie ma metadanych EXIF do odczytania. Struktura pliku nic nie zdradza o zawartości. Bez prawidłowego klucza szyfrowania dane są matematycznie równoważne losowemu szumowi.

Konkretny przykład

Wyobraź sobie, że przechowujesz zdjęcie w obu typach aplikacji:

Aplikacja do blokowania galerii: Plik IMG_4521.heic zostaje przeniesiony do /AppData/GalleryLock/photos/IMG_4521.heic. Każdy z dostępem do systemu plików otwiera go i widzi zdjęcie. PIN uniemożliwia aplikacji jego wyświetlanie. Plik jest w pełni nienaruszony i czytelny.

Zaszyfrowana aplikacja sejf: Plik IMG_4521.heic jest szyfrowany do bloku danych takiego jak a8f3b2c1... przechowywany z losową nazwą pliku i bez rozszerzenia. Otwarcie go w dowolnej przeglądarce pokazuje śmieciowe dane. Oryginalny plik nie istnieje już w żadnej czytelnej formie na urządzeniu.

To jest różnica. Nie teoretyczna. Nie marginalna. Kategoryczna.

Jak obchodzi się aplikacje do blokowania galerii

Zrozumienie metod obejścia wyjaśnia, dlaczego metafora „zamka" jest myląca.

1. Połączenie z komputerem

Gdy iPhone jest kopiowany przez iTunes lub Finder (lub Android przez ADB), kopia zapasowa może zawierać dane piaskownicy aplikacji. W aplikacji do blokowania galerii ta kopia zapasowa zawiera oryginalne, niezaszyfrowane pliki zdjęć. Wyodrębnienie ich wymaga darmowego, powszechnie dostępnego oprogramowania.

2. Narzędzia kryminalistyczne

Organy ścigania i eksperci kryminalistyczni używają narzędzi takich jak Cellebrite UFED i GrayKey, które wyodrębniają dane z urządzeń mobilnych na poziomie systemu plików. Narzędzia te nie wchodzą w interakcję z interfejsem aplikacji. Czytają pamięć bezpośrednio. Niezaszyfrowane pliki w katalogu blokady galerii są w pełni dostępne.

Zgodnie z publicznie dostępną dokumentacją Cellebrite, ich narzędzia obsługują ekstrakcję danych piaskownicy aplikacji z urządzeń iOS, w tym zewnętrznych aplikacji sejf i blokowania galerii. PIN jest nieistotny, ponieważ ekstrakcja odbywa się poniżej warstwy aplikacji.

3. Narażenie przez kopię zapasową w chmurze

Jeśli urządzenie wykonuje kopię zapasową do iCloud lub Google Cloud, dane aplikacji do blokowania galerii mogą być dołączone do kopii zapasowej. Apple i Google mogą uzyskać dostęp do tych kopii zapasowych na wniosek prawny. Ponieważ pliki w blokadzie galerii są niezaszyfrowane, są w pełni czytelne po wyodrębnieniu z kopii zapasowej.

4. Usunięcie aplikacji

Jeśli aplikacja do blokowania galerii zostanie usunięta (przypadkowo, podczas problemu z aktualizacją systemu operacyjnego lub przez osobę trzecią), niezaszyfrowane pliki w piaskownicy aplikacji są również usuwane. W przeciwieństwie do zaszyfrowanych sejfów z oddzielnymi mechanizmami kopii zapasowej, aplikacje do blokowania galerii zazwyczaj nie oferują opcji odzyskiwania poza samą aplikacją.

5. Luka w aplikacji

Aplikacje do blokowania galerii, które nie szyfrują plików, mają prostszy obwód bezpieczeństwa do przebicia. Każda luka w aplikacji (backdoor debugowania pozostawiony w produkcji, niezabezpieczone lokalne API lub ominięty ekran uwierzytelnienia) bezpośrednio naraża pliki, ponieważ nie ma warstwy szyfrowania jako drugiej linii obrony.

Problem zbierania danych

Większość aplikacji do blokowania galerii i sejfów na zdjęcia jest bezpłatna z reklamami. Model obsługiwany przez reklamy wymaga zestawów SDK do śledzenia, które zbierają identyfikatory urządzeń, wzorce użytkowania i dane behawioralne.

Przegląd popularnych aplikacji do blokowania galerii w App Store z 2023 roku ujawnił wzorce zgodne z szerokim zbieraniem danych:

- Wiele zestawów SDK reklamowych (Facebook Audience Network, Google AdMob, Unity Ads)

- Platformy analityczne śledzące wyświetlenia ekranu, czas sesji i korzystanie z funkcji

- Odcisk palca urządzenia do targetowania reklam

- W niektórych przypadkach dostęp do danych lokalizacji

Ironia jest ostra. Użytkownicy pobierają te aplikacje specjalnie dla prywatności. Aplikacje następnie zbierają i przesyłają dane behawioralne do sieci reklamowych. Zdjęcia mogą być „zablokowane" przed przypadkowymi obserwatorami, ale zachowanie użytkownika jest transmitowane do brokerów danych.

Aplikacje, które pobierają uczciwą cenę za prawdziwe szyfrowanie, mają zazwyczaj minimalne lub żadne śledzenie, ponieważ ich model biznesowy to produkt, a nie dane użytkownika.

Jak wygląda prawdziwa ochrona zdjęć

Jeśli aplikacje do blokowania galerii reprezentują koniec spektrum „blokowania", oto jak wygląda koniec „szyfrowania":

Standard szyfrowania

AES-256-GCM (Advanced Encryption Standard, klucz 256-bitowy, tryb Galois/Counter). To jest algorytm szyfrowania uwierzytelnionego zalecany przez NIST (SP 800-38D) dla aplikacji wysokiego bezpieczeństwa. Zapewnia zarówno poufność (dane są nieczytelne bez klucza) jak i integralność (wszelkie manipulacje zaszyfrowanymi danymi są wykrywane).

Wyprowadzanie klucza

Poświadczenie użytkownika (hasło, wzór) jest przekształcane w 256-bitowy klucz szyfrowania przez funkcję wyprowadzania klucza taką jak PBKDF2 z dużą liczbą iteracji i unikalną solą na sejf. Sprawia to, że każde zgadywanie jest obliczeniowo kosztowne, zamieniając ataki brute-force w wieloletnie wysiłki.

Izolacja per plik

Każdy plik otrzymuje unikalny, losowo generowany wektor inicjalizacji (IV). Identyczne zdjęcia dają różne zaszyfrowane wyniki. Nie ma wzorca dla atakującego do wykorzystania między plikami.

Szyfrowanie metadanych

Nazwy plików, daty tworzenia i struktura sejfu są szyfrowane oddzielnym szyfrem. Nawet jeśli ktoś wie, że pliki istnieją, metadane nic nie zdradzają o zawartości.

Architektura zero-knowledge

Programista aplikacji nigdy nie ma kluczy szyfrowania. Klucze są wyprowadzane lokalnie i nigdy nie są transmitowane. Jeśli programista otrzyma nakaz prawny, nie ma nic do wydania. To nie jest polityka; to jest matematyczne ograniczenie.

Vaultaire wdraża ten pełny stos: szyfrowanie plików AES-256-GCM, wyprowadzanie klucza PBKDF2 z HMAC-SHA512, szyfrowanie metadanych ChaCha20, wektory inicjalizacji per plik i architekturę zero-knowledge. Dodatkowo zapewnia wiarygodne zaprzeczanie (brak głównego indeksu sejfów, brak możliwości udowodnienia istnienia dodatkowych sejfów) i tryb przymusu (zniszczenie kryptograficznego dostępu do ukrytych sejfów pod wpływem przymusu).

Każdy wzór narysowany na siatce 5x5 otwiera inny sejf. Nie ma rejestru. Żadnej liczby sejfów. Ekspert kryminalistyczny może potwierdzić, że Vaultaire jest zainstalowany i istnieją zaszyfrowane dane, ale nie może określić, ile sejfów istnieje ani co zawierają.

Jak sprawdzić, czy Twoja aplikacja naprawdę szyfruje

Trzy szybkie testy:

Test 1: Reset hasła

Spróbuj zresetować hasło lub PIN przez aplikację. Jeśli aplikacja wysyła e-mail przywracający dostęp do plików, programista posiada klucze szyfrowania (lub nie ma żadnych kluczy szyfrowania). Zaszyfrowana aplikacja z architekturą zero-knowledge nie może zresetować Twoich poświadczeń, ponieważ nigdy ich nie miała.

Test 2: Specyfikacja szyfrowania

Sprawdź witrynę aplikacji lub opis w App Store w poszukiwaniu nazwanego algorytmu szyfrowania: AES-256-GCM, AES-256-CBC, ChaCha20-Poly1305. Jeśli aplikacja mówi „bezpieczne" lub „chronione" bez nazwy szyfru, prawdopodobnie nie szyfruje.

Test 3: Etykiety prywatności odżywiania

Sprawdź etykiety prywatności App Store. Porównaj, jakie dane zbiera aplikacja, z tym, czego oczekujesz od aplikacji zorientowanej na prywatność. Wiele kategorii śledzenia (szczególnie „Dane używane do śledzenia Ciebie" i „Dane powiązane z Tobą") wskazuje na model obsługiwany przez reklamy z szerokim zbieraniem danych.

Najczęściej zadawane pytania

Czy aplikacje do blokowania galerii naprawdę chronią zdjęcia?

Aplikacje do blokowania galerii chronią zdjęcia przed przeglądaniem przez aplikację Zdjęcia urządzenia lub przez osobę przypadkowo korzystającą z telefonu. Nie chronią zdjęć na poziomie systemu plików. Pliki przechowywane w większości aplikacji do blokowania galerii są niezaszyfrowane i dostępne przez połączenia z komputerem, ekstrakcję kopii zapasowej lub narzędzia kryminalistyczne. PIN uniemożliwia dostęp na poziomie aplikacji; nie szyfruje plików.

Jaka jest różnica między blokowaniem a szyfrowaniem zdjęć?

Blokowanie stawia barierę kontroli dostępu (PIN, hasło, biometrię) przed plikami, które pozostają w oryginalnym formacie. Szyfrowanie przekształca pliki szyfrem takim jak AES-256-GCM w dane matematycznie nieczytelne bez prawidłowego klucza. Zablokowane pliki można uzyskać, omijając interfejs użytkownika. Zaszyfrowane pliki nie mogą być dostępne bez klucza szyfrowania, niezależnie od sposobu dostępu do pamięci.

Czy narzędzia kryminalistyczne mogą uzyskać dostęp do aplikacji do blokowania galerii?

Tak. Narzędzia kryminalistyczne takie jak Cellebrite UFED i GrayKey wyodrębniają dane na poziomie systemu plików, całkowicie omijając uwierzytelnienie na poziomie aplikacji. Ponieważ większość aplikacji do blokowania galerii przechowuje niezaszyfrowane pliki, narzędzia uzyskują dostęp do zdjęć bezpośrednio bez PINu aplikacji. Jest to standardowa możliwość w organach ścigania i kryminalistyce korporacyjnej.

Czy płatne aplikacje do blokowania galerii są bezpieczniejsze niż darmowe?

Niekoniecznie. Rozróżnienie płatne/darmowe nie przewiduje niezawodnie szyfrowania. Niektóre płatne aplikacje do blokowania galerii nadal używają kontroli dostępu bez szyfrowania. Ważne kryteria to: nazwany algorytm szyfrowania, model zarządzania kluczami (klientowy vs. serwerowy) i polityka zbierania danych. Cena nie gwarantuje architektury bezpieczeństwa.

Czego powinienem używać zamiast blokady galerii?

Dla prawdziwej ochrony zdjęć używaj zaszyfrowanej aplikacji sejf z: szyfrowaniem AES-256-GCM lub równoważnym, klientowym wyprowadzaniem klucza (PBKDF2, Argon2), architekturą zero-knowledge, gdzie programista nie może uzyskać dostępu do plików, i minimalnym zbieraniem danych. Sprawdź, czy aplikacja wyraźnie podaje swój algorytm szyfrowania i nie oferuje serwerowego resetowania hasła.

Podsumowanie

Aplikacje do blokowania galerii i sejfy na zdjęcia odpowiadają na realne pytanie: „Jak mogę zachować pewne zdjęcia prywatne?" Ale większość z nich odpowiada na nie ekranem PIN i niczym więcej.

Słowo „zamek" sugeruje bezpieczeństwo. W praktyce oznacza kontrolę dostępu. PIN to sugestia dla oprogramowania. Nie jest barierą dla danych.

Jeśli ekran PIN jest wystarczający dla Twojej sytuacji, każda aplikacja do blokowania galerii działa. Wiele osób naprawdę nie potrzebuje niczego więcej. Ale jeśli ktoś z narzędziami, wiedzą lub upoważnieniem prawnym mógłby próbować uzyskać dostęp do tych zdjęć, PIN nie jest tym, co Cię chroni. Szyfrowanie jest.

Różnica między „zablokowanym" a „zaszyfrowanym" jest różnicą między drzwiami a murem. Jedne można otworzyć. Drugi nie.

Powiązane poradniki: Aplikacja sejf na zdjęcia: na co zwrócić uwagę | Najlepsze aplikacje sejf na zdjęcia dla iPhone | Jak zablokować zdjęcia na iPhone | Aplikacja do ukrywania zdjęć: 5 podejść