ギャラリーロック・フォトロッカーアプリは本当に写真を守れるか?

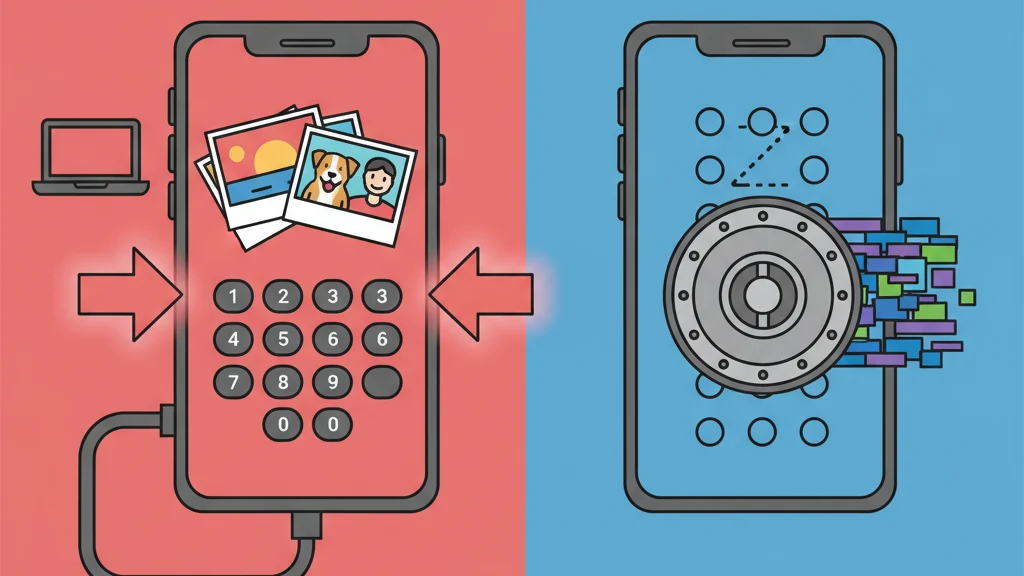

ほとんどのギャラリーロック・フォトロッカーアプリは暗号化されていないファイルの前にPINを置くだけです。

ギャラリーロックとフォトロッカーアプリは写真の前にPINまたはパスワード画面を置きます。マーケティング言語はセキュリティを示唆しています:「ロック」「セーフ」「セキュア」「保護」。しかしこれらのアプリの大多数において、PIN画面が保護のすべてです。その背後では写真は標準フォルダに暗号化されずに置かれています。

ガラスのドアの鍵はロックを尊重する人を止めます。ガラスを通して見る人は止めません。

このガイドでは、ギャラリーロックとフォトロッカーアプリが技術的なレベルで実際に何をするかを調べ、「ロック」と「暗号化」の差異を説明し、真の写真保護に必要なものを定義します。

ギャラリーロックアプリが実際に行うこと

ギャラリーロックアプリ(フォトロッカー・ギャラリーボルト・プライベートギャラリーアプリとも呼ばれる)は一貫したアーキテクチャに従っています:

- インポート。写真はデバイスのカメラロールからアプリのプライベートストレージディレクトリにコピーまたは移動されます。

- ゲート。アプリのエントリーポイントにPIN・パスワード・パターン・生体認証チェックが置かれます。

- 表示。正しい資格情報が入力されると、アプリはギャラリーインターフェースに保存された写真を表示します。

これがほとんどのギャラリーロックアプリの完全なメカニズムです。資格情報はアプリのユーザーインターフェースをアンロックします。基礎となるファイルを暗号化・変換・暗号学的に保護することはしません。

「ロック」が実際に意味すること

ギャラリーロックアプリが写真が「ロック」されていると言う場合、通常は以下を意味します:

- 写真アプリにはもう表示されない(アプリのディレクトリに移動した)

- ギャラリーロックアプリを開くにはPINが必要

- アプリ内の写真はアプリのインターフェースを通じてのみ閲覧可能

「ロック」が意味しないこと:

- ファイルが暗号化されている

- PINなしにはファイルが読み取れない

- ファイルがファイルシステムアクセスから保護されている

- ファイルがフォレンジック検査から守られている

この区別は重要です。「ロック」と「暗号化」は根本的に異なる操作を説明しているからです。ロックはドアを通れる人をコントロールします。暗号化は数学的なキーなしには読み取れないように内容を変換します。

「ロック」と「暗号化」の差異

これはギャラリーロックカテゴリの核心となる技術的問題です。

| 操作 | ファイルに何が起こるか | 保護レベル |

|---|---|---|

| ロック(アクセス制御) | ファイルは元の形式(JPEG・HEIC・PNG)のまま残ります。UIバリアがアプリを通じた閲覧を防ぎます。 | アプリレベルのアクセスのみから保護 |

| 暗号化(暗号化保護) | ファイルは暗号(例:AES-256-GCM)によってランダムなノイズと区別できないデータに変換されます。 | 正しいキーなしのすべてのアクセスから保護 |

ロックされたギャラリーアプリでは、写真は標準的な画像ファイルとして存在しています。EXIFメタデータがあります。通常のファイル拡張子があります。あらゆる画像ビューアで読み取り可能です。PINはアプリが表示するのを防ぎますが、ファイル自体は変更されていません。

暗号化されたボルトアプリでは、ファイルはもはや画像として存在しません。暗号化されたデータブロックです。画像ビューアで開いても何も見えません。読み取るEXIFメタデータがありません。ファイル構造はコンテンツについて何も明らかにしません。正しい暗号化キーなしでは、データは数学的にランダムなノイズと同等です。

具体的な例

両タイプのアプリに写真を保存するとします:

ギャラリーロックアプリ:ファイルIMG_4521.heicが/AppData/GalleryLock/photos/IMG_4521.heicに移動します。ファイルシステムにアクセスできる人なら誰でも開いて写真を見ることができます。PINはアプリが表示するのを防ぎます。ファイルは完全に無傷で読み取り可能です。

暗号化されたボルトアプリ:ファイルIMG_4521.heicはa8f3b2c1...のようなデータブロックに暗号化され、ランダムなファイル名と拡張子なしで保存されます。どのビューアで開いても無意味なデータが表示されます。デバイス上に読み取り可能な形式で元のファイルは存在しません。

これが違いです。理論的でもなく、わずかでもありません。カテゴリ的な差異です。

ギャラリーロックアプリがバイパスされる方法

バイパス方法を理解することで、「ロック」のメタファーがなぜ誤解を招くかが明確になります。

1. コンピュータ接続

iPhoneがiTunesまたはFinderでバックアップされる(またはAndroidがADB経由で)場合、バックアップにはアプリのサンドボックスデータが含まれる可能性があります。ギャラリーロックアプリでは、このバックアップに元の暗号化されていない写真ファイルが含まれます。抽出には無料で広く入手可能なソフトウェアが必要です。

2. フォレンジックツール

法執行機関とフォレンジック検査官は、アプリレベルの認証を完全にバイパスしてファイルシステムレベルでモバイルデバイスからデータを抽出するCellebrite UFEDやGrayKeyなどのツールを使用します。これらのツールはアプリのUIとは対話しません。ストレージを直接読み取ります。ギャラリーロックのディレクトリにある暗号化されていないファイルには完全にアクセスできます。

公開されているCellebrite文書によると、そのツールはサードパーティのボルトとギャラリーロックアプリを含むiOSデバイスからのアプリサンドボックスデータの抽出をサポートしています。抽出はアプリケーション層の下で行われるため、PINは無関係です。

3. クラウドバックアップの露出

デバイスがiCloudまたはGoogle Cloudにバックアップされている場合、ギャラリーロックアプリのデータがバックアップに含まれる可能性があります。AppleとGoogleは法的強制のもとでこれらのバックアップにアクセスできます。ギャラリーロック内のファイルは暗号化されていないため、バックアップから抽出されれば完全に読み取り可能です。

4. アプリの削除

ギャラリーロックアプリが削除される(偶発的に、OSアップデートの問題で、または第三者によって)場合、アプリのサンドボックスにある暗号化されていないファイルも削除されます。個別のバックアップメカニズムを持つ暗号化ボルトとは異なり、ギャラリーロックアプリは通常、アプリ自体の外での回復オプションを提供しません。

5. アプリの脆弱性

ファイルを暗号化しないギャラリーロックアプリは、より単純なセキュリティ境界を持っています。アプリの脆弱性(本番環境に残ったデバッグバックドア・安全でないローカルAPI・バイパスされた認証画面)があれば、暗号化レイヤーが第二の防衛線として存在しないため、ファイルが直接露出します。

データ収集の問題

ほとんどのギャラリーロックとフォトロッカーアプリは広告付きで無料です。広告サポートモデルには、デバイス識別子・使用パターン・行動データを収集するトラッキングSDKが必要です。

2023年のiOS App Storeの人気ギャラリーロックアプリのレビューでは、広範なデータ収集と一致するパターンが発見されました:

- 複数の広告SDK(Facebook Audience Network・Google AdMob・Unity Ads)

- 画面表示・セッション時間・機能使用を追跡する分析フレームワーク

- 広告ターゲティングのためのデバイスフィンガープリント

- 一部のケースでは位置データへのアクセス

皮肉は鋭いものです。ユーザーはプライバシーのためにこれらのアプリをダウンロードします。アプリはその後、行動データを広告ネットワークに収集・送信します。写真はカジュアルな観察者から「ロック」されているかもしれませんが、ユーザーの行動はデータブローカーに放送されています。

真の暗号化のために正当な価格を請求するアプリは、そのビジネスモデルが製品であり、ユーザーのデータではないため、トラッキングが最小限またはまったくない傾向があります。

真の写真保護とは何か

ギャラリーロックアプリがスペクトルの「ロック」側を表すなら、「暗号化」側は次のようなものです:

暗号化標準

AES-256-GCM(Advanced Encryption Standard・256ビットキー・Galois/Counter Mode)。これはNIST(SP 800-38D)が高セキュリティアプリケーションに推奨する認証済み暗号化アルゴリズムです。機密性(キーなしにはデータが読み取れない)と完全性(暗号化データへの改ざんが検出される)の両方を提供します。

鍵導出

ユーザーの資格情報(パスワード・パターン)は、高い反復回数と一意のボルトごとのソルトを持つPBKDF2などの鍵導出関数を通じて256ビットの暗号化キーに変換されます。これにより各推測が計算的に高価になり、ブルートフォース攻撃を複数年の取り組みにします。

ファイルごとの分離

各ファイルはランダムに生成された一意の初期化ベクトル(IV)を受け取ります。同一の写真でも異なる暗号化出力を生成します。攻撃者がファイル間で悪用できるパターンがありません。

メタデータの暗号化

ファイル名・作成日・ボルト構造は別の暗号で暗号化されます。ファイルが存在することを知っていても、メタデータはコンテンツについて何も明らかにしません。

ゼロ知識アーキテクチャ

アプリ開発者は暗号化キーを持ちません。キーはローカルで導出され、送信されることはありません。開発者が法的命令を受けた場合、引き渡すものがありません。これはポリシーではなく、数学的な制約です。

Vaultaireはこの完全なスタックを実装しています:AES-256-GCMファイル暗号化・PBKDF2とHMAC-SHA512鍵導出・ChaCha20メタデータ暗号化・ファイルごとの初期化ベクトル・ゼロ知識アーキテクチャ。さらにもっともらしい否認可能性(ボルトのマスターインデックスなし、追加ボルトの存在を証明する方法なし)と威圧モード(強制下で隠しボルトへの暗号化アクセスを破壊)を提供します。

5x5グリッド上で描かれるすべてのパターンが異なるボルトを開きます。レジストリがありません。ボルトカウントがありません。フォレンジック検査官はVaultaireがインストールされており暗号化データが存在することを確認できますが、いくつのボルトが存在するかや何が含まれているかを判断することはできません。

アプリが実際に暗号化しているか確認する方法

3つのクイックテスト:

テスト1:パスワードリセット

アプリを通じてパスワードまたはPINのリセットを試みてください。アプリがファイルへのアクセスを復元するメールを送ってくる場合、開発者は暗号化キーを持っています(またはキーが存在しない)。ゼロ知識暗号化アプリは資格情報をリセットできません。なぜなら、それを持ったことがないからです。

テスト2:暗号化仕様

アプリのウェブサイトまたはApp Storeの説明で、名前付きの暗号化アルゴリズムを確認してください:AES-256-GCM・AES-256-CBC・ChaCha20-Poly1305。アプリが暗号名なしに「セキュア」または「保護済み」と言っている場合、おそらく暗号化していません。

テスト3:プライバシー栄養ラベル

App Storeのプライバシーラベルを確認してください。アプリが収集するデータとプライバシーを重視するアプリに期待するものを比較してください。複数のトラッキングカテゴリ(特に「あなたを追跡するために使用されるデータ」と「あなたにリンクされるデータ」)は、広範なデータ収集を持つ広告サポートモデルを示します。

よくある質問

ギャラリーロックアプリは本当に写真を守れますか?

ギャラリーロックアプリは、デバイスの写真アプリやカジュアルにスマートフォンを使う人から写真を守ります。ファイルシステムレベルでは保護されません。ほとんどのギャラリーロックアプリに保存されたファイルは暗号化されておらず、コンピュータ接続・バックアップ抽出・フォレンジックツールからアクセス可能です。PINはアプリレベルのアクセスを防ぐだけで、ファイルを暗号化しません。

写真をロックすることと暗号化することの違いは何ですか?

ロックは元の形式のままのファイルの前にアクセス制御バリア(PIN・パスワード・生体認証)を置きます。暗号化はAES-256-GCMなどの暗号でファイルを変換し、正しいキーなしには数学的に読み取り不可能なデータにします。ロックされたファイルはUIをバイパスすることでアクセスできます。暗号化されたファイルは、ストレージがどのようにアクセスされるかに関わらず、暗号化キーなしではアクセスできません。

フォレンジックツールはギャラリーロックアプリにアクセスできますか?

はい。Cellebrite UFEDやGrayKeyなどのフォレンジックツールはアプリレベルの認証を完全にバイパスし、ファイルシステムレベルでデータを抽出します。ほとんどのギャラリーロックアプリは暗号化されていないファイルを保存しているため、ツールはアプリのPINなしに直接写真にアクセスします。これは法執行機関と企業フォレンジックの標準的な機能です。

有料のギャラリーロックアプリは無料のものより安全ですか?

必ずしもそうではありません。有料・無料の区別は暗号化を確実に予測しません。一部の有料ギャラリーロックアプリは依然として暗号化なしのアクセス制御を使用しています。重要な基準は、暗号化アルゴリズム・キー管理モデル(クライアントサイド対サーバーサイド)・データ収集ポリシーです。価格はセキュリティアーキテクチャを保証しません。

ギャラリーロックの代わりに何を使うべきですか?

真の写真保護には、AES-256-GCMまたは同等の暗号化・クライアントサイドの鍵導出(PBKDF2、Argon2)・開発者がファイルにアクセスできないゼロ知識アーキテクチャ・最小限のデータ収集を持つ暗号化ボルトアプリを使用してください。アプリが暗号化アルゴリズムを明示的に名称で記載し、サーバーベースのパスワードリセットを提供しないことを確認してください。

まとめ

ギャラリーロックとフォトロッカーアプリは実際の問題に答えます:「特定の写真をどのようにプライベートに保つか?」しかしそのほとんどはPIN画面とそれだけで答えます。

「ロック」という言葉はセキュリティを示唆します。実際には、アクセス制御を意味します。PINはソフトウェアへの提案です。データへの障壁ではありません。

PIN画面があなたの状況に十分であれば、どのギャラリーロックアプリでも機能します。多くの人が本当にそれ以上のものを必要としません。しかしツール・知識・または法的権限を持つ誰かがそれらの写真にアクセスしようとする可能性がある場合、PINはあなたを守るものではありません。暗号化がそれです。

「ロック」と「暗号化」の違いはドアと壁の違いです。一方は開けることができます。もう一方はできません。

関連ガイド: フォトボルトアプリ:何に注意すべきか | iPhone向けベストフォトボルトアプリ | iPhoneで写真をロックする方法 | 写真を隠すアプリ:5つのアプローチ