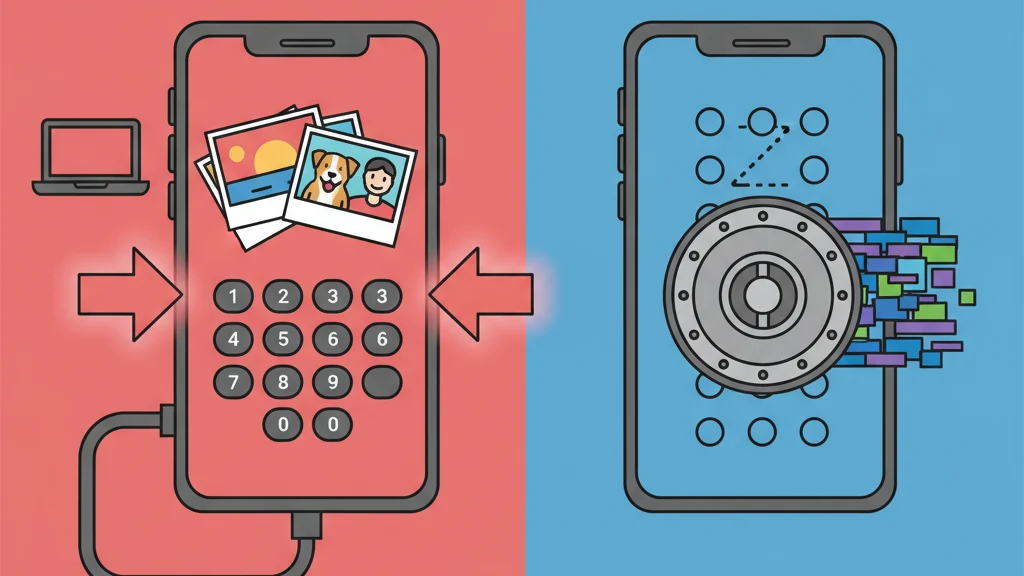

Applications Gallery Lock et Photo Locker : protègent-elles vraiment vos photos ?

La plupart des applications gallery lock et photo locker mettent un PIN devant des fichiers non chiffrés.

Les applications gallery lock et photo locker mettent un écran PIN ou mot de passe devant vos photos. Le langage marketing implique la sécurité : « verrouillé », « coffre-fort », « sécurisé », « protégé ». Mais dans la majorité de ces applications, l'écran PIN est toute la protection. Derrière lui, vos photos se trouvent non chiffrées dans un dossier standard.

Un verrou sur une porte en verre arrête les personnes qui respectent les verrous. Il n'arrête pas quiconque regarde à travers le verre.

Ce guide examine ce que font réellement les applications gallery lock et photo locker au niveau technique, explique l'écart entre « verrouillé » et « chiffré », et définit ce que nécessite une vraie protection des photos.

Ce que font réellement les applications gallery lock

Les applications gallery lock (aussi appelées photo lockers, coffres-forts galerie ou applications galerie privée) suivent une architecture cohérente :

- Importation. Les photos sont copiées ou déplacées du pellicule de l'appareil vers le répertoire de stockage privé de l'application.

- Contrôle d'accès. Un PIN, mot de passe, motif ou contrôle biométrique est placé au point d'entrée de l'application.

- Affichage. Quand le bon identifiant est saisi, l'application affiche les photos stockées dans une interface galerie.

C'est le mécanisme complet pour la plupart des applications gallery lock. L'identifiant déverrouille l'interface utilisateur de l'application. Il ne chiffre pas, ne transforme pas et ne protège pas cryptographiquement les fichiers sous-jacents.

Ce que « verrouillé » signifie en pratique

Quand une application gallery lock dit que vos photos sont « verrouillées », cela signifie généralement :

- L'application Photos ne les affiche plus (elles ont été déplacées vers le répertoire de l'application)

- L'ouverture de l'application gallery lock nécessite un PIN

- Les photos dans l'application ne sont visibles qu'à travers l'interface de l'application

Ce que « verrouillé » ne signifie pas :

- Les fichiers sont chiffrés

- Les fichiers sont illisibles sans le PIN

- Les fichiers sont protégés contre l'accès au système de fichiers

- Les fichiers résistent à l'examen forensique

La distinction est importante car « verrouiller » et « chiffrer » décrivent des opérations fondamentalement différentes. Verrouiller contrôle qui peut passer une porte. Chiffrer transforme le contenu pour le rendre illisible sans une clé mathématique.

L'écart « Verrouillé » vs « Chiffré »

C'est le problème technique central de la catégorie gallery lock.

| Opération | Ce qui arrive au fichier | Niveau de protection |

|---|---|---|

| Verrouillage (contrôle d'accès) | Le fichier reste dans son format original (JPEG, HEIC, PNG). Une barrière d'interface empêche la visualisation via l'application. | Protégé contre l'accès au niveau de l'application uniquement |

| Chiffrement (protection cryptographique) | Le fichier est transformé par un chiffre (ex. AES-256-GCM) en données indiscernables d'un bruit aléatoire. | Protégé contre tout accès sans la clé correcte |

Dans une application galerie verrouillée, vos photos existent comme des fichiers d'images standard. Elles ont des métadonnées EXIF. Elles ont des extensions de fichiers normales. Elles sont lisibles par n'importe quel visualiseur d'images. Le PIN empêche l'application de les afficher, mais les fichiers eux-mêmes sont inchangés.

Dans une application coffre-fort chiffrée, les fichiers n'existent plus comme des images. Ce sont des blocs de données chiffrées. Les ouvrir dans un visualiseur d'images ne montre rien. Il n'y a pas de métadonnées EXIF à lire. La structure du fichier ne révèle rien sur le contenu. Sans la clé de chiffrement correcte, les données sont mathématiquement équivalentes à un bruit aléatoire.

Un exemple concret

Imaginez que vous stockiez une photo dans les deux types d'applications :

Application gallery lock : Le fichier IMG_4521.heic est déplacé vers /AppData/GalleryLock/photos/IMG_4521.heic. Quiconque a accès au système de fichiers l'ouvre et voit la photo. Le PIN empêche l'application de l'afficher. Le fichier est entièrement intact et lisible.

Application coffre-fort chiffrée : Le fichier IMG_4521.heic est chiffré en un bloc de données comme a8f3b2c1... stocké avec un nom de fichier aléatoire et sans extension. L'ouvrir dans n'importe quel visualiseur affiche des données incompréhensibles. Le fichier original n'existe plus sous aucune forme lisible sur l'appareil.

C'est la différence. Pas théorique. Pas marginale. Catégorielle.

Comment les applications gallery lock sont contournées

Comprendre les méthodes de contournement clarifie pourquoi la métaphore du « verrou » est trompeuse.

1. Connexion à un ordinateur

Quand un iPhone est sauvegardé via iTunes ou Finder (ou un Android via ADB), la sauvegarde peut inclure les données du sandbox de l'application. Dans une application gallery lock, cette sauvegarde contient les fichiers de photos originaux et non chiffrés. Les extraire nécessite un logiciel gratuit et largement disponible.

2. Outils forensiques

Les forces de l'ordre et les examinateurs forensiques utilisent des outils comme Cellebrite UFED et GrayKey qui extraient des données des appareils mobiles au niveau du système de fichiers. Ces outils n'interagissent pas avec l'interface de l'application. Ils lisent directement le stockage. Les fichiers non chiffrés dans le répertoire d'une gallery lock sont entièrement accessibles.

Selon la documentation publiquement disponible de Cellebrite, leurs outils prennent en charge l'extraction des données du sandbox des applications sur les appareils iOS, y compris les applications de coffre-fort et de gallery lock tierces. Le PIN est sans importance car l'extraction se produit en dessous de la couche applicative.

3. Exposition via sauvegarde cloud

Si l'appareil se sauvegarde sur iCloud ou Google Cloud, les données de l'application gallery lock peuvent être incluses dans la sauvegarde. Apple et Google peuvent accéder à ces sauvegardes sous contrainte juridique. Puisque les fichiers dans une gallery lock ne sont pas chiffrés, ils sont entièrement lisibles une fois extraits de la sauvegarde.

4. Suppression de l'application

Si une application gallery lock est supprimée (accidentellement, lors d'un problème de mise à jour OS, ou par un tiers), les fichiers non chiffrés dans le sandbox de l'application sont également supprimés. Contrairement aux coffres-forts chiffrés avec des mécanismes de sauvegarde séparés, les applications gallery lock ne fournissent généralement pas d'options de récupération en dehors de l'application elle-même.

5. Vulnérabilité de l'application

Les applications gallery lock qui ne chiffrent pas les fichiers ont un périmètre de sécurité plus simple à violer. Toute vulnérabilité dans l'application (une porte dérobée de débogage laissée en production, une API locale non sécurisée ou un écran d'authentification contourné) expose les fichiers directement car il n'y a pas de couche de chiffrement comme deuxième ligne de défense.

Le problème de collecte de données

La plupart des applications gallery lock et photo locker sont gratuites avec des publicités. Le modèle financé par la publicité nécessite des SDK de suivi qui collectent des identifiants d'appareil, des habitudes d'utilisation et des données comportementales.

Une revue 2023 des applications gallery lock populaires sur l'App Store iOS a trouvé des schémas cohérents avec une collecte de données extensive :

- Plusieurs SDK publicitaires (Facebook Audience Network, Google AdMob, Unity Ads)

- Frameworks d'analytique suivant les vues d'écran, la durée de session et l'utilisation des fonctionnalités

- Empreinte digitale de l'appareil pour le ciblage publicitaire

- Dans certains cas, accès aux données de localisation

L'ironie est aiguë. Les utilisateurs téléchargent ces applications spécifiquement pour la confidentialité. Les applications collectent et transmettent ensuite des données comportementales aux réseaux publicitaires. Les photos peuvent être « verrouillées » aux observateurs désinvoltes, mais le comportement de l'utilisateur est diffusé aux courtiers en données.

Les applications qui facturent un prix équitable pour un vrai chiffrement ont tendance à avoir un suivi minimal ou nul car leur modèle commercial est le produit, pas les données de l'utilisateur.

À quoi ressemble une vraie protection des photos

Si les applications gallery lock représentent l'extrémité « verrouillé » du spectre, voici à quoi ressemble l'extrémité « chiffré » :

Standard de chiffrement

AES-256-GCM (Advanced Encryption Standard, clé de 256 bits, mode Galois/Counter). C'est l'algorithme de chiffrement authentifié recommandé par NIST (SP 800-38D) pour les applications haute sécurité. Il fournit à la fois la confidentialité (les données sont illisibles sans la clé) et l'intégrité (toute altération des données chiffrées est détectée).

Dérivation de clé

L'identifiant de l'utilisateur (mot de passe, motif) est transformé en une clé de chiffrement de 256 bits via une fonction de dérivation de clé comme PBKDF2 avec un nombre d'itérations élevé et un sel unique par coffre-fort. Cela rend chaque supposition computationnellement coûteuse, transformant les attaques par force brute en efforts de plusieurs années.

Isolation par fichier

Chaque fichier reçoit un vecteur d'initialisation (IV) unique et généré aléatoirement. Des photos identiques produisent des sorties chiffrées différentes. Il n'y a pas de motif pour un attaquant à exploiter entre les fichiers.

Chiffrement des métadonnées

Les noms de fichiers, les dates de création et la structure du coffre-fort sont chiffrés avec un chiffre séparé. Même si quelqu'un sait que des fichiers existent, les métadonnées ne révèlent rien sur le contenu.

Architecture zéro-connaissance

Le développeur de l'application n'a jamais les clés de chiffrement. Les clés sont dérivées localement et ne sont jamais transmises. Si le développeur reçoit un ordre juridique, il n'y a rien à transmettre. Ce n'est pas une politique ; c'est une contrainte mathématique.

Vaultaire implémente cette pile complète : chiffrement de fichiers AES-256-GCM, dérivation de clé PBKDF2 avec HMAC-SHA512, chiffrement de métadonnées ChaCha20, vecteurs d'initialisation par fichier, et architecture zéro-connaissance. Il fournit également le déni plausible (pas d'index maître des coffres-forts, pas de moyen de prouver que des coffres-forts supplémentaires existent) et le mode de contrainte (détruire l'accès cryptographique aux coffres-forts cachés sous la coercition).

Chaque motif dessiné sur la grille 5x5 ouvre un coffre-fort différent. Il n'y a pas de registre. Pas de comptage des coffres-forts. Un examinateur forensique peut confirmer que Vaultaire est installé et que des données chiffrées existent, mais ne peut pas déterminer combien de coffres-forts existent ni ce qu'ils contiennent.

Comment savoir si votre application chiffre vraiment

Trois tests rapides :

Test 1 : Réinitialisation de mot de passe

Essayez de réinitialiser votre mot de passe ou PIN via l'application. Si l'application vous envoie un e-mail qui restaure l'accès à vos fichiers, le développeur détient les clés de chiffrement (ou il n'y a pas de clés de chiffrement). Une application chiffrée zéro-connaissance ne peut pas réinitialiser vos identifiants car elle ne les a jamais eus.

Test 2 : Spécification de chiffrement

Vérifiez le site Web ou la description de l'App Store pour un algorithme de chiffrement nommé : AES-256-GCM, AES-256-CBC, ChaCha20-Poly1305. Si l'application dit « sécurisé » ou « protégé » sans nommer un chiffre, elle ne chiffre probablement pas.

Test 3 : Étiquettes nutritionnelles de confidentialité

Vérifiez les étiquettes de confidentialité de l'App Store. Comparez quelles données l'application collecte par rapport à ce que vous attendriez d'une application axée sur la confidentialité. Plusieurs catégories de suivi (notamment « Données utilisées pour vous suivre » et « Données liées à vous ») indiquent un modèle financé par la publicité avec une collecte de données extensive.

Questions fréquentes

Les applications gallery lock protègent-elles vraiment les photos ?

Les applications gallery lock protègent les photos d'être visualisées via l'application Photos de l'appareil ou par quelqu'un utilisant désinvolument le téléphone. Elles ne protègent pas les photos au niveau du système de fichiers. Les fichiers stockés dans la plupart des applications gallery lock ne sont pas chiffrés et sont accessibles via des connexions informatiques, l'extraction de sauvegardes ou des outils forensiques. Le PIN empêche l'accès au niveau de l'application ; il ne chiffre pas les fichiers.

Quelle est la différence entre verrouiller et chiffrer des photos ?

Verrouiller place une barrière de contrôle d'accès (PIN, mot de passe, biométrique) devant des fichiers qui restent dans leur format original. Chiffrer transforme les fichiers avec un chiffre comme AES-256-GCM en données mathématiquement illisibles sans la clé correcte. Les fichiers verrouillés peuvent être consultés en contournant l'interface. Les fichiers chiffrés ne peuvent pas être consultés sans la clé de chiffrement, indépendamment de la façon dont le stockage est accédé.

Les outils forensiques peuvent-ils accéder aux applications gallery lock ?

Oui. Les outils forensiques comme Cellebrite UFED et GrayKey extraient des données au niveau du système de fichiers, contournant entièrement l'authentification au niveau de l'application. Puisque la plupart des applications gallery lock stockent des fichiers non chiffrés, ces outils accèdent aux photos directement sans le PIN de l'application. C'est une capacité routinière en criminalistique policière et en forensique d'entreprise.

Les applications gallery lock payantes sont-elles plus sûres que les gratuites ?

Pas nécessairement. La distinction payant/gratuit ne prédit pas de manière fiable le chiffrement. Certaines applications gallery lock payantes utilisent encore le contrôle d'accès sans chiffrement. Les critères importants sont : algorithme de chiffrement nommé, modèle de gestion des clés (côté client vs côté serveur), et politique de collecte de données. Le prix ne garantit pas l'architecture de sécurité.

Que devrais-je utiliser à la place d'un gallery lock ?

Pour une vraie protection des photos, utilisez une application coffre-fort chiffrée avec : AES-256-GCM ou un chiffrement équivalent, une dérivation de clé côté client (PBKDF2, Argon2), une architecture zéro-connaissance où le développeur ne peut pas accéder aux fichiers, et une collecte de données minimale. Vérifiez que l'application nomme son algorithme de chiffrement explicitement et ne propose pas de réinitialisation de mot de passe côté serveur.

Conclusion

Les applications gallery lock et photo locker répondent à une vraie question : « Comment garder certaines photos privées ? » Mais la plupart y répondent avec un écran PIN et rien d'autre.

Le mot « verrou » implique la sécurité. En pratique, cela signifie un contrôle d'accès. Le PIN est une suggestion au logiciel. Ce n'est pas une barrière aux données.

Si un écran PIN est suffisant pour votre situation, n'importe quelle application gallery lock fonctionne. Beaucoup de personnes n'ont genuinement besoin de rien de plus. Mais si quelqu'un avec des outils, des connaissances ou une autorité juridique pourrait essayer d'accéder à ces photos, le PIN n'est pas ce qui vous protège. Le chiffrement l'est.

La différence entre « verrouillé » et « chiffré » est la différence entre une porte et un mur. L'une peut être ouverte. L'autre ne peut pas.

Guides connexes : Application coffre-fort photos : ce qu'il faut rechercher | Meilleures applications coffre-fort photos pour iPhone | Comment verrouiller des photos sur iPhone | Application pour cacher des photos : 5 approches