Galeri Kilidi ve Fotoğraf Kilit Uygulamaları: Fotoğraflarınızı Gerçekten Koruyorlar mı?

Çoğu galeri kilidi ve fotoğraf kilit uygulaması, şifrelenmemiş dosyaların önüne bir PIN koyar.

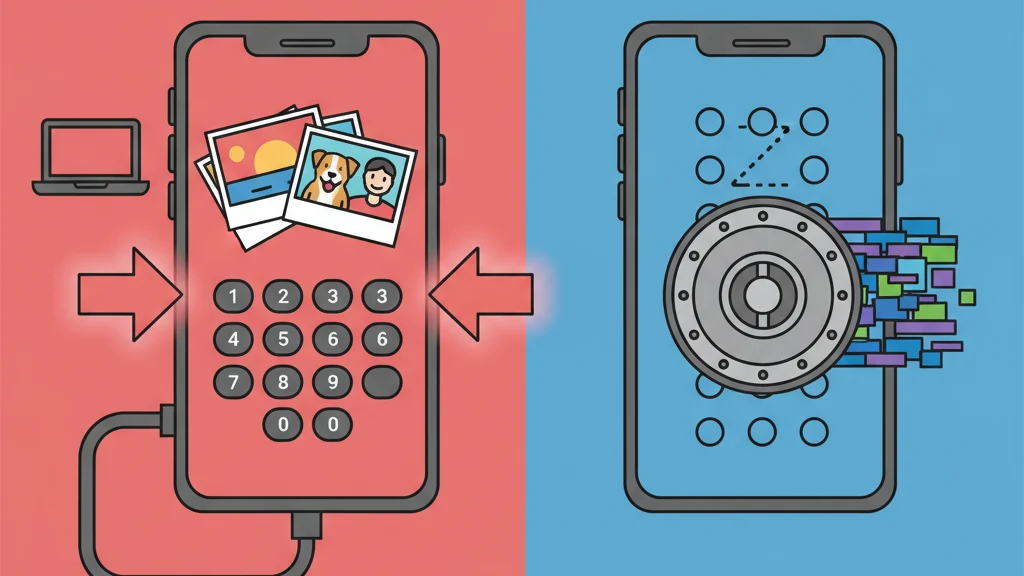

Galeri kilidi ve fotoğraf kilit uygulamaları, fotoğraflarınızın önüne bir PIN veya parola ekranı koyar. Pazarlama dili güvenliği ima eder: "kilit," "kasa," "güvenli," "korumalı." Ancak bu uygulamaların büyük çoğunluğunda PIN ekranı tek korumadır. Bunun arkasında fotoğraflarınız standart bir klasörde şifrelenmemiş şekilde durur.

Cam bir kapıdaki kilit, kilitlere saygı duyan insanları durdurur. Camdan bakan herkesi durdurmaz.

Bu rehber, galeri kilidi ve fotoğraf kilit uygulamalarının teknik düzeyde gerçekte ne yaptığını inceler, "kilitli" ile "şifreli" arasındaki farkı açıklar ve gerçek fotoğraf korumasının ne gerektirdiğini tanımlar.

Galeri Kilidi Uygulamaları Gerçekte Ne Yapar

Galeri kilidi uygulamaları (fotoğraf kilit, galeri kasası veya özel galeri uygulamaları olarak da bilinir) tutarlı bir mimari izler:

- İçe Aktar. Fotoğraflar cihazın kamera rulonundan uygulamanın özel depolama dizinine kopyalanır veya taşınır.

- Kapı. Uygulamanın giriş noktasına bir PIN, parola, desen veya biyometrik kontrol yerleştirilir.

- Görüntüle. Doğru kimlik bilgisi girildiğinde, uygulama saklanan fotoğrafları bir galeri arayüzünde görüntüler.

Çoğu galeri kilidi uygulaması için tam mekanizma budur. Kimlik bilgisi uygulamanın kullanıcı arayüzünün kilidini açar. Altta yatan dosyaları şifrelemez, dönüştürmez veya kriptografik olarak korumaz.

"Kilitli" ifadesinin pratikte anlamı

Bir galeri kilidi uygulaması fotoğraflarınızın "kilitli" olduğunu söylediğinde, genellikle şunu kasteder:

- Fotoğraflar artık Fotoğraflar uygulamasında görünmüyor (uygulamanın dizinine taşındılar)

- Galeri kilidi uygulamasını açmak PIN gerektiriyor

- Uygulamanın içindeki fotoğraflar yalnızca uygulamanın arayüzü üzerinden görüntülenebiliyor

"Kilitli" ifadesinin kastetmediği şeyler:

- Dosyalar şifrelenmiştir

- Dosyalar PIN olmadan okunamaz

- Dosyalar dosya sistemi erişimine karşı korunmuştur

- Dosyalar adli incelemeden geçebilir

Bu ayrım önemlidir çünkü "kilit" ve "şifrele" temelden farklı işlemleri tanımlar. Kilitleme kimin kapıdan geçeceğini kontrol eder. Şifreleme ise içeriği dönüştürerek matematiksel bir anahtar olmadan okunamaz hale getirir.

"Kilit" ile "Şifre" Arasındaki Uçurum

Galeri kilidi kategorisindeki temel teknik sorun budur.

| İşlem | Dosyaya ne olur | Koruma düzeyi |

|---|---|---|

| Kilit (erişim kontrolü) | Dosya orijinal formatında kalır (JPEG, HEIC, PNG). Bir UI engeli, uygulama üzerinden görüntülemeyi önler. | Yalnızca uygulama düzeyinde erişime karşı korumalı |

| Şifrele (kriptografik koruma) | Dosya bir şifreli algoritma (ör. AES-256-GCM) ile rastgele gürültüden ayırt edilemeyen veriye dönüştürülür. | Doğru anahtar olmadan tüm erişimlere karşı korumalı |

Kilitli bir galeri uygulamasında fotoğraflarınız standart resim dosyaları olarak vardır. EXIF meta verisi içerirler. Normal dosya uzantıları vardır. Herhangi bir resim görüntüleyici tarafından okunabilirler. PIN, uygulamanın bunları görüntülemesini engeller; ancak dosyalar değiştirilmemiştir.

Şifreli bir kasa uygulamasında ise dosyalar artık resim olarak mevcut değildir. Şifreli veri blokları haline gelirler. Bir resim görüntüleyicide açmak hiçbir şey göstermez. Okunacak EXIF meta verisi yoktur. Dosya yapısı içerik hakkında hiçbir şey ortaya koymaz. Doğru şifreleme anahtarı olmadan, veri matematiksel olarak rastgele gürültüyle eşdeğerdir.

Somut bir örnek

Her iki uygulama türünde de bir fotoğraf sakladığınızı düşünün:

Galeri kilidi uygulaması: IMG_4521.heic dosyası /AppData/GalleryLock/photos/IMG_4521.heic konumuna taşınır. Dosya sistemi erişimi olan herkes onu açar ve fotoğrafı görür. PIN, uygulamanın görüntülemesini engeller. Dosya tamamen sağlamdır ve okunabilir durumdadır.

Şifreli kasa uygulaması: IMG_4521.heic dosyası, rastgele bir dosya adı ve uzantısız olarak saklanan a8f3b2c1... gibi bir veri bloğuna şifrelenir. Herhangi bir görüntüleyicide açmak bozuk veri gösterir. Orijinal dosya artık cihazda okunabilir herhangi bir formda mevcut değildir.

Fark budur. Teorik değil. Marjinal değil. Kategorik.

Galeri Kilidi Uygulamaları Nasıl Atlatılır

Atlatma yöntemlerini anlamak, "kilit" metaforunun neden yanıltıcı olduğunu netleştirir.

1. Bilgisayar bağlantısı

Bir iPhone iTunes veya Finder üzerinden (veya Android ADB üzerinden) yedeklendiğinde, yedek uygulamanın korumalı alan verilerini içerebilir. Galeri kilidi uygulamasında bu yedek orijinal, şifrelenmemiş fotoğraf dosyalarını barındırır. Bunları çıkarmak için ücretsiz, yaygın olarak kullanılabilen yazılım yeterlidir.

2. Adli araçlar

Kolluk kuvvetleri ve adli incelemeciler, Cellebrite UFED ve GrayKey gibi araçlar kullanarak mobil cihazlardan dosya sistemi düzeyinde veri çıkarır. Bu araçlar uygulamanın kullanıcı arayüzüyle etkileşmez. Depolamayı doğrudan okurlar. Galeri kilidinin dizinindeki şifrelenmemiş dosyalar tamamen erişilebilirdir.

Kamuya açık Cellebrite belgelerine göre, araçları iOS cihazlardan üçüncü taraf kasa ve galeri kilidi uygulamaları dahil olmak üzere uygulama korumalı alan verilerinin çıkarılmasını destekler. PIN, çıkarma uygulama katmanının altında gerçekleştiği için önemsizdir.

3. Bulut yedek açığı

Cihaz iCloud veya Google Cloud'a yedekleniyorsa, galeri kilidi uygulamasının verisi yedekte yer alabilir. Apple ve Google, yasal zorunluluk altında bu yedeklere erişebilir. Galeri kilidindeki dosyalar şifrelenmediğinden, yedekten çıkarıldıktan sonra tamamen okunabilir durumdadır.

4. Uygulama silme

Galeri kilidi uygulaması silinirse (kazara, bir işletim sistemi güncellemesi sorunu sırasında veya üçüncü bir taraf tarafından), uygulamanın korumalı alanındaki şifrelenmemiş dosyalar da silinir. Ayrı yedekleme mekanizmalarına sahip şifreli kasaların aksine, galeri kilidi uygulamaları genellikle uygulamanın dışında kurtarma seçeneği sunmaz.

5. Uygulama açığı

Dosyaları şifrelemediğinden galeri kilidi uygulamalarının ihlal edilecek güvenlik çevresi daha basittir. Uygulamadaki herhangi bir güvenlik açığı (üretimde bırakılmış bir hata arka kapısı, güvensiz bir yerel API veya atlatılmış bir kimlik doğrulama ekranı) ikinci savunma hattı olarak şifreleme katmanı bulunmadığından dosyaları doğrudan açığa çıkarır.

Veri Toplama Sorunu

Çoğu galeri kilidi ve fotoğraf kilit uygulaması reklamlı ücretsizdir. Reklam destekli model, cihaz tanımlayıcılarını, kullanım kalıplarını ve davranışsal verileri toplayan izleme SDK'larını gerektirir.

iOS App Store'daki popüler galeri kilidi uygulamalarının 2023 incelemesi, kapsamlı veri toplamaya uygun kalıplar ortaya koydu:

- Birden fazla reklam SDK'sı (Facebook Audience Network, Google AdMob, Unity Ads)

- Ekran görüntülemelerini, oturum süresini ve özellik kullanımını izleyen analitik çerçeveler

- Reklam hedeflemesi için cihaz parmak izi alma

- Bazı durumlarda konum verisi erişimi

İroni keskin bir şekilde ortadadır. Kullanıcılar bu uygulamaları özellikle gizlilik için indirir. Uygulamalar ise davranışsal verileri reklam ağlarına toplar ve iletir. Fotoğraflar sıradan gözlemcilerden "kilitli" olabilir ama kullanıcının davranışı veri simsarlarına yayınlanır.

Gerçek şifreleme için makul bir ücret alan uygulamalar, iş modelleri kullanıcının verisi değil ürün olduğundan genellikle minimal veya sıfır izlemeye sahiptir.

Gerçek Fotoğraf Koruması Nasıl Görünür

Galeri kilidi uygulamaları spektrumun "kilit" ucunu temsil ediyorsa, "şifrele" ucu şöyle görünür:

Şifreleme standardı

AES-256-GCM (Gelişmiş Şifreleme Standardı, 256 bit anahtar, Galois/Sayaç Modu). Bu, NIST (SP 800-38D) tarafından yüksek güvenlikli uygulamalar için önerilen kimlik doğrulamalı şifreleme algoritmasıdır. Hem gizlilik (veri anahtarsız okunamaz) hem de bütünlük (şifreli verideki her türlü kurcalama tespit edilir) sağlar.

Anahtar türetme

Kullanıcının kimlik bilgisi (parola, desen), yüksek iterasyon sayısı ve benzersiz kasa başına tuz ile PBKDF2 gibi bir anahtar türetme fonksiyonu aracılığıyla 256 bit şifreleme anahtarına dönüştürülür. Bu, her tahmini hesaplama açısından maliyetli kılar; kaba kuvvet saldırılarını yıllar süren çabalara dönüştürür.

Dosya başına izolasyon

Her dosya benzersiz, rastgele oluşturulmuş bir başlatma vektörü (IV) alır. Aynı fotoğraflar farklı şifreli çıktılar üretir. Bir saldırganın dosyalar arasında istismar edebileceği herhangi bir desen yoktur.

Meta veri şifreleme

Dosya adları, oluşturma tarihleri ve kasa yapısı ayrı bir şifreli algoritmayla şifrelenir. Biri dosyaların var olduğunu bilse bile meta veri içerik hakkında hiçbir şey ortaya koymaz.

Sıfır bilgi mimarisi

Uygulama geliştiricisinin hiçbir zaman şifreleme anahtarları yoktur. Anahtarlar yerel olarak türetilir ve hiçbir zaman iletilmez. Geliştirici yasal bir emirle karşılaşırsa, teslim edecek hiçbir şey yoktur. Bu bir politika değil; matematiksel bir kısıtlamadır.

Vaultaire bu tam yığını uygular: AES-256-GCM dosya şifrelemesi, PBKDF2 ile HMAC-SHA512 anahtar türetme, ChaCha20 meta veri şifrelemesi, dosya başına başlatma vektörleri ve sıfır bilgi mimarisi. Bunlara ek olarak makul inkâr edilebilirlik (kasa ana dizini yok, ek kasaların varlığını kanıtlamanın yolu yok) ve baskı modu (zorlama altında gizli kasalara kriptografik erişimi yok et) sunar.

5x5 ızgara üzerinde çizilen her desen farklı bir kasayı açar. Kayıt defteri yoktur. Kasa sayısı yoktur. Adli bir incelemeci Vaultaire'in kurulu olduğunu ve şifreli verinin var olduğunu onaylayabilir, ancak kaç kasanın var olduğunu veya ne içerdiklerini belirleyemez.

Uygulamanızın Gerçekten Şifreleyip Şifrelemediğini Nasıl Anlarsınız

Üç hızlı test:

Test 1: Parola sıfırlama

Uygulama üzerinden parolanızı veya PIN'inizi sıfırlamayı deneyin. Uygulama size dosyalarınıza erişimi geri kazandıran bir e-posta gönderirse, geliştirici şifreleme anahtarlarını elinde tutuyor demektir (veya şifreleme anahtarı yoktur). Sıfır bilgi şifreli bir uygulama kimlik bilgilerinizi hiç sahip olmadığı için sıfırlayamaz.

Test 2: Şifreleme spesifikasyonu

Uygulamanın web sitesinde veya App Store açıklamasında adlandırılmış bir şifreleme algoritmasını kontrol edin: AES-256-GCM, AES-256-CBC, ChaCha20-Poly1305. Uygulama bir şifreli algoritma adı vermeden "güvenli" veya "korumalı" diyorsa, muhtemelen şifreleme yapmıyordur.

Test 3: Gizlilik besin değeri etiketleri

App Store gizlilik etiketlerini kontrol edin. Uygulamanın topladığı verileri, gizlilik odaklı bir uygulamadan beklediğinizle karşılaştırın. Birden fazla izleme kategorisi (özellikle "Sizi İzlemek İçin Kullanılan Veriler" ve "Size Bağlantılı Veriler") kapsamlı veri toplamaya sahip reklam destekli bir modele işaret eder.

Sıkça Sorulan Sorular

Galeri kilidi uygulamaları fotoğrafları gerçekten koruyor mu?

Galeri kilidi uygulamaları, fotoğrafların cihazın Fotoğraflar uygulaması üzerinden görüntülenmesini veya telefonu gelişigüzel kullanan biri tarafından erişilmesini engeller. Dosya sistemi düzeyinde fotoğrafları korumaz. Çoğu galeri kilidi uygulamasında saklanan dosyalar şifrelenmemiştir ve bilgisayar bağlantıları, yedek çıkarma veya adli araçlar aracılığıyla erişilebilir. PIN uygulama düzeyinde erişimi engeller; dosyaları şifrelemez.

Fotoğrafları kilitlemek ile şifrelemek arasındaki fark nedir?

Kilitleme, orijinal formatlarında kalan dosyaların önüne bir erişim kontrol engeli (PIN, parola, biyometri) koyar. Şifreleme ise dosyaları AES-256-GCM gibi bir şifreli algoritma ile doğru anahtar olmadan matematiksel olarak okunamaz veriye dönüştürür. Kilitli dosyalar, kullanıcı arayüzü atlatılarak erişilebilir. Şifreli dosyalar, depolamaya nasıl erişilirse erişilsin şifreleme anahtarı olmadan erişilemez.

Adli araçlar galeri kilidi uygulamalarına erişebilir mi?

Evet. Cellebrite UFED ve GrayKey gibi adli araçlar, uygulama düzeyindeki kimlik doğrulamayı tamamen atlayarak dosya sistemi düzeyinde veri çıkarır. Çoğu galeri kilidi uygulaması şifrelenmemiş dosyalar sakladığından, araçlar uygulamanın PIN'i olmadan fotoğraflara doğrudan erişir. Bu, kolluk kuvvetleri ve kurumsal adli incelemede rutin bir yetkinliktir.

Ücretli galeri kilidi uygulamaları ücretsizlerden daha mı güvenlidir?

Zorunlu değil. Ücretli/ücretsiz ayrımı şifrelemeyi güvenilir biçimde öngörmez. Bazı ücretli galeri kilidi uygulamaları hâlâ şifreleme olmadan erişim kontrolü kullanır. Önemli olan kriterler şunlardır: adlandırılmış şifreleme algoritması, anahtar yönetim modeli (istemci tarafı ve sunucu tarafı) ve veri toplama politikası. Fiyat güvenlik mimarisini garanti etmez.

Galeri kilidi yerine ne kullanmalıyım?

Gerçek fotoğraf koruması için şunlara sahip şifreli bir kasa uygulaması kullanın: AES-256-GCM veya eşdeğer şifreleme, istemci taraflı anahtar türetme (PBKDF2, Argon2), geliştiricinin dosyalara erişemediği sıfır bilgi mimarisi ve minimum veri toplama. Uygulamanın şifreleme algoritmasını açıkça isimlendirdiğini ve sunucu tabanlı parola sıfırlama sunmadığını kontrol edin.

Sonuç

Galeri kilidi ve fotoğraf kilit uygulamaları gerçek bir soruya yanıt verir: "Bazı fotoğrafları nasıl özel tutarım?" Ama çoğu bu soruya yalnızca bir PIN ekranıyla yanıt verir.

"Kilit" kelimesi güvenliği ima eder. Pratikte erişim kontrolü anlamına gelir. PIN yazılıma verilen bir öneridir. Veriye karşı bir engel değildir.

Bir PIN ekranı durumunuz için yeterliyse herhangi bir galeri kilidi uygulaması işe yarar. Birçok insan gerçekten bundan fazlasına ihtiyaç duymaz. Ancak araçlara, bilgiye veya yasal yetkiye sahip biri bu fotoğraflara erişmeye çalışırsa, sizi koruyan PIN değildir. Şifreleme o işi yapar.

"Kilitli" ile "şifreli" arasındaki fark, bir kapı ile bir duvar arasındaki farktır. Biri açılabilir. Diğeri açılamaz.

İlgili rehberler: Fotoğraf Kasa Uygulaması: Neye Dikkat Etmeli | iPhone için En İyi Fotoğraf Kasa Uygulamaları | iPhone'da Fotoğraflar Nasıl Kilitlenir | Fotoğraf Gizleme Uygulaması: 5 Yaklaşım