Apps de Bloqueo de Galería y Casillero de Fotos: ¿Realmente Protegen tus Fotos?

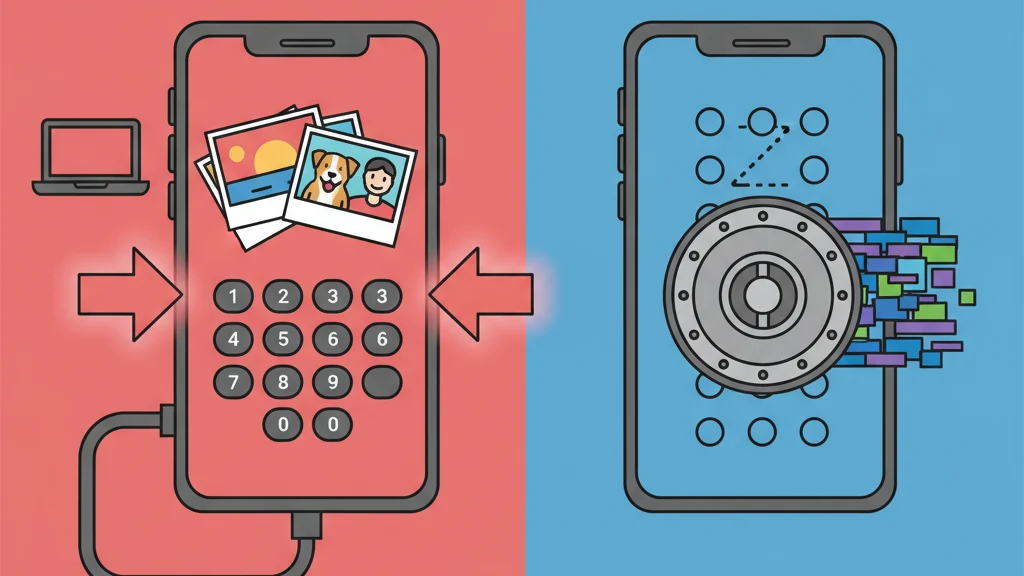

La mayoría de las apps de bloqueo de galería y casillero de fotos ponen un PIN frente a archivos sin cifrar.

Las apps de bloqueo de galería y casillero de fotos ponen una pantalla de PIN o contraseña frente a tus fotos. El lenguaje de marketing implica seguridad: "bloquear," "seguro," "protegido." Pero en la mayoría de estas apps, la pantalla de PIN es la protección total. Detrás de ella, tus fotos están sin cifrar en una carpeta estándar.

Un candado en una puerta de cristal detiene a las personas que respetan los candados. No detiene a nadie que mire a través del cristal.

Esta guía examina lo que las apps de bloqueo de galería y casillero de fotos realmente hacen a nivel técnico, explica la diferencia entre "bloqueado" y "cifrado", y define qué requiere la protección genuina de fotos.

Lo que Hacen Realmente las Apps de Bloqueo de Galería

Las apps de bloqueo de galería (también llamadas casilleros de fotos, vaults de galería o apps de galería privada) siguen una arquitectura consistente:

- Importar. Las fotos se copian o mueven del carrete de la cámara al directorio de almacenamiento privado de la app.

- Barrera. Se coloca un PIN, contraseña, patrón o verificación biométrica en el punto de entrada de la app.

- Mostrar. Cuando se introduce la credencial correcta, la app muestra las fotos almacenadas en una interfaz de galería.

Ese es el mecanismo completo para la mayoría de las apps de bloqueo de galería. La credencial desbloquea la interfaz de usuario de la app. No cifra, transforma ni protege criptográficamente los archivos subyacentes.

Lo que "bloqueado" significa en la práctica

Cuando una app de bloqueo de galería dice que tus fotos están "bloqueadas", normalmente significa:

- La app de Fotos ya no las muestra (se han movido al directorio de la app)

- Abrir la app de bloqueo de galería requiere un PIN

- Las fotos dentro de la app solo se pueden ver a través de la interfaz de la app

Lo que "bloqueado" no significa:

- Los archivos están cifrados

- Los archivos son ilegibles sin el PIN

- Los archivos están protegidos frente al acceso al sistema de archivos

- Los archivos sobreviven al examen forense

La Brecha entre "Bloquear" y "Cifrar"

| Operación | Qué ocurre con el archivo | Nivel de protección |

|---|---|---|

| Bloquear (control de acceso) | El archivo permanece en su formato original (JPEG, HEIC, PNG). Una barrera de interfaz evita verlo a través de la app. | Protegido solo del acceso a nivel de app |

| Cifrar (protección criptográfica) | El archivo es transformado por un cifrado (p. ej., AES-256-GCM) en datos indistinguibles del ruido aleatorio. | Protegido de todo acceso sin la clave correcta |

En una app de galería bloqueada, tus fotos existen como archivos de imagen estándar. Tienen metadatos EXIF. Tienen extensiones de archivo normales. Son legibles por cualquier visor de imágenes. El PIN evita que la app las muestre, pero los propios archivos no cambian.

En una app vault cifrada, los archivos ya no existen como imágenes. Son bloques de datos cifrados. Abrirlos en un visor de imágenes no muestra nada. No hay metadatos EXIF que leer. La estructura del archivo no revela nada sobre el contenido. Sin la clave de cifrado correcta, los datos son matemáticamente equivalentes al ruido aleatorio.

Cómo Se Evaden las Apps de Bloqueo de Galería

1. Conexión a ordenador

Cuando un iPhone se respalda a través de iTunes o Finder (o un Android a través de ADB), la copia de seguridad puede incluir los datos del sandbox de la app. En una app de bloqueo de galería, esta copia de seguridad contiene los archivos de fotos originales sin cifrar. Extraerlos requiere software gratuito y ampliamente disponible.

2. Herramientas forenses

Las fuerzas del orden y los examinadores forenses usan herramientas como Cellebrite UFED y GrayKey que extraen datos de dispositivos móviles a nivel del sistema de archivos. Estas herramientas no interactúan con la interfaz de la app. Leen el almacenamiento directamente. Los archivos sin cifrar en el directorio de un bloqueo de galería son completamente accesibles.

3. Exposición de copia de seguridad en la nube

Si el dispositivo se respalda en iCloud o Google Cloud, los datos de la app de bloqueo de galería pueden estar incluidos en la copia de seguridad. Apple y Google pueden acceder a estas copias de seguridad bajo compulsión legal. Dado que los archivos en un bloqueo de galería están sin cifrar, son completamente legibles una vez extraídos de la copia de seguridad.

4. Eliminación de la app

Si una app de bloqueo de galería se elimina, los archivos sin cifrar en el sandbox de la app también se eliminan. A diferencia de los vaults cifrados con mecanismos de copia de seguridad separados, las apps de bloqueo de galería generalmente no proporcionan opciones de recuperación fuera de la propia app.

5. Vulnerabilidad de la app

Las apps de bloqueo de galería que no cifran archivos tienen un perímetro de seguridad más simple de vulnerar. Cualquier vulnerabilidad en la app expone los archivos directamente porque no hay capa de cifrado como segunda línea de defensa.

El Problema de la Recopilación de Datos

La mayoría de las apps de bloqueo de galería y casillero de fotos son gratuitas con publicidad. El modelo financiado por publicidad requiere SDK de seguimiento que recopilan identificadores del dispositivo, patrones de uso y datos de comportamiento.

La ironía es aguda. Los usuarios descargan estas apps específicamente para la privacidad. Las apps luego recopilan y transmiten datos de comportamiento a redes publicitarias. Las fotos pueden estar "bloqueadas" para los observadores casuales, pero el comportamiento del usuario se emite a intermediarios de datos.

Lo que Parece la Protección Real de Fotos

Estándar de cifrado

AES-256-GCM (Estándar de Cifrado Avanzado, clave de 256 bits, modo Galois/Counter). Este es el algoritmo de cifrado autenticado recomendado por el NIST (SP 800-38D) para aplicaciones de alta seguridad.

Derivación de clave

La credencial del usuario (contraseña, patrón) se transforma en una clave de cifrado de 256 bits a través de una función de derivación de clave como PBKDF2 con un alto número de iteraciones y una sal única por vault. Esto hace que cada suposición sea computacionalmente costosa.

Aislamiento por archivo

Cada archivo obtiene un vector de inicialización (IV) único y generado aleatoriamente. Las fotos idénticas producen salidas cifradas diferentes. No hay ningún patrón que un atacante pueda explotar entre archivos.

Cifrado de metadatos

Los nombres de archivo, fechas de creación y estructura del vault están cifrados con un cifrado separado. Incluso si alguien sabe que existen archivos, los metadatos no revelan nada sobre el contenido.

Arquitectura de conocimiento cero

El desarrollador de la app nunca tiene las claves de cifrado. Las claves se derivan localmente y nunca se transmiten. Si el desarrollador recibe una orden legal, no tiene nada que entregar.

Vaultaire implementa este stack completo: cifrado AES-256-GCM de archivos, derivación de claves PBKDF2 con HMAC-SHA512, cifrado ChaCha20 de metadatos, vectores de inicialización por archivo y arquitectura de conocimiento cero. Además, proporciona negación plausible (sin índice maestro de vaults, sin forma de probar que existen vaults adicionales) y modo de coacción (destruye el acceso criptográfico a los vaults ocultos bajo coerción).

Cómo Saber si tu App Realmente Cifra

Tres pruebas rápidas:

Prueba 1: Restablecimiento de contraseña

Intenta restablecer tu contraseña o PIN a través de la app. Si la app te envía un correo electrónico que restaura el acceso a tus archivos, el desarrollador tiene las claves de cifrado (o no hay claves de cifrado). Una app vault cifrada de conocimiento cero no puede restablecer tus credenciales porque nunca las tuvo.

Prueba 2: Especificación de cifrado

Verifica el sitio web de la app o la descripción de la App Store para un algoritmo de cifrado nombrado: AES-256-GCM, AES-256-CBC, ChaCha20-Poly1305. Si la app dice "seguro" o "protegido" sin nombrar un cifrado, probablemente no cifra.

Prueba 3: Etiquetas de nutrición de privacidad

Verifica las etiquetas de privacidad de la App Store. Compara qué datos recopila la app con lo que esperarías de una app centrada en la privacidad. Múltiples categorías de seguimiento (especialmente "Datos usados para rastrearte" y "Datos vinculados a ti") indican un modelo financiado por publicidad con extensa recopilación de datos.

Preguntas Frecuentes

¿Las apps de bloqueo de galería realmente protegen las fotos?

Las apps de bloqueo de galería protegen las fotos para que no se vean a través de la app de Fotos del dispositivo o por alguien que usa el teléfono casualmente. No protegen las fotos a nivel del sistema de archivos. Los archivos almacenados en la mayoría de las apps de bloqueo de galería están sin cifrar y son accesibles mediante conexiones a ordenadores, extracción de copias de seguridad o herramientas forenses. El PIN evita el acceso a nivel de app; no cifra los archivos.

¿Cuál es la diferencia entre bloquear y cifrar fotos?

Bloquear coloca una barrera de control de acceso (PIN, contraseña, biométrico) frente a archivos que permanecen en su formato original. Cifrar transforma los archivos con un cifrado como AES-256-GCM en datos matemáticamente ilegibles sin la clave correcta. Los archivos bloqueados se pueden acceder evitando la interfaz. Los archivos cifrados no se pueden acceder sin la clave de cifrado, independientemente de cómo se acceda al almacenamiento.

¿Pueden las herramientas forenses acceder a las apps de bloqueo de galería?

Sí. Las herramientas forenses como Cellebrite UFED y GrayKey extraen datos a nivel del sistema de archivos, evitando completamente la autenticación a nivel de app. Dado que la mayoría de las apps de bloqueo de galería almacenan archivos sin cifrar, las herramientas acceden a las fotos directamente sin el PIN de la app. Esta es una capacidad rutinaria en las fuerzas del orden y la forense corporativa.

¿Son más seguras las apps de bloqueo de galería de pago que las gratuitas?

No necesariamente. La distinción pago/gratuito no predice de forma fiable el cifrado. Algunos apps de bloqueo de galería de pago siguen usando control de acceso sin cifrado. Los criterios que importan son: algoritmo de cifrado nombrado, modelo de gestión de claves (del lado del cliente vs. del servidor), y política de recopilación de datos. El precio no garantiza la arquitectura de seguridad.

¿Qué debo usar en lugar de un bloqueo de galería?

Para protección genuina de fotos, usa una app vault cifrada con: cifrado AES-256-GCM o equivalente, derivación de clave del lado del cliente (PBKDF2, Argon2), arquitectura de conocimiento cero donde el desarrollador no puede acceder a los archivos, y recopilación mínima de datos. Comprueba que la app nombra explícitamente su algoritmo de cifrado y no ofrece restablecimiento de contraseña basado en servidor.

Conclusión

Las apps de bloqueo de galería y casillero de fotos responden a una pregunta real: "¿Cómo mantengo ciertas fotos en privado?" Pero la mayoría de ellas la responden con una pantalla de PIN y nada más.

La palabra "bloquear" implica seguridad. En la práctica, significa control de acceso. El PIN es una sugerencia al software. No es una barrera a los datos.

Si una pantalla de PIN es suficiente para tu situación, cualquier app de bloqueo de galería funciona. Muchas personas genuinamente no necesitan nada más. Pero si alguien con herramientas, conocimiento o autoridad legal podría intentar acceder a esas fotos, el PIN no es lo que te protege. El cifrado sí lo es.

La diferencia entre "bloqueado" y "cifrado" es la diferencia entre una puerta y una pared. Una se puede abrir. La otra no.

Guías relacionadas: App Vault de Fotos: Qué Buscar | Las Mejores Apps Vault de Fotos para iPhone | Cómo Bloquear Fotos en iPhone | Apps para Ocultar Fotos: 5 Enfoques