Gallery Lock dan Aplikasi Photo Locker: Apakah Benar-Benar Melindungi Foto Anda?

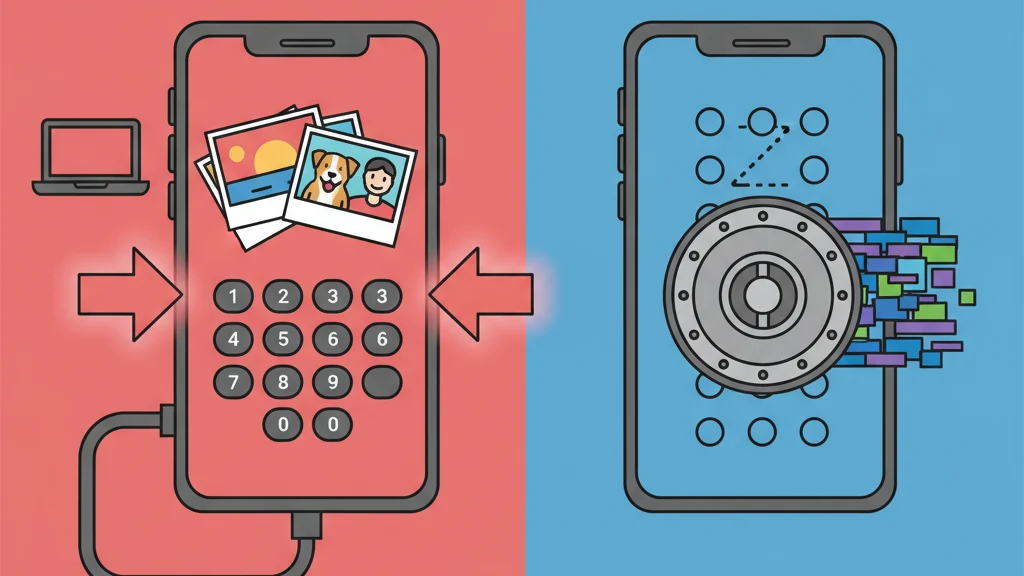

Sebagian besar aplikasi gallery lock dan photo locker menempatkan PIN di depan file yang tidak dienkripsi.

Aplikasi gallery lock dan photo locker menempatkan layar PIN atau kata sandi di depan foto Anda. Bahasa pemasaran menyiratkan keamanan: "kunci," "aman," "terlindungi." Namun di sebagian besar aplikasi ini, layar PIN adalah satu-satunya perlindungan. Di baliknya, foto Anda duduk tidak terenkripsi dalam folder standar.

Kunci pada pintu kaca menghentikan orang yang menghormati kunci. Tidak menghentikan siapa pun yang melihat melalui kaca.

Panduan ini memeriksa apa yang sebenarnya dilakukan aplikasi gallery lock dan photo locker di tingkat teknis, menjelaskan celah antara "terkunci" dan "terenkripsi," dan mendefinisikan apa yang dibutuhkan untuk perlindungan foto yang nyata.

Apa yang Sebenarnya Dilakukan Aplikasi Gallery Lock

Aplikasi gallery lock (juga disebut photo locker, gallery vault, atau aplikasi galeri pribadi) mengikuti arsitektur yang konsisten:

- Impor. Foto disalin atau dipindahkan dari camera roll perangkat ke direktori penyimpanan pribadi aplikasi.

- Gerbang. Pemeriksaan PIN, kata sandi, pola, atau biometrik ditempatkan di titik masuk aplikasi.

- Tampilan. Ketika kredensial yang benar dimasukkan, aplikasi menampilkan foto yang tersimpan dalam antarmuka galeri.

Itulah mekanisme penuh untuk sebagian besar aplikasi gallery lock. Kredensial membuka antarmuka pengguna aplikasi. Tidak mengenkripsi, mengubah, atau melindungi secara kriptografis file yang mendasarinya.

Apa arti "terkunci" dalam praktik

Ketika aplikasi gallery lock mengatakan foto Anda "terkunci," biasanya berarti:

- Aplikasi Foto tidak lagi menampilkannya (mereka telah dipindahkan ke direktori aplikasi)

- Membuka aplikasi gallery lock memerlukan PIN

- Foto di dalam aplikasi hanya dapat dilihat melalui antarmuka aplikasi

Apa yang "terkunci" tidak berarti:

- File dienkripsi

- File tidak dapat dibaca tanpa PIN

- File dilindungi dari akses sistem file

- File bertahan dari pemeriksaan forensik

Perbedaan ini penting karena "kunci" dan "enkripsi" menggambarkan operasi yang pada dasarnya berbeda. Mengunci mengontrol siapa yang bisa melewati pintu. Mengenkripsi mengubah konten sehingga tidak dapat dibaca tanpa kunci matematis.

Celah "Kunci" vs. "Enkripsi"

Ini adalah masalah teknis inti dari kategori gallery lock.

| Operasi | Apa yang terjadi pada file | Tingkat perlindungan |

|---|---|---|

| Kunci (kontrol akses) | File tetap dalam format asli (JPEG, HEIC, PNG). Penghalang UI mencegah penampilan melalui aplikasi. | Dilindungi hanya dari akses tingkat aplikasi |

| Enkripsi (perlindungan kriptografis) | File diubah oleh cipher (mis., AES-256-GCM) menjadi data yang tidak dapat dibedakan dari noise acak. | Dilindungi dari semua akses tanpa kunci yang benar |

Dalam aplikasi galeri terkunci, foto Anda ada sebagai file gambar standar. Mereka memiliki metadata EXIF. Mereka memiliki ekstensi file normal. Mereka dapat dibaca oleh penampil gambar apa pun. PIN mencegah aplikasi menampilkannya, tetapi file itu sendiri tidak berubah.

Dalam aplikasi vault terenkripsi, file tidak lagi ada sebagai gambar. Mereka adalah blok data terenkripsi. Membukanya di penampil gambar tidak menampilkan apa pun. Tidak ada metadata EXIF yang dapat dibaca. Struktur file tidak mengungkapkan apa pun tentang konten. Tanpa kunci enkripsi yang benar, data secara matematis setara dengan noise acak.

Contoh konkret

Bayangkan Anda menyimpan foto di kedua jenis aplikasi:

Aplikasi gallery lock: File IMG_4521.heic dipindahkan ke /AppData/GalleryLock/photos/IMG_4521.heic. Siapa pun dengan akses sistem file membukanya dan melihat foto. PIN mencegah aplikasi menampilkannya. File sepenuhnya utuh dan dapat dibaca.

Aplikasi vault terenkripsi: File IMG_4521.heic dienkripsi menjadi blok data seperti a8f3b2c1... yang disimpan dengan nama file acak dan tanpa ekstensi file. Membukanya di penampil apa pun menampilkan data sampah. File asli tidak lagi ada dalam bentuk yang dapat dibaca di perangkat.

Itulah perbedaannya. Bukan teoritis. Bukan marginal. Kategoris.

Bagaimana Aplikasi Gallery Lock Dibobol

Memahami metode pembobol menjelaskan mengapa metafora "kunci" menyesatkan.

1. Koneksi komputer

Ketika iPhone dicadangkan melalui iTunes atau Finder (atau Android melalui ADB), cadangan dapat menyertakan data sandbox aplikasi. Dalam aplikasi gallery lock, cadangan ini berisi file foto asli yang tidak terenkripsi. Mengekstraknya memerlukan perangkat lunak gratis yang tersedia luas.

2. Alat forensik

Penegak hukum dan pemeriksa forensik menggunakan alat seperti Cellebrite UFED dan GrayKey yang mengekstrak data dari perangkat seluler di tingkat sistem file. Alat ini tidak berinteraksi dengan UI aplikasi. Mereka membaca penyimpanan secara langsung. File yang tidak terenkripsi di direktori gallery lock sepenuhnya dapat diakses.

Menurut dokumentasi Cellebrite yang tersedia untuk umum, alat mereka mendukung ekstraksi data sandbox aplikasi dari perangkat iOS, termasuk vault pihak ketiga dan aplikasi gallery lock. PIN tidak relevan karena ekstraksi terjadi di bawah lapisan aplikasi.

3. Paparan cadangan cloud

Jika perangkat mencadangkan ke iCloud atau Google Cloud, data aplikasi gallery lock mungkin disertakan dalam cadangan. Apple dan Google dapat mengakses cadangan ini di bawah paksaan hukum. Karena file dalam gallery lock tidak terenkripsi, file tersebut sepenuhnya dapat dibaca setelah diekstrak dari cadangan.

4. Penghapusan aplikasi

Jika aplikasi gallery lock dihapus (secara tidak sengaja, selama masalah pembaruan OS, atau oleh pihak ketiga), file yang tidak terenkripsi di sandbox aplikasi juga dihapus. Tidak seperti vault terenkripsi dengan mekanisme cadangan terpisah, aplikasi gallery lock biasanya tidak menyediakan opsi pemulihan di luar aplikasi itu sendiri.

5. Kerentanan aplikasi

Aplikasi gallery lock yang tidak mengenkripsi file memiliki perimeter keamanan yang lebih sederhana untuk ditembus. Setiap kerentanan dalam aplikasi (pintu belakang debug yang tertinggal dalam produksi, API lokal yang tidak aman, atau layar autentikasi yang dilewati) mengekspos file secara langsung karena tidak ada lapisan enkripsi sebagai lini pertahanan kedua.

Masalah Pengumpulan Data

Sebagian besar aplikasi gallery lock dan photo locker gratis dengan iklan. Model didukung iklan memerlukan SDK pelacakan yang mengumpulkan pengidentifikasi perangkat, pola penggunaan, dan data perilaku.

Ulasan 2023 tentang aplikasi gallery lock populer di iOS App Store menemukan pola yang konsisten dengan pengumpulan data ekstensif:

- Beberapa SDK periklanan (Facebook Audience Network, Google AdMob, Unity Ads)

- Kerangka analitik yang melacak tampilan layar, durasi sesi, dan penggunaan fitur

- Sidik jari perangkat untuk penargetan iklan

- Dalam beberapa kasus, akses data lokasi

Ironinya sangat mencolok. Pengguna mengunduh aplikasi ini khusus untuk privasi. Aplikasi kemudian mengumpulkan dan mengirimkan data perilaku ke jaringan periklanan. Foto mungkin "terkunci" dari pengamat biasa, tetapi perilaku pengguna disiarkan ke broker data.

Aplikasi yang mengenakan harga yang adil untuk enkripsi sejati cenderung memiliki pelacakan minimal atau tidak ada karena model bisnis mereka adalah produk, bukan data pengguna.

Seperti Apa Perlindungan Foto Nyata

Jika aplikasi gallery lock mewakili ujung "kunci" dari spektrum, inilah seperti apa ujung "enkripsi":

Standar enkripsi

AES-256-GCM (Advanced Encryption Standard, kunci 256-bit, Galois/Counter Mode). Ini adalah algoritma enkripsi terotentikasi yang direkomendasikan oleh NIST (SP 800-38D) untuk aplikasi keamanan tinggi. Ini memberikan kerahasiaan (data tidak dapat dibaca tanpa kunci) dan integritas (setiap gangguan pada data terenkripsi terdeteksi).

Derivasi kunci

Kredensial pengguna (kata sandi, pola) diubah menjadi kunci enkripsi 256-bit melalui fungsi derivasi kunci seperti PBKDF2 dengan jumlah iterasi tinggi dan salt unik per-vault. Ini membuat setiap tebakan secara komputasi mahal, mengubah serangan brute-force menjadi upaya multi-tahun.

Isolasi per-file

Setiap file mendapatkan vektor inisialisasi (IV) yang dihasilkan secara acak dan unik. Foto identik menghasilkan output terenkripsi yang berbeda. Tidak ada pola yang dapat dieksploitasi penyerang di seluruh file.

Enkripsi metadata

Nama file, tanggal pembuatan, dan struktur vault dienkripsi dengan cipher terpisah. Bahkan jika seseorang tahu file ada, metadata tidak mengungkapkan apa pun tentang konten.

Arsitektur zero-knowledge

Pengembang aplikasi tidak pernah memiliki kunci enkripsi. Kunci diturunkan secara lokal dan tidak pernah dikirimkan. Jika pengembang dilayani dengan perintah hukum, tidak ada yang bisa diserahkan. Ini bukan kebijakan; ini adalah batasan matematis.

Vaultaire mengimplementasikan tumpukan penuh ini: enkripsi file AES-256-GCM, derivasi kunci PBKDF2 dengan HMAC-SHA512, enkripsi metadata ChaCha20, vektor inisialisasi per-file, dan arsitektur zero-knowledge. Selain itu, ia menyediakan penyangkalan masuk akal (tidak ada indeks master vault, tidak ada cara untuk membuktikan vault tambahan ada) dan mode paksaan (hancurkan akses kriptografis ke vault tersembunyi di bawah paksaan).

Setiap pola yang digambar pada grid 5x5 membuka vault yang berbeda. Tidak ada registri. Tidak ada hitungan vault. Pemeriksa forensik dapat mengkonfirmasi Vaultaire diinstal dan data terenkripsi ada, tetapi tidak dapat menentukan berapa banyak vault yang ada atau apa yang dikandungnya.

Cara Mengetahui Apakah Aplikasi Anda Benar-Benar Mengenkripsi

Tiga tes cepat:

Tes 1: Reset kata sandi

Coba reset kata sandi atau PIN Anda melalui aplikasi. Jika aplikasi mengirimkan email yang memulihkan akses ke file Anda, pengembang memegang kunci enkripsi (atau tidak ada kunci enkripsi). Aplikasi terenkripsi zero-knowledge tidak dapat mereset kredensial Anda karena tidak pernah memilikinya.

Tes 2: Spesifikasi enkripsi

Periksa situs web atau deskripsi App Store aplikasi untuk algoritma enkripsi yang disebutkan: AES-256-GCM, AES-256-CBC, ChaCha20-Poly1305. Jika aplikasi mengatakan "aman" atau "terlindungi" tanpa menyebutkan cipher, kemungkinan besar tidak mengenkripsi.

Tes 3: Label nutrisi privasi

Periksa label privasi App Store. Bandingkan data apa yang dikumpulkan aplikasi dengan apa yang Anda harapkan dari aplikasi yang berfokus pada privasi. Beberapa kategori pelacakan (terutama "Data yang Digunakan untuk Melacak Anda" dan "Data yang Terhubung ke Anda") menunjukkan model didukung iklan dengan pengumpulan data ekstensif.

Pertanyaan yang Sering Diajukan

Apakah aplikasi gallery lock benar-benar melindungi foto?

Aplikasi gallery lock melindungi foto dari dilihat melalui aplikasi Foto perangkat atau oleh seseorang yang menggunakan ponsel secara biasa. Mereka tidak melindungi foto di tingkat sistem file. File yang disimpan di sebagian besar aplikasi gallery lock tidak dienkripsi dan dapat diakses melalui koneksi komputer, ekstraksi cadangan, atau alat forensik. PIN mencegah akses tingkat aplikasi; tidak mengenkripsi file.

Apa perbedaan antara mengunci dan mengenkripsi foto?

Mengunci menempatkan penghalang kontrol akses (PIN, kata sandi, biometrik) di depan file yang tetap dalam format aslinya. Mengenkripsi mengubah file dengan cipher seperti AES-256-GCM menjadi data yang secara matematis tidak dapat dibaca tanpa kunci yang benar. File terkunci dapat diakses dengan melewati UI. File terenkripsi tidak dapat diakses tanpa kunci enkripsi, terlepas dari bagaimana penyimpanan diakses.

Bisakah alat forensik mengakses aplikasi gallery lock?

Ya. Alat forensik seperti Cellebrite UFED dan GrayKey mengekstrak data di tingkat sistem file, melewati autentikasi tingkat aplikasi sepenuhnya. Karena sebagian besar aplikasi gallery lock menyimpan file yang tidak dienkripsi, alat tersebut mengakses foto secara langsung tanpa PIN aplikasi. Ini adalah kemampuan rutin dalam penegak hukum dan forensik perusahaan.

Apakah aplikasi gallery lock berbayar lebih aman daripada yang gratis?

Tidak selalu. Perbedaan berbayar/gratis tidak secara andal memprediksi enkripsi. Beberapa aplikasi gallery lock berbayar masih menggunakan kontrol akses tanpa enkripsi. Kriteria yang penting adalah: algoritma enkripsi yang disebutkan, model manajemen kunci (sisi klien vs. sisi server), dan kebijakan pengumpulan data. Harga tidak menjamin arsitektur keamanan.

Apa yang harus saya gunakan sebagai pengganti gallery lock?

Untuk perlindungan foto yang nyata, gunakan aplikasi vault terenkripsi dengan: enkripsi AES-256-GCM atau setara, derivasi kunci sisi klien (PBKDF2, Argon2), arsitektur zero-knowledge di mana pengembang tidak dapat mengakses file, dan pengumpulan data minimal. Pastikan aplikasi menyebutkan algoritma enkripsinya secara eksplisit dan tidak menawarkan reset kata sandi berbasis server.

Kesimpulan

Aplikasi gallery lock dan photo locker menjawab pertanyaan nyata: "Bagaimana cara menjaga foto tertentu tetap pribadi?" Tetapi sebagian besar dari mereka menjawabnya dengan layar PIN dan tidak ada lagi.

Kata "kunci" menyiratkan keamanan. Dalam praktiknya, itu berarti kontrol akses. PIN adalah saran untuk perangkat lunak. Ini bukan penghalang untuk data.

Jika layar PIN cukup untuk situasi Anda, aplikasi gallery lock apa pun berfungsi. Banyak orang memang tidak membutuhkan lebih dari itu. Tetapi jika seseorang dengan alat, pengetahuan, atau otoritas hukum mungkin mencoba mengakses foto tersebut, PIN bukanlah yang melindungi Anda. Enkripsilah yang melindungi.

Perbedaan antara "terkunci" dan "terenkripsi" adalah perbedaan antara pintu dan dinding. Satu bisa dibuka. Yang lain tidak bisa.

Panduan terkait: Aplikasi Photo Vault: Apa yang Harus Dicari | Aplikasi Vault Foto Terbaik untuk iPhone | Cara Mengunci Foto di iPhone | Aplikasi untuk Menyembunyikan Foto: 5 Pendekatan