แอป Gallery Lock และ Photo Locker: ปกป้องรูปภาพได้จริงไหม?

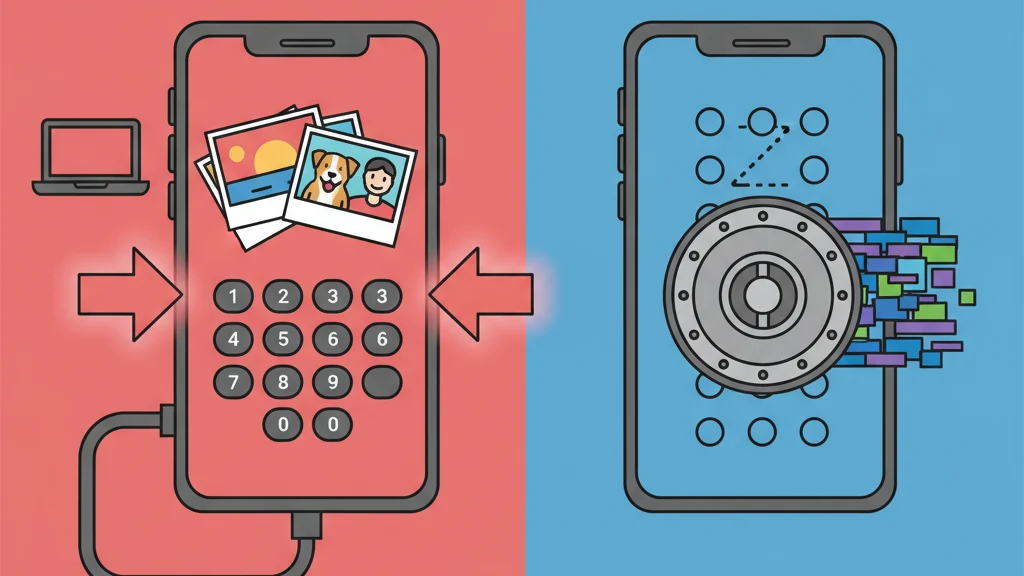

แอป gallery lock และ photo locker ส่วนใหญ่วาง PIN ไว้หน้าไฟล์ที่ไม่ได้เข้ารหัส

แอป gallery lock และ photo locker วางหน้าจอ PIN หรือรหัสผ่านไว้หน้ารูปภาพของคุณ ภาษาการตลาดบ่งบอกความปลอดภัย: "ล็อก" "ปลอดภัย" "ได้รับการป้องกัน" แต่ในแอปส่วนใหญ่เหล่านี้ หน้าจอ PIN คือการป้องกันทั้งหมด ด้านหลังมัน รูปภาพของคุณอยู่โดยไม่ได้เข้ารหัสในโฟลเดอร์มาตรฐาน

การล็อกบนประตูกระจกหยุดคนที่เคารพการล็อก ไม่หยุดใครที่มองผ่านกระจก

คู่มือนี้ตรวจสอบสิ่งที่แอป gallery lock และ photo locker ทำจริงในระดับเทคนิค อธิบายช่องว่างระหว่าง "ล็อก" กับ "เข้ารหัส" และกำหนดสิ่งที่การป้องกันรูปภาพจริงต้องการ

สิ่งที่แอป Gallery Lock ทำจริง

แอป gallery lock (เรียกอีกว่า photo locker, gallery vault หรือ private gallery app) ตามสถาปัตยกรรมที่สอดคล้องกัน:

- นำเข้า รูปภาพถูกคัดลอกหรือย้ายจาก camera roll ของอุปกรณ์ไปยังไดเรกทอรีที่จัดเก็บส่วนตัวของแอป

- ปิดกั้น PIN รหัสผ่าน ลวดลาย หรือการตรวจสอบ biometric ถูกวางไว้ที่จุดเข้าของแอป

- แสดง เมื่อป้อนข้อมูลประจำตัวที่ถูกต้อง แอปจะแสดงรูปภาพที่จัดเก็บในอินเทอร์เฟซแกลเลอรี

นั่นคือกลไกทั้งหมดสำหรับแอป gallery lock ส่วนใหญ่ ข้อมูลประจำตัวปลดล็อกอินเทอร์เฟซผู้ใช้ของแอป ไม่ได้เข้ารหัส แปลง หรือป้องกันทางเข้ารหัสไฟล์ที่อยู่ข้างใต้

ความหมายของ "ล็อก" ในทางปฏิบัติ

เมื่อแอป gallery lock บอกว่ารูปภาพของคุณ "ล็อก" โดยทั่วไปหมายความว่า:

- แอป Photos ไม่แสดงอีกต่อไป (ถูกย้ายไปยังไดเรกทอรีของแอป)

- การเปิดแอป gallery lock ต้องใช้ PIN

- รูปภาพภายในแอปดูได้เฉพาะผ่านอินเทอร์เฟซของแอปเท่านั้น

สิ่งที่ "ล็อก" ไม่ได้หมายความว่า:

- ไฟล์ถูกเข้ารหัส

- ไฟล์ไม่สามารถอ่านได้โดยไม่มี PIN

- ไฟล์ได้รับการป้องกันจากการเข้าถึงระบบไฟล์

- ไฟล์รอดพ้นการตรวจสอบนิติวิทยาศาสตร์

ความแตกต่างนี้สำคัญเพราะ "ล็อก" และ "เข้ารหัส" อธิบายการดำเนินการที่แตกต่างกันโดยพื้นฐาน การล็อกควบคุมว่าใครเดินผ่านประตูได้ การเข้ารหัสแปลงเนื้อหาให้ไม่สามารถอ่านได้โดยไม่มีกุญแจทางคณิตศาสตร์

ช่องว่างระหว่าง "ล็อก" กับ "เข้ารหัส"

นี่คือปัญหาเทคนิคหลักกับหมวดหมู่ gallery lock

| การดำเนินการ | สิ่งที่เกิดขึ้นกับไฟล์ | ระดับการป้องกัน |

|---|---|---|

| ล็อก (การควบคุมการเข้าถึง) | ไฟล์ยังอยู่ในรูปแบบเดิม (JPEG, HEIC, PNG) เกราะ UI ป้องกันการดูผ่านแอป | ได้รับการป้องกันจากการเข้าถึงระดับแอปเท่านั้น |

| เข้ารหัส (การป้องกันทางเข้ารหัส) | ไฟล์ถูกแปลงโดย cipher (เช่น AES-256-GCM) เป็นข้อมูลที่แยกแยะจากสัญญาณรบกวนสุ่มไม่ได้ | ได้รับการป้องกันจากการเข้าถึงทั้งหมดโดยไม่มีกุญแจที่ถูกต้อง |

ในแอป gallery lock ที่ล็อก รูปภาพของคุณมีอยู่เป็นไฟล์ภาพมาตรฐาน มีข้อมูลเมตา EXIF มีนามสกุลไฟล์ปกติ อ่านได้โดยตัวดูรูปภาพใด ๆ PIN ป้องกันแอปจากการแสดง แต่ไฟล์เองไม่เปลี่ยนแปลง

ในแอปตู้นิรภัยที่เข้ารหัส ไฟล์ไม่ได้มีอยู่เป็นรูปภาพอีกต่อไป พวกมันเป็นบล็อกข้อมูลที่เข้ารหัส การเปิดในตัวดูรูปภาพแสดงอะไรไม่ได้ ไม่มีข้อมูลเมตา EXIF ที่อ่านได้ โครงสร้างไฟล์ไม่เปิดเผยอะไรเกี่ยวกับเนื้อหา โดยไม่มีกุญแจเข้ารหัสที่ถูกต้อง ข้อมูลเทียบเท่ากับสัญญาณรบกวนสุ่มในทางคณิตศาสตร์

ตัวอย่างที่เป็นรูปธรรม

ลองนึกภาพคุณจัดเก็บรูปภาพในแอปทั้งสองประเภท:

แอป gallery lock: ไฟล์ IMG_4521.heic ถูกย้ายไปที่ /AppData/GalleryLock/photos/IMG_4521.heic ใครก็ตามที่มีสิทธิ์เข้าถึงระบบไฟล์เปิดและเห็นรูปภาพ PIN ป้องกันแอปจากการแสดง ไฟล์สมบูรณ์และอ่านได้

แอปตู้นิรภัยที่เข้ารหัส: ไฟล์ IMG_4521.heic ถูกเข้ารหัสเป็นบล็อกข้อมูลเช่น a8f3b2c1... ที่จัดเก็บด้วยชื่อไฟล์สุ่มและไม่มีนามสกุลไฟล์ การเปิดในตัวดูใด ๆ แสดงข้อมูลที่เป็นขยะ ไฟล์เดิมไม่มีอยู่ในรูปแบบที่อ่านได้บนอุปกรณ์อีกต่อไป

นั่นคือความแตกต่าง ไม่ใช่ทางทฤษฎี ไม่ใช่ส่วนเล็กน้อย แต่เป็นหมวดหมู่

วิธีที่แอป Gallery Lock ถูกหลีกเลี่ยง

การเข้าใจวิธีการหลีกเลี่ยงชี้แจงสาเหตุที่คำอุปมา "ล็อก" ทำให้เข้าใจผิด

1. การเชื่อมต่อคอมพิวเตอร์

เมื่อ iPhone สำรองข้อมูลผ่าน iTunes หรือ Finder (หรือ Android ผ่าน ADB) การสำรองอาจรวมข้อมูล sandbox ของแอป ในแอป gallery lock การสำรองนี้มีไฟล์รูปภาพเดิมที่ไม่ได้เข้ารหัส การดึงออกต้องการซอฟต์แวร์ฟรีที่หาได้ทั่วไป

2. เครื่องมือนิติวิทยาศาสตร์

เจ้าหน้าที่กฎหมายและผู้ตรวจสอบนิติวิทยาศาสตร์ใช้เครื่องมือเช่น Cellebrite UFED และ GrayKey ที่ดึงข้อมูลจากอุปกรณ์มือถือในระดับไฟล์ เครื่องมือเหล่านี้ไม่โต้ตอบกับ UI ของแอป พวกมันอ่านที่จัดเก็บโดยตรง ไฟล์ที่ไม่ได้เข้ารหัสในไดเรกทอรีของ gallery lock เข้าถึงได้อย่างสมบูรณ์

ตามเอกสาร Cellebrite ที่เผยแพร่สาธารณะ เครื่องมือของพวกเขารองรับการดึงข้อมูล sandbox ของแอปจากอุปกรณ์ iOS รวมถึงแอปตู้นิรภัยและ gallery lock ของบุคคลที่สาม PIN ไม่เกี่ยวข้องเพราะการดึงเกิดขึ้นต่ำกว่าชั้นแอปพลิเคชัน

3. การเปิดเผยการสำรองบนคลาวด์

ถ้าอุปกรณ์สำรองข้อมูลไปยัง iCloud หรือ Google Cloud ข้อมูลของแอป gallery lock อาจรวมอยู่ในการสำรอง Apple และ Google สามารถเข้าถึงการสำรองเหล่านี้ภายใต้การบังคับทางกฎหมาย เนื่องจากไฟล์ใน gallery lock ไม่ได้เข้ารหัส พวกมันอ่านได้อย่างสมบูรณ์เมื่อดึงออกจากการสำรอง

4. การลบแอป

ถ้าแอป gallery lock ถูกลบ (โดยไม่ตั้งใจ ระหว่างปัญหาอัปเดต OS หรือโดยบุคคลที่สาม) ไฟล์ที่ไม่ได้เข้ารหัสใน sandbox ของแอปก็จะถูกลบด้วย ต่างจากตู้นิรภัยที่เข้ารหัสพร้อมกลไกสำรองแยกต่างหาก แอป gallery lock มักไม่มีตัวเลือกการกู้คืนนอกเหนือจากแอปเอง

5. ช่องโหว่ของแอป

แอป gallery lock ที่ไม่เข้ารหัสไฟล์มีขอบเขตความปลอดภัยที่ง่ายกว่าในการละเมิด ช่องโหว่ใด ๆ ในแอป (debug backdoor ที่ทิ้งไว้ในการผลิต local API ที่ไม่ปลอดภัย หรือหน้าจอพิสูจน์ตัวตนที่ถูกข้าม) เปิดเผยไฟล์โดยตรงเพราะไม่มีชั้นการเข้ารหัสเป็นแนวป้องกันที่สอง

ปัญหาการเก็บข้อมูล

แอป gallery lock และ photo locker ส่วนใหญ่ฟรีพร้อมโฆษณา โมเดลที่รองรับโฆษณาต้องการ tracking SDK ที่เก็บข้อมูลตัวระบุอุปกรณ์ รูปแบบการใช้งาน และข้อมูลพฤติกรรม

การตรวจสอบแอป gallery lock ยอดนิยมบน iOS App Store ในปี 2023 พบรูปแบบที่สอดคล้องกับการเก็บข้อมูลอย่างครอบคลุม:

- SDK โฆษณาหลายตัว (Facebook Audience Network, Google AdMob, Unity Ads)

- กรอบงานการวิเคราะห์ที่ติดตามการดูหน้าจอ ระยะเวลาเซสชัน และการใช้งานฟีเจอร์

- การระบุลักษณะอุปกรณ์สำหรับการกำหนดเป้าหมายโฆษณา

- ในบางกรณี การเข้าถึงข้อมูลตำแหน่ง

ความย้อนแย้งนั้นเห็นได้ชัด ผู้ใช้ดาวน์โหลดแอปเหล่านี้โดยเฉพาะเพื่อความเป็นส่วนตัว แอปจากนั้นเก็บและส่งข้อมูลพฤติกรรมไปยังเครือข่ายโฆษณา รูปภาพอาจ "ล็อก" จากผู้สังเกตการณ์ทั่วไป แต่พฤติกรรมของผู้ใช้ถูกเผยแพร่ไปยัง data broker

แอปที่คิดราคาที่ยุติธรรมสำหรับการเข้ารหัสจริงมักมีการติดตามน้อยหรือไม่มีเลยเพราะโมเดลธุรกิจของพวกเขาคือผลิตภัณฑ์ ไม่ใช่ข้อมูลของผู้ใช้

การป้องกันรูปภาพที่แท้จริงหน้าตาเป็นอย่างไร

ถ้าแอป gallery lock แสดงถึงปลาย "ล็อก" ของสเปกตรัม นี่คือสิ่งที่ปลาย "เข้ารหัส" หน้าตาเป็น:

มาตรฐานการเข้ารหัส

AES-256-GCM (Advanced Encryption Standard กุญแจ 256 บิต Galois/Counter Mode) นี่คืออัลกอริทึมการเข้ารหัสแบบ authenticated ที่แนะนำโดย NIST (SP 800-38D) สำหรับแอปพลิเคชันความปลอดภัยสูง ให้ทั้งความลับ (ข้อมูลไม่สามารถอ่านได้โดยไม่มีกุญแจ) และความสมบูรณ์ (การดัดแปลงข้อมูลที่เข้ารหัสใด ๆ จะถูกตรวจจับ)

การได้รับกุญแจ

ข้อมูลประจำตัวของผู้ใช้ (รหัสผ่าน ลวดลาย) ถูกแปลงเป็นกุญแจเข้ารหัส 256 บิตผ่านฟังก์ชันการได้รับกุญแจเช่น PBKDF2 พร้อมจำนวนรอบสูงและ salt ต่อตู้นิรภัยที่ไม่ซ้ำกัน ซึ่งทำให้การเดาแต่ละครั้งมีต้นทุนการคำนวณสูง เปลี่ยนการโจมตีแบบ brute-force เป็นความพยายามหลายปี

การแยกต่อไฟล์

ไฟล์แต่ละไฟล์ได้รับ initialization vector (IV) ที่สร้างแบบสุ่มและไม่ซ้ำกัน รูปภาพที่เหมือนกันสร้างผลลัพธ์ที่เข้ารหัสต่างกัน ไม่มีรูปแบบสำหรับผู้โจมตีที่จะใช้ประโยชน์ข้ามไฟล์

การเข้ารหัสข้อมูลเมตา

ชื่อไฟล์ วันที่สร้าง และโครงสร้างตู้นิรภัยถูกเข้ารหัสด้วย cipher แยกต่างหาก แม้ใครรู้ว่าไฟล์มีอยู่ ข้อมูลเมตาก็ไม่เปิดเผยอะไรเกี่ยวกับเนื้อหา

สถาปัตยกรรม Zero-knowledge

นักพัฒนาแอปไม่มีกุญแจเข้ารหัส กุญแจได้รับมาในเครื่องและไม่ส่งออก ถ้านักพัฒนาได้รับคำสั่งทางกฎหมาย ไม่มีอะไรให้ส่งมอบ นี่ไม่ใช่นโยบาย เป็นข้อจำกัดทางคณิตศาสตร์

Vaultaire ใช้ stack เต็มรูปแบบนี้: การเข้ารหัสไฟล์ AES-256-GCM การได้รับกุญแจ PBKDF2 กับ HMAC-SHA512 การเข้ารหัสข้อมูลเมตา ChaCha20 initialization vector ต่อไฟล์ และสถาปัตยกรรม zero-knowledge นอกจากนี้ยังมี plausible deniability (ไม่มี master index ของตู้นิรภัย ไม่มีทางพิสูจน์ว่ามีตู้นิรภัยเพิ่มเติม) และ duress mode (ทำลายการเข้าถึงทางเข้ารหัสไปยังตู้นิรภัยที่ซ่อนภายใต้การบีบบังคับ)

ลวดลายแต่ละรูปที่วาดบนตาราง 5x5 เปิดตู้นิรภัยต่างกัน ไม่มีทะเบียน ไม่มีจำนวนตู้นิรภัย ผู้ตรวจสอบนิติวิทยาศาสตร์สามารถยืนยันว่า Vaultaire ติดตั้งอยู่และข้อมูลที่เข้ารหัสมีอยู่ แต่ไม่สามารถระบุว่ามีตู้นิรภัยกี่ตู้หรือมีอะไรอยู่ข้างใน

วิธีบอกว่าแอปของคุณเข้ารหัสจริงไหม

การทดสอบด่วนสามอย่าง:

การทดสอบ 1: การรีเซ็ตรหัสผ่าน

ลองรีเซ็ตรหัสผ่านหรือ PIN ผ่านแอป ถ้าแอปส่งอีเมลให้คุณที่คืนการเข้าถึงไฟล์ของคุณ นักพัฒนาถือกุญแจเข้ารหัส (หรือไม่มีกุญแจเข้ารหัส) แอปที่เข้ารหัสแบบ zero-knowledge ไม่สามารถรีเซ็ตข้อมูลประจำตัวได้เพราะไม่มีกุญแจเหล่านั้นอยู่แต่แรก

การทดสอบ 2: ข้อกำหนดการเข้ารหัส

ตรวจสอบเว็บไซต์หรือคำอธิบาย App Store ของแอปสำหรับอัลกอริทึมการเข้ารหัสที่ตั้งชื่อ: AES-256-GCM, AES-256-CBC, ChaCha20-Poly1305 ถ้าแอปบอกว่า "ปลอดภัย" หรือ "ได้รับการป้องกัน" โดยไม่ตั้งชื่อ cipher น่าจะไม่เข้ารหัส

การทดสอบ 3: ป้ายกำกับความเป็นส่วนตัว

ตรวจสอบป้ายกำกับความเป็นส่วนตัวบน App Store เปรียบเทียบข้อมูลที่แอปเก็บกับสิ่งที่คุณคาดหวังจากแอปที่เน้นความเป็นส่วนตัว หลายหมวดหมู่การติดตาม (โดยเฉพาะ "Data Used to Track You" และ "Data Linked to You") บ่งชี้โมเดลที่รองรับโฆษณาพร้อมการเก็บข้อมูลอย่างครอบคลุม

คำถามที่พบบ่อย

แอป gallery lock ปกป้องรูปภาพได้จริงไหม?

แอป gallery lock ปกป้องรูปภาพจากการดูผ่านแอป Photos ของอุปกรณ์หรือโดยคนที่ใช้โทรศัพท์ตามปกติ แต่ไม่ปกป้องรูปภาพในระดับไฟล์ ไฟล์ที่จัดเก็บในแอป gallery lock ส่วนใหญ่ไม่ได้เข้ารหัสและเข้าถึงได้ผ่านการเชื่อมต่อคอมพิวเตอร์ การดึงการสำรองข้อมูล หรือเครื่องมือนิติวิทยาศาสตร์ PIN ป้องกันการเข้าถึงระดับแอป ไม่ได้เข้ารหัสไฟล์

ความแตกต่างระหว่างการล็อกและการเข้ารหัสรูปภาพคืออะไร?

การล็อกวางเกราะควบคุมการเข้าถึง (PIN รหัสผ่าน biometric) ไว้หน้าไฟล์ที่ยังอยู่ในรูปแบบเดิม การเข้ารหัสแปลงไฟล์ด้วย cipher เช่น AES-256-GCM เป็นข้อมูลที่ไม่สามารถอ่านได้ทางคณิตศาสตร์โดยไม่มีกุญแจที่ถูกต้อง ไฟล์ที่ล็อกสามารถเข้าถึงได้โดยหลีกเลี่ยง UI ไฟล์ที่เข้ารหัสไม่สามารถเข้าถึงได้โดยไม่มีกุญแจเข้ารหัสไม่ว่าการจัดเก็บจะถูกเข้าถึงอย่างไร

เครื่องมือนิติวิทยาศาสตร์เข้าถึงแอป gallery lock ได้ไหม?

ได้ เครื่องมือนิติวิทยาศาสตร์เช่น Cellebrite UFED และ GrayKey ดึงข้อมูลในระดับไฟล์ หลีกเลี่ยงการพิสูจน์ตัวตนระดับแอปทั้งหมด เนื่องจากแอป gallery lock ส่วนใหญ่จัดเก็บไฟล์ที่ไม่ได้เข้ารหัส เครื่องมือจึงเข้าถึงรูปภาพโดยตรงโดยไม่ต้องใช้ PIN ของแอป นี่เป็นความสามารถปกติในการบังคับใช้กฎหมายและนิติวิทยาศาสตร์องค์กร

แอป gallery lock แบบชำระเงินปลอดภัยกว่าแบบฟรีไหม?

ไม่จำเป็น ความแตกต่างระหว่างแบบชำระเงิน/ฟรีไม่ได้บ่งชี้การเข้ารหัสอย่างน่าเชื่อถือ แอป gallery lock แบบชำระเงินบางตัวยังคงใช้การควบคุมการเข้าถึงโดยไม่มีการเข้ารหัส เกณฑ์ที่สำคัญคือ: อัลกอริทึมการเข้ารหัสที่ตั้งชื่อ โมเดลการจัดการกุญแจ (ฝั่งไคลเอนต์ vs. ฝั่งเซิร์ฟเวอร์) และนโยบายการเก็บข้อมูล ราคาไม่รับประกันสถาปัตยกรรมความปลอดภัย

ควรใช้อะไรแทน gallery lock?

สำหรับการป้องกันรูปภาพที่แท้จริง ใช้แอปตู้นิรภัยที่เข้ารหัสพร้อม: AES-256-GCM หรือการเข้ารหัสที่เทียบเท่า การได้รับกุญแจฝั่งไคลเอนต์ (PBKDF2, Argon2) สถาปัตยกรรม zero-knowledge ที่นักพัฒนาไม่สามารถเข้าถึงไฟล์ได้ และการเก็บข้อมูลน้อยที่สุด ตรวจสอบว่าแอประบุอัลกอริทึมการเข้ารหัสอย่างชัดเจนและไม่เสนอการรีเซ็ตรหัสผ่านผ่านเซิร์ฟเวอร์

สรุป

แอป gallery lock และ photo locker ตอบคำถามจริง: "ฉันจะทำให้รูปภาพบางรูปเป็นส่วนตัวได้อย่างไร?" แต่ส่วนใหญ่ตอบด้วยหน้าจอ PIN และอะไรอื่นไม่มี

คำว่า "ล็อก" บ่งบอกความปลอดภัย ในทางปฏิบัติหมายความว่าการควบคุมการเข้าถึง PIN เป็นข้อเสนอแนะให้ซอฟต์แวร์ ไม่ใช่เกราะป้องกันข้อมูล

ถ้าหน้าจอ PIN เพียงพอสำหรับสถานการณ์ของคุณ แอป gallery lock ใด ๆ ก็ทำงานได้ หลายคนไม่ต้องการอะไรมากกว่านี้จริง ๆ แต่ถ้าใครที่มีเครื่องมือ ความรู้ หรืออำนาจตามกฎหมายอาจพยายามเข้าถึงรูปภาพเหล่านั้น PIN ไม่ใช่สิ่งที่ปกป้องคุณ การเข้ารหัสต่างหาก

ความแตกต่างระหว่าง "ล็อก" กับ "เข้ารหัส" คือความแตกต่างระหว่างประตูกับกำแพง อันหนึ่งเปิดได้ อีกอันไม่ได้

คู่มือที่เกี่ยวข้อง: แอปตู้นิรภัยรูปภาพ: สิ่งที่ควรมองหา | แอปตู้นิรภัยรูปภาพที่ดีที่สุดสำหรับ iPhone | วิธีล็อกรูปภาพบน iPhone | แอปซ่อนรูปภาพ: 5 แนวทาง