אפליקציות נעילת גלריה ותא תמונות: האם הן באמת מגנות על התמונות שלך?

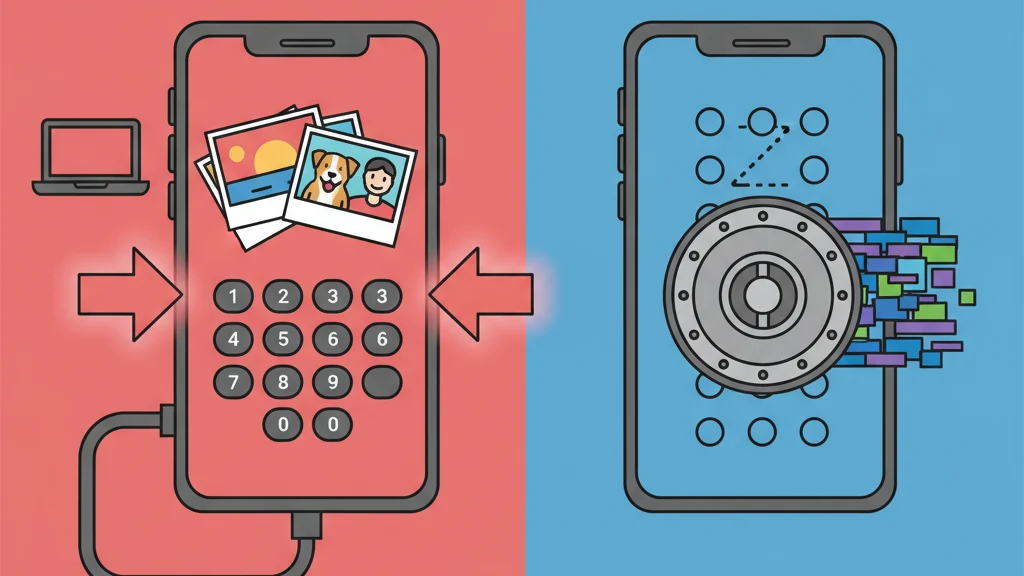

ה-PIN הוא הצעה לתוכנה, לא מחסום לנתונים.

אפליקציות נעילת גלריה ותא תמונות מבטיחות שמירת תמונות מאחורי PIN. רוב האפליקציות מקיימות את ההבטחה: ממשק לא מציג תמונות ללא PIN. מה שהן לא מבטיחות, ולרוב לא מספקות, הוא הצפנה. הקבצים יושבים בתיקיית sandbox קריאה.

כיצד אפליקציית נעילת גלריה עובדת

- מייבאים תמונות לאפליקציה

- האפליקציה מאחסנת תמונות בספריית sandbox שלה

- ממשק האפליקציה דורש PIN לפני הצגת תמונות

- ה-PIN מאמת מול ערך מאוחסן בממשק האפליקציה

שלבים 1-3 עובדים. השלבים נכשלים כשמישהו עוקף את ממשק האפליקציה.

חמש שיטות עקיפה

1. חיבור Mac. Finder ו-Image Capture יכולים לגשת לתיקיית sandbox של אפליקציה ישירות.

2. גיבוי iTunes. גיבויי iTunes לא מוצפנים כוללים את ספרייות sandbox של אפליקציות. שחזר לאותו מכשיר או מכשיר אחר וחלץ קבצים.

3. כלים פורנזיים. Cellebrite, GrayKey ואחרים יכולים לחלץ sandbox של אפליקציה ישירות.

4. גיבוי iCloud לא מוצפן. כשgיבוי iCloud מופעל, sandbox של אפליקציה נגבה לענן.

5. חולשות אפליקציה. אם האפליקציה פגיעה, תוקף יכול לחלץ קבצים ישירות.

נעילה לעומת הצפנה: ההבדל

| מאפיין | נעילת PIN | הצפנת AES-256 |

|---|---|---|

| קבצים קריאים במכשיר | כן | לא |

| קבצים קריאים ב-Mac | כן | לא |

| קבצים קריאים בכלים פורנזיים | כן | לא |

| קבצים קריאים בגיבוי | כן | לא (אם מוצפן) |

מה הגנה אמיתית נראית כמוה

הצפנה AES-256-GCM עם גזירת מפתח מ-PBKDF2 עם HMAC-SHA512. Vaultaire מיישמת זאת: אפילו חיבור ל-Mac מציג blobs מוצפנים.

שאלות נפוצות

האם יש אפליקציות נעילת גלריה שמצפינות?

כמה כן, אבל נדרשת בדיקה. LockMyPix ו-Vaultaire טוענים AES-256. Vaultaire מפרסם תיעוד אבטחה מפורט. עבור אחרים, בדוק תיעוד טכני ולא רק דף שיווק.

מה לגבי אפליקציות שמסנכרנות עם iCloud?

אם האפליקציה מסנכרנת עם iCloud ללא הצפנה מקצה לקצה, הנתונים שלך זמינים ל-Apple. שאל: מי מחזיק במפתחות?