Zaključavanje galerije i ormarić za fotografije: štite li zaista vaše fotografije?

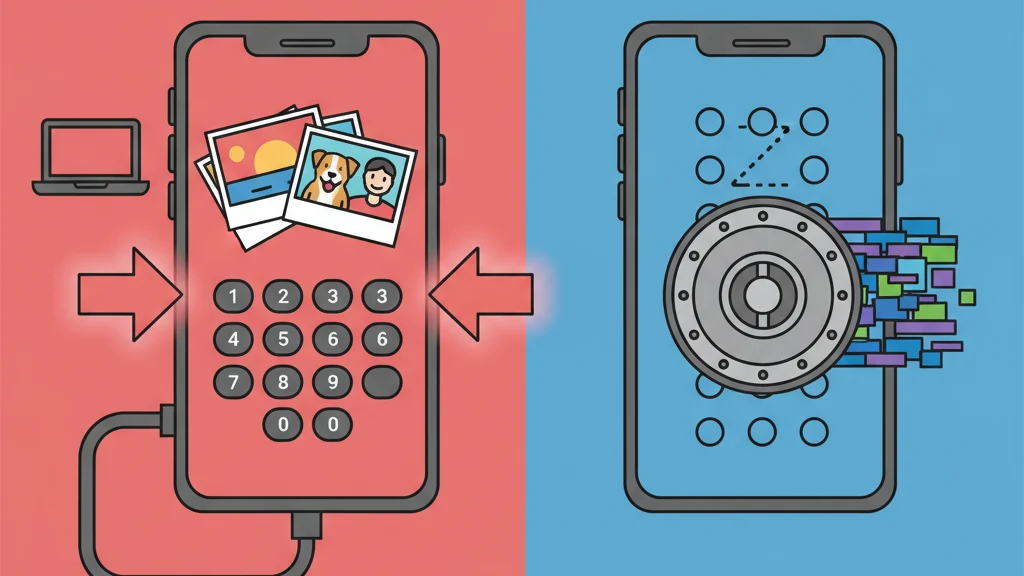

Većina aplikacija za zaključavanje galerije postavlja PIN ispred nešifriranih datoteka.

Aplikacije za zaključavanje galerije i fotografija postavljaju zaslon s PIN-om ili lozinkom ispred vaših fotografija. Marketinški jezik sugerira sigurnost: "zaključati," "trezor," "osigurati," "zaštićeno." U većini ovih aplikacija zaslon s PIN-om je sva zaštita koja postoji. Iza njega vaše fotografije sjede nešifrirane u standardnoj mapi.

Brava na staklenim vratima zaustavlja ljude koji poštuju brave. Ne zaustavlja nikoga tko može pogledati kroz staklo.

Ovaj vodič ispituje što aplikacije za zaključavanje galerije zaista rade na tehničkoj razini, objašnjava razliku između "zaključavanja" i "šifriranja" i definira što stvarna zaštita fotografija zahtijeva.

Što aplikacije za zaključavanje galerije zaista rade

Aplikacije za zaključavanje galerije (poznate i kao zaključavači fotografija, galerijski trezori ili aplikacije privatne galerije) slijede konzistentnu arhitekturu:

- Uvoz. Fotografije se kopiraju ili premještaju iz kamere uređaja u privatni direktorij pohrane aplikacije.

- Prolaz. Provjera PIN-a, lozinke, uzorka ili biometrike postavlja se na ulaznu točku aplikacije.

- Prikaz. Nakon unosa ispravnih vjerodajnica, aplikacija prikazuje pohranjene fotografije u sučelju galerije.

To je cijeli mehanizam za većinu aplikacija za zaključavanje galerije. Vjerodajnica otključava korisničko sučelje aplikacije. Ne šifrira, ne transformira niti kriptografski ne štiti temeljne datoteke.

Razlika između "zaključavanja" i "šifriranja"

| Operacija | Što se događa s datotekom | Razina zaštite |

|---|---|---|

| Zaključavanje (kontrola pristupa) | Datoteka ostaje u originalnom formatu (JPEG, HEIC, PNG). UI barijera sprječava prikaz putem aplikacije. | Zaštićeno samo od pristupa na razini aplikacije |

| Šifriranje (kriptografska zaštita) | Datoteka je transformirana šifrom (npr. AES-256-GCM) u podatke nerazlučive od nasumičnog šuma. | Zaštićeno od svakog pristupa bez ispravnog ključa |

U zaključanoj aplikaciji galerije vaše fotografije postoje kao standardne slikovne datoteke. Imaju EXIF metapodatke. Imaju normalne ekstenzije datoteka. Može ih čitati svaki preglednik slika. PIN sprječava aplikaciju da ih prikazuje, ali same datoteke su nepromijenjene.

U šifriranoj aplikaciji trezora datoteke kao slike više ne postoje. Radi se o šifriranim blokovima podataka. Otvaranje u pregledniku slika ne prikazuje ništa. Nema EXIF metapodataka za čitanje. Struktura datoteka ne otkriva ništa o sadržaju. Bez ispravnog ključa za šifriranje podaci su matematički ekvivalentni nasumičnom šumu.

Kako se aplikacije za zaključavanje galerije zaobilaze

1. Spajanje na računalo

Kada se iPhone sigurnosno kopira putem iTunes-a ili Findera (ili Android putem ADB-a), sigurnosna kopija može sadržavati podatke sandboxa aplikacije. U aplikaciji za zaključavanje galerije ta sigurnosna kopija sadrži originalne nešifrirane slikovne datoteke. Za ekstrakciju je potreban slobodno dostupan softver.

2. Forenzički alati

Tijela kaznenog progona i forenzički istražitelji koriste alate poput Cellebrite UFED i GrayKey koji ekstrahiraju podatke s mobilnih uređaja na razini datotečnog sustava. Ti alati ne interagiraju s UI aplikacije. Čitaju izravno pohranu. Nešifrirane datoteke u direktoriju zaključavanja galerije u potpunosti su dostupne.

3. Otkrivanje u sigurnosnoj kopiji u oblaku

Ako se uređaj sigurnosno kopira na iCloud ili Google oblak, podaci aplikacije za zaključavanje galerije mogu biti uključeni u sigurnosnoj kopiji. Apple i Google mogu pristupiti tim sigurnosnim kopijama na temelju pravne obveze. Budući da su datoteke u zaključavanju galerije nešifrirane, u potpunosti su čitljive nakon ekstrakcije iz sigurnosne kopije.

4. Brisanje aplikacije

Ako se aplikacija za zaključavanje galerije izbriše, nešifrirane datoteke u sandboxu aplikacije se također brišu. Za razliku od šifriranih trezora s odvojenim mehanizmima sigurnosnog kopiranja, aplikacije za zaključavanje galerije obično ne pružaju mogućnosti oporavka izvan same aplikacije.

Problem prikupljanja podataka

Većina aplikacija za zaključavanje galerije i ormarića za fotografije je besplatna s oglasima. Model financiran oglasima zahtijeva SDK-ove za praćenje koji prikupljaju identifikatore uređaja, uzorke korištenja i bihevioralne podatke.

Ironija je upadljiva. Korisnici preuzimaju te aplikacije posebno radi privatnosti. Aplikacije zatim prikupljaju i prenose bihevioralne podatke oglašivačkim mrežama. Fotografije mogu biti "zaključane" od neželjenog gledanja, ali ponašanje korisnika odašilje se brokerima podataka.

Kako izgleda stvarna zaštita fotografija

Ako aplikacije za zaključavanje galerije predstavljaju kraj spektra "zaključavanja", evo kako izgleda kraj "šifriranja":

Standard šifriranja

AES-256-GCM. Ovo je NIST-om preporučeni algoritam autenticiranog šifriranja (SP 800-38D) za visoko sigurne aplikacije. Pruža i povjerljivost (podaci su bez ključa nečitljivi) i integritet (svako neovlašteno mijenjanje šifriranih podataka se otkriva).

Izvođenje ključa

Vjerodajnica korisnika (lozinka, uzorak) transformira se u 256-bitni ključ za šifriranje putem funkcije za izvođenje ključa poput PBKDF2 s visokim brojem iteracija i jedinstvenom soli za svaki trezor. To čini svaki pokušaj računalno skupim.

Izolacija datoteka

Svaka datoteka dobiva jedinstveni nasumično generirani inicijalizacijski vektor (IV). Identične fotografije proizvode različite šifrirane izlaze. Napadač nema uzorka za iskorišćavanje po datotekama.

Šifriranje metapodataka

Nazivi datoteka, datumi stvaranja i struktura trezora šifriraju se odvojenom šifrom. Čak i kada bi netko znao da datoteke postoje, metapodaci ne otkrivaju ništa o sadržaju.

Zero-knowledge arhitektura

Razvojni programer aplikacije nikad nema ključeve za šifriranje. Ključevi se izvode lokalno i nikad ne prenose. Ako razvojnom programeru bude dostavljen pravni nalog, nema što predati. To nije politika; to je matematičko ograničenje.

Vaultaire implementira cijeli ovaj skup: AES-256-GCM šifriranje datoteka, PBKDF2 s HMAC-SHA512 izvođenje ključa, ChaCha20 šifriranje metapodataka, inicijalizacijski vektori za svaku datoteku i zero-knowledge arhitektura. Uz to pruža uvjerljivo poricanje i skrivene trezore.

Kako saznati šifrira li vaša aplikacija zaista

Tri brza testa:

Test 1: Resetiranje lozinke

Pokušajte resetirati lozinku ili PIN putem aplikacije. Ako vam aplikacija šalje e-poštu koja obnavlja pristup datotekama, razvojni programer drži ključeve za šifriranje (ili ključevi za šifriranje ne postoje). Zero-knowledge šifrirana aplikacija ne može resetirati vaše vjerodajnice jer ih nikad nije imala.

Test 2: Specifikacija šifriranja

Provjerite web stranicu aplikacije ili opis u App Storeu za imenovan algoritam šifriranja: AES-256-GCM, AES-256-CBC, ChaCha20-Poly1305. Ako aplikacija kaže "sigurno" ili "zaštićeno" bez imenovanja šifre, vjerojatno ne šifrira.

Test 3: Naljepnice privatnosti

Provjerite naljepnice privatnosti u App Storeu. Usporedite koje podatke aplikacija prikuplja s onim što biste očekivali od aplikacije usmjerene na privatnost. Više kategorija praćenja (posebno "Data Used to Track You" i "Data Linked to You") ukazuje na modelom financiranim oglasima s opsežnim prikupljanjem podataka.

Često postavljana pitanja

Štite li aplikacije za zaključavanje galerije zaista fotografije?

Aplikacije za zaključavanje galerije štite fotografije od pregledavanja putem aplikacije Fotografije ili od strane nekoga tko povremeno koristi telefon. Ne štite fotografije na razini datotečnog sustava. Datoteke pohranjene u većini aplikacija za zaključavanje galerije su nešifrirane i dostupne putem računalnih veza, ekstrakcije sigurnosnih kopija ili forenzičkih alata. PIN sprječava pristup na razini aplikacije; ne šifrira datoteke.

Koja je razlika između zaključavanja i šifriranja fotografija?

Zaključavanje postavlja barijeru kontrole pristupa (PIN, lozinka, biometrika) ispred datoteka koje ostaju u originalnom formatu. Šifriranje transformira datoteke šifrom poput AES-256-GCM u podatke matematički nečitljive bez ispravnog ključa. Zaključanim datotekama može se pristupiti zaobilaženjem UI-ja. Šifriranim datotekama se ne može pristupiti bez ključa za šifriranje, bez obzira na to kako se pristupa pohrani.

Mogu li forenzički alati pristupiti aplikacijama za zaključavanje galerije?

Da. Forenzički alati poput Cellebrite UFED i GrayKey ekstrahiraju podatke na razini datotečnog sustava, potpuno zaobilazeći autentifikaciju na razini aplikacije. Budući da većina aplikacija za zaključavanje galerije pohranjuje nešifrirane datoteke, alati pristupaju fotografijama izravno bez PIN-a aplikacije. Ovo je rutinska sposobnost u kaznenim i korporativnim forenzičkim istragama.

Što bih trebao koristiti umjesto zaključavanja galerije?

Za stvarnu zaštitu fotografija koristite šifriranu aplikaciju trezora s: AES-256-GCM ili ekvivalentnim šifriranjem, izvođenjem ključa na strani klijenta (PBKDF2, Argon2), zero-knowledge arhitekturom gdje razvojni programer ne može pristupiti datotekama i minimalnim prikupljanjem podataka. Provjerite da aplikacija eksplicitno imenuje algoritam šifriranja i ne nudi resetiranje lozinke putem poslužitelja.

Zaključak

Aplikacije za zaključavanje galerije odgovaraju na stvarno pitanje: "Kako neke fotografije učiniti privatnima?" Ali većina to čini zaslonom s PIN-om i ničim više.

Riječ "zaključati" implicira sigurnost. U praksi znači kontrolu pristupa. PIN je savjet softveru. Nije barijera za podatke.

Ako vam zaslon s PIN-om odgovara, funkcionirat će bilo koja aplikacija za zaključavanje galerije. Mnogi ljudi zaista ne trebaju više od toga. Ali ako bi netko s alatima, znanjem ili pravnim ovlastima mogao pokušati pristupiti tim fotografijama, PIN vas ne štiti. Šifriranje vas štiti.

Razlika između "zaključavanja" i "šifriranja" razlika je između vrata i zida. Jednim se može proći. Drugim ne.

Srodni vodiči: Aplikacija trezor fotografija: na što paziti | Najbolje aplikacije trezora fotografija za iPhone | Kako zaključati fotografije na iPhoneu | Aplikacije za skrivanje fotografija: 5 pristupa