Gallerilås og fotolås-apps: beskytter de faktisk dine fotos?

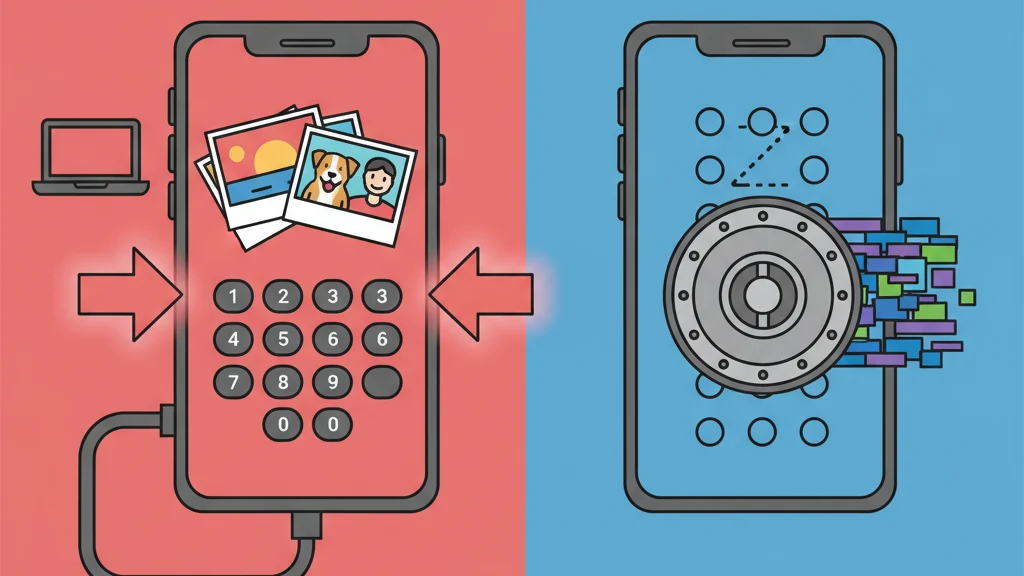

De fleste gallerilås-apps placerer en PIN foran ukrypterede filer.

Gallerilås- og fotolås-apps placerer en PIN- eller adgangskodeskærm foran dine fotos. Markedsføringssproget antyder sikkerhed: "lås", "hvælving", "sikr", "beskyttet". I de fleste af disse apps er PIN-skærmen dog al beskyttelsen. Bag den sidder dine fotos ukrypterede i en standardmappe.

En lås på en glasplade stopper folk der respekterer låse. Den stopper ikke nogen der kigger igennem glasset.

Denne vejledning undersøger, hvad gallerilås-apps faktisk gør på teknisk niveau, forklarer forskellen på "låsning" og "kryptering", og definerer hvad reel fotobeskyttelse kræver.

Hvad gallerilås-apps faktisk gør

Gallerilås-apps (også kaldet fotolåse, gallerisafere eller private galleri-apps) følger en konsistent arkitektur:

- Import. Fotos kopieres eller flyttes fra enhedens kamerarulle til appens private lagermappe.

- Port. En PIN-, adgangskode-, mønster- eller biometrikontrol placeres på appens indgangspunkt.

- Visning. Efter indtastning af de rigtige legitimationsoplysninger viser appen de gemte fotos i et galleriinterface.

Det er den komplette mekanisme for de fleste gallerilås-apps. Legitimationsoplysningerne låser app-brugerfladen op. De krypterer, transformerer eller kryptografisk beskytter ikke de underliggende filer.

Hvad "låsning" faktisk betyder

Når en gallerilås-app siger, at dine fotos er "låst", betyder det normalt:

- Fotos-appen viser dem ikke længere (de er flyttet til appens mappe)

- Åbning af gallerilås-appen kræver en PIN

- Fotos indeni appen er kun synlige via appens interface

Hvad "låsning" ikke betyder:

- Filer er krypterede

- Filer er ulæselige uden PIN

- Filer er beskyttet mod filsystemadgang

- Filer overlever retsmedicinsk undersøgelse

Denne sondring er vigtig, fordi "lås" og "krypter" beskriver fundamentalt forskellige operationer. Låsning kontrollerer, hvem der kan gå gennem døren. Kryptering transformerer indholdet, så det er ulæseligt uden en matematisk nøgle.

Forskellen på "låsning" og "kryptering"

Dette er det grundlæggende tekniske problem for gallerilås-kategorien.

| Operation | Hvad der sker med filen | Beskyttelsesniveau |

|---|---|---|

| Låsning (adgangskontrol) | Filen forbliver i originalformat (JPEG, HEIC, PNG). En UI-barriere forhindrer visning via appen. | Kun beskyttet mod adgang på app-niveau |

| Kryptering (kryptografisk beskyttelse) | Filen transformeres af en kryptofunktion (f.eks. AES-256-GCM) til data der er uadskilleligt fra tilfældig støj. | Beskyttet mod al adgang uden den rigtige nøgle |

I en låst galleri-app eksisterer dine fotos som standard billedfiler. De har EXIF-metadata. De har normale filendelser. Enhver billedfremviser kan læse dem. PIN'en forhindrer appen i at vise dem, men filerne selv er uændrede.

I en krypteret hvælvingsapp eksisterer filerne ikke længere som billeder. De er krypterede datablobs. At åbne dem i en billedfremviser viser ingenting. Der er ingen EXIF-metadata at læse. Filstrukturen afslører intet om indholdet. Uden den rigtige krypteringsnøgle er dataene matematisk ækvivalente med tilfældig støj.

Sådan omgås gallerilås-apps

At forstå omgåelsesmetoderne tydeliggør, hvorfor "låsning"-metaforen er vildledende.

1. Tilslutning til computer

Når en iPhone sikkerhedskopieres via iTunes eller Finder (eller Android via ADB), kan backuppen indeholde app-sandkassedata. I en gallerilås-app indeholder denne backup de originale ukrypterede billedfiler. Frit tilgængeligt software kan udtrække dem.

2. Retsmedicinske værktøjer

Retshåndhævende myndigheder og retsmedicinske efterforskere bruger værktøjer som Cellebrite UFED og GrayKey der udtrækker data fra mobile enheder på filsystemniveau. Disse værktøjer interagerer ikke med app-brugerfladen. De læser lageret direkte. Ukrypterede filer i gallerilås-mappen er fuldt tilgængelige.

Ifølge Cellebrites offentligt tilgængelige dokumentation understøtter deres værktøjer udtrækning af app-sandkassedata fra iOS-enheder, herunder tredjeparters hvælvings- og gallerilås-apps. PIN'en er irrelevant, da udtrækning sker under applaget.

3. Cloud-backup-eksponering

Hvis enheden sikkerhedskopierer til iCloud eller Google Cloud, kan data fra gallerilås-appen være inkluderet i backuppen. Apple og Google kan tilgå disse backups på baggrund af juridiske forpligtelser. Da filer i gallerilåsen er ukrypterede, er de fuldt læselige efter udtrækning fra backuppen.

4. App-sletning

Slettes gallerilås-appen (ved en fejl, under et OS-opdateringsproblem eller af en tredjepart), slettes de ukrypterede filer i app-sandkassen også. I modsætning til krypterede hvælvinger med separate backupmekanismer tilbyder gallerilås-apps normalt ikke gendannelsesmuligheder uden for selve appen.

5. App-sårbarhed

Gallerilås-apps der ikke krypterer filer, har en enklere sikkerhedsperimeter at bryde. En hvilken som helst sårbarhed i appen eksponerer direkte filer, da der ikke er noget krypteringslag som anden forsvarslinje.

Problemet med dataindsamling

De fleste gallerilås- og fotolås-apps er gratis med reklamer. Den reklamefinansierede model kræver sporings-SDK'er der indsamler enheds-ID'er, brugsmønstre og adfærdsdata.

Ironien er tydelig. Brugere downloader disse apps specifikt til privatliv. Appene indsamler og transmitterer derefter adfærdsdata til annoncenetværk. Fotos kan være "låst" mod uvedkommende blikke, men brugeradfærd sendes til datamæglere.

Apps der tager en rimelig pris for reel kryptering, har tendens til minimal eller ingen sporing, fordi deres forretningsmodel er produktet, ikke brugerdata.

Sådan ser reel fotobeskyttelse ud

Hvis gallerilås-apps repræsenterer den ene ende af "låsning"-spektret, er her, hvordan "krypterings"-enden ser ud:

Krypteringsstandard

AES-256-GCM (Advanced Encryption Standard, 256-bit nøgle, Galois/Counter Mode). Dette er den autentificerede krypteringsalgoritme anbefalet af NIST (SP 800-38D) til høj-sikkerhedsapplikationer. Den giver både fortrolighed (data er ulæselige uden nøgle) og integritet (enhver manipulation af krypterede data detekteres).

Nøgleafledning

Brugerens legitimationsoplysninger (adgangskode, mønster) transformeres til en 256-bit krypteringsnøgle via en nøgleafledningsfunktion som PBKDF2 med et højt iterationsantal og en unik salt for hver hvælving. Det gør hvert forsøg beregningsmæssigt kostbart, hvilket gør brute force-angreb til en årelang indsats.

Filsisolation

Hver fil får en unik tilfældigt genereret initialiseringsvektor (IV). Identiske fotos producerer forskelligt krypteret output. En angriber har intet mønster at udnytte på tværs af filer.

Metadata-kryptering

Filnavne, oprettelsesdatoer og hvælvingsstruktur krypteres med en separat kryptofunktion. Selv hvis nogen ved, at filer eksisterer, afslører metadata intet om indholdet.

Nul-kendskab-arkitektur

App-udvikleren har aldrig krypteringsnøglerne. Nøgler afledes lokalt og overføres aldrig. Modtager udvikleren en retskendelse, er der intet at udlevere. Det er ikke en politik; det er en matematisk begrænsning.

Vaultaire implementerer hele denne stak: AES-256-GCM-filkryptering, PBKDF2-nøgleafledning med HMAC-SHA512, ChaCha20-metadata-kryptering, per-fil initialiseringsvektorer og nul-kendskab-arkitektur. Derudover giver det troværdig benægtelse (intet masterindeks over hvælvinger, ingen måde at bevise eksistensen af yderligere hvælvinger) og skjulte hvælvinger.

Hvert mønster tegnet på et 5x5-gitter åbner en forskellig hvælving. Intet register. Intet hvælvingsantal. En retsmedicinsk efterforsker kan bekræfte, at Vaultaire er installeret og at krypterede data eksisterer, men kan ikke fastslå, hvor mange hvælvinger der er, eller hvad de indeholder.

Sådan finder du ud af om din app faktisk krypterer

Tre hurtige tests:

Test 1: Adgangskodegendannelse

Forsøg at nulstille adgangskoden eller PIN via appen. Sender appen dig en e-mail der gendanner adgang til dine filer, har udvikleren krypteringsnøglerne (eller der er ingen krypteringsnøgler). En nul-kendskab-krypteret app kan ikke nulstille dine legitimationsoplysninger, fordi den aldrig har haft dem.

Test 2: Krypteringsspecifikation

Tjek appens hjemmeside eller App Store-beskrivelse for en navngivet krypteringsalgoritme: AES-256-GCM, AES-256-CBC, ChaCha20-Poly1305. Siger appen "sikker" eller "beskyttet" uden at navngive en kryptofunktion, krypterer den sandsynligvis ikke.

Test 3: Privatlivslabels

Tjek privatlivslabels i App Store. Sammenlign hvilke data appen indsamler med hvad du ville forvente af en privatlivsfokuseret app. Flere sporingskategorier (især "Data brugt til at spore dig" og "Data knyttet til dig") indikerer en reklamefinansieret model med omfattende dataindsamling.

Ofte stillede spørgsmål

Beskytter gallerilås-apps faktisk fotos?

Gallerilås-apps beskytter fotos mod at blive vist via Fotos-appen eller af nogen der lejlighedsvis bruger telefonen. De beskytter ikke fotos på filsystemniveau. Filer gemt i de fleste gallerilås-apps er ukrypterede og tilgængelige via computerforbindelser, backup-udtrækning eller retsmedicinske værktøjer. PIN'en forhindrer adgang på app-niveau; den krypterer ikke filer.

Hvad er forskellen på at låse og kryptere fotos?

Låsning placerer en adgangskontrolbarriere (PIN, adgangskode, biometri) foran filer der forbliver i originalformat. Kryptering transformerer filer med en kryptofunktion som AES-256-GCM til data der er matematisk ulæselige uden den rigtige nøgle. Låste filer kan tilgås ved at omgå brugerfladen. Krypterede filer kan ikke tilgås uden krypteringsnøglen, uanset hvordan lageret tilgås.

Kan retsmedicinske værktøjer tilgå gallerilås-apps?

Ja. Retsmedicinske værktøjer som Cellebrite UFED og GrayKey udtrækker data på filsystemniveau og omgår fuldstændig app-niveau-godkendelse. Da de fleste gallerilås-apps gemmer ukrypterede filer, tilgår værktøjerne fotos direkte uden app-PIN. Dette er en rutinefunktion i straffesager og virksomhedsrelateret retsmedicin.

Er betalte gallerilås-apps mere sikre end gratis?

Ikke nødvendigvis. Betalt/gratis-sondringen forudsiger ikke kryptering pålideligt. De kriterier der betyder noget er: navngivet krypteringsalgoritme, nøglehåndteringsmodel (klient-side versus server-side) og dataindsamlingspolitik. Pris garanterer ikke sikkerhedsarkitektur.

Hvad bør jeg bruge i stedet for gallerilås?

Til reel fotobeskyttelse brug en krypteret hvælvingsapp med: AES-256-GCM-kryptering eller tilsvarende, klient-side nøgleafledning (PBKDF2, Argon2), nul-kendskab-arkitektur hvor udvikleren ikke kan tilgå filer og minimal dataindsamling. Verificér at appen eksplicit navngiver sin krypteringsalgoritme og ikke tilbyder server-adgangskodegendannelse.

Konklusion

Gallerilås-apps besvarer et reelt spørgsmål: "Hvordan holder jeg bestemte fotos private?" Men de fleste besvarer det med en PIN-skærm og ingenting andet.

Ordet "lås" implicerer sikkerhed. I praksis betyder det adgangskontrol. PIN'en er et råd til softwaren. Det er ikke en barriere for data.

Hvis en PIN-skærm er nok for dig, fungerer enhver gallerilås-app. Mange mennesker har faktisk ikke brug for mere. Men hvis nogen med værktøjer, viden eller juridisk autoritet kunne forsøge at tilgå disse fotos, beskytter PIN'en dig ikke. Kryptering gør.

Forskellen på "låsning" og "kryptering" er forskellen på en dør og en væg. Den ene kan åbnes. Den anden kan ikke.

Relaterede vejledninger: Foto-hvælvingsapp: hvad du skal kigge efter | Bedste foto-hvælvingsapps til iPhone | Sådan låser du fotos på iPhone | App til at skjule fotos: 5 tilgange