Bloqueio de galeria e aplicações de bloqueio de fotografias: Realmente protegem as suas fotografias?

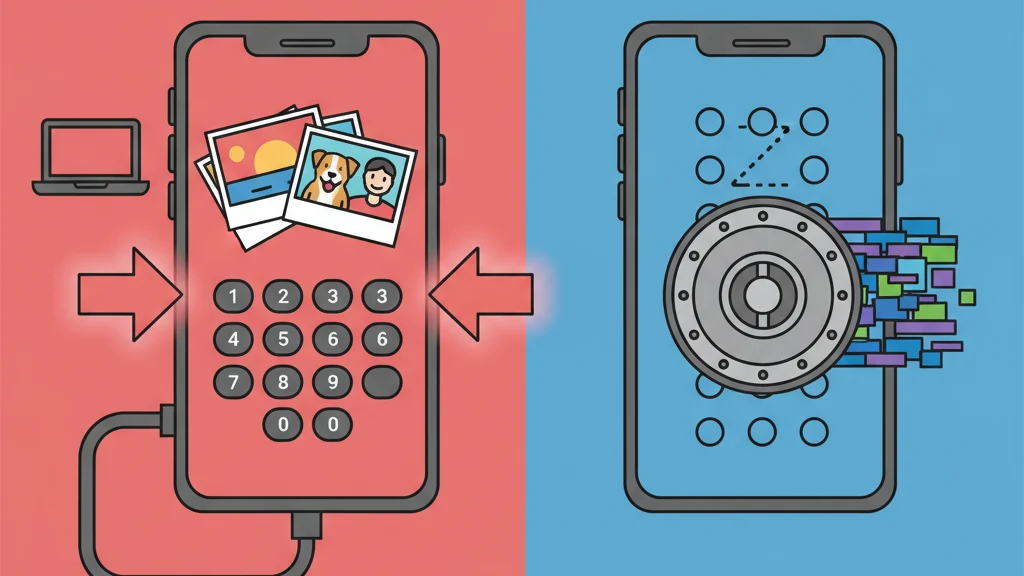

A maioria das aplicações de bloqueio de galeria coloca um PIN antes de ficheiros não encriptados.

As aplicações de bloqueio de galeria e bloqueio de fotografias colocam um ecrã de PIN ou palavra-passe antes das suas fotografias. A linguagem de marketing sugere segurança: "bloquear," "cofre," "proteger," "seguro." Na maioria destas aplicações, porém, o ecrã de PIN é toda a protecção. Por trás dele, as suas fotografias ficam não encriptadas numa pasta padrão.

Um cadeado em portas de vidro pára as pessoas que respeitam cadeados. Não para ninguém que olhe através do vidro.

Este guia examina o que as aplicações de bloqueio de galeria realmente fazem ao nível técnico, explica a diferença entre "bloquear" e "encriptar", e define o que a verdadeira protecção de fotografias requer.

O que as aplicações de bloqueio de galeria realmente fazem

As aplicações de bloqueio de galeria seguem uma arquitectura consistente:

- Importar. As fotografias são copiadas ou movidas do rolo da câmara para o directório de armazenamento privado da aplicação.

- Portão. Uma verificação de PIN, palavra-passe, padrão ou biometria é colocada no ponto de entrada da aplicação.

- Visualizar. Após introduzir as credenciais correctas, a aplicação apresenta as fotografias armazenadas numa interface de galeria.

Este é o mecanismo completo para a maioria das aplicações de bloqueio de galeria. A credencial desbloqueia a interface de utilizador da aplicação. Não encripta, transforma nem protege criptograficamente os ficheiros subjacentes.

O que "bloqueio" significa na prática

Quando uma aplicação de bloqueio de galeria diz que as suas fotografias estão "bloqueadas", isso normalmente significa:

- A aplicação Fotografias já não as apresenta (foram movidas para o directório da aplicação)

- Abrir a aplicação de bloqueio de galeria requer um PIN

- As fotografias dentro da aplicação são visíveis apenas através da interface da aplicação

O que "bloqueio" não significa:

- Os ficheiros estão encriptados

- Os ficheiros são ilegíveis sem o PIN

- Os ficheiros estão protegidos contra acesso ao sistema de ficheiros

- Os ficheiros sobreviverão a uma análise forense

Esta distinção é importante porque "bloquear" e "encriptar" descrevem operações fundamentalmente diferentes. Bloquear controla quem pode passar pela porta. Encriptar transforma o conteúdo de forma a torná-lo ilegível sem uma chave matemática.

A diferença entre "bloquear" e "encriptar"

Este é o problema técnico fundamental da categoria de bloqueio de galeria.

| Operação | O que acontece ao ficheiro | Nível de protecção |

|---|---|---|

| Bloquear (controlo de acesso) | O ficheiro permanece no formato original (JPEG, HEIC, PNG). A barreira de UI impede a visualização através da aplicação. | Protegido apenas contra acesso ao nível da aplicação |

| Encriptar (protecção criptográfica) | O ficheiro é transformado por uma cifra (ex.: AES-256-GCM) em dados indistinguíveis de ruído aleatório. | Protegido contra todo o acesso sem a chave correcta |

Numa aplicação de galeria bloqueada, as suas fotografias existem como ficheiros de imagem padrão. Têm metadados EXIF. Têm extensões de ficheiro normais. Qualquer visualizador de imagens pode lê-los. O PIN impede a aplicação de os apresentar, mas os ficheiros em si estão inalterados.

Numa aplicação cofre encriptada, os ficheiros como imagens já não existem. São blocos de dados encriptados. Abrir num visualizador de imagens não mostra nada. Não há metadados EXIF para ler. A estrutura do ficheiro não revela nada sobre o conteúdo. Sem a chave de encriptação correcta, os dados são matematicamente equivalentes a ruído aleatório.

Como as aplicações de bloqueio de galeria são contornadas

1. Ligação a um computador

Quando um iPhone é copiado via iTunes ou Finder (ou Android via ADB), a cópia de segurança pode conter dados da sandbox da aplicação. Numa aplicação de bloqueio de galeria, essa cópia de segurança contém os ficheiros de fotografias originais não encriptados. Software amplamente disponível pode extraí-los.

2. Ferramentas forenses

As autoridades e investigadores forenses usam ferramentas como Cellebrite UFED e GrayKey que extraem dados de dispositivos móveis ao nível do sistema de ficheiros. Estas ferramentas não interagem com a UI da aplicação. Lêem directamente o armazenamento. Os ficheiros não encriptados no directório de bloqueio de galeria são totalmente acessíveis.

3. Exposição na cópia de segurança na nuvem

Se o dispositivo fizer cópia de segurança para o iCloud ou Google Cloud, os dados da aplicação de bloqueio de galeria podem ser incluídos na cópia de segurança. A Apple e o Google podem aceder a essas cópias de segurança com base em obrigação legal. Como os ficheiros no bloqueio de galeria não estão encriptados, são totalmente legíveis após extracção da cópia de segurança.

4. Eliminação da aplicação

Se a aplicação de bloqueio de galeria for eliminada (acidentalmente, num problema de actualização do SO ou por um terceiro), os ficheiros não encriptados na sandbox da aplicação também são eliminados. Ao contrário dos cofres encriptados com mecanismos de cópia de segurança separados, as aplicações de bloqueio de galeria normalmente não fornecem opções de recuperação fora da própria aplicação.

O problema da recolha de dados

A maioria das aplicações de bloqueio de galeria e bloqueio de fotografias é gratuita com anúncios. O modelo financiado por publicidade requer SDKs de rastreamento que recolhem identificadores de dispositivo, padrões de utilização e dados comportamentais.

A ironia é marcante. Os utilizadores descarregam estas aplicações especificamente para privacidade. As aplicações depois recolhem e transmitem dados comportamentais para redes publicitárias. As fotografias podem estar "bloqueadas" contra olhares não desejados, mas o comportamento do utilizador é transmitido a corretores de dados.

Como é a verdadeira protecção de fotografias

Se as aplicações de bloqueio de galeria representam o extremo "bloqueio" do espectro, eis como parece o extremo "encriptação":

Padrão de encriptação

AES-256-GCM (Advanced Encryption Standard, chave de 256 bits, Galois/Counter Mode). Este é o algoritmo de encriptação autenticada recomendado pelo NIST (SP 800-38D) para aplicações de alta segurança. Fornece confidencialidade (dados ilegíveis sem a chave) e integridade (qualquer adulteração dos dados encriptados é detectada).

Derivação de chave

A credencial do utilizador (palavra-passe, padrão) é transformada numa chave de encriptação de 256 bits através de uma função de derivação de chave como PBKDF2 com alto número de iterações e sal único por cofre. Isso torna cada tentativa computacionalmente dispendiosa, tornando os ataques de força bruta num esforço de anos.

Isolamento de ficheiros

Cada ficheiro recebe um vector de inicialização (IV) único gerado aleatoriamente. Fotografias idênticas produzem saídas encriptadas diferentes. Um atacante não tem padrão para explorar entre ficheiros.

Arquitectura de conhecimento zero

O programador da aplicação nunca tem as chaves de encriptação. As chaves são derivadas localmente e nunca transmitidas. Se for entregue uma ordem legal ao programador, não há nada a entregar. Não é uma política; é uma limitação matemática.

O Vaultaire implementa toda esta pilha: encriptação de ficheiros AES-256-GCM, derivação de chaves PBKDF2 com HMAC-SHA512, encriptação de metadados ChaCha20, vectores de inicialização por ficheiro e arquitectura de conhecimento zero. Além disso, fornece negação plausível (sem índice principal de cofres, sem forma de provar a existência de cofres adicionais) e cofres ocultos.

Como saber se a sua aplicação realmente encripta

Três testes rápidos:

Teste 1: Reset de palavra-passe

Tente fazer reset da palavra-passe ou PIN através da aplicação. Se a aplicação enviar um email a restaurar o acesso aos ficheiros, o programador detém as chaves de encriptação (ou não existem chaves de encriptação). Uma aplicação com encriptação de conhecimento zero não pode fazer reset das suas credenciais porque nunca as teve.

Teste 2: Especificação de encriptação

Verifique o website da aplicação ou descrição na App Store para um algoritmo de encriptação nomeado: AES-256-GCM, AES-256-CBC, ChaCha20-Poly1305. Se a aplicação diz "seguro" ou "protegido" sem nomear uma cifra, provavelmente não encripta.

Teste 3: Etiquetas de privacidade

Verifique as etiquetas de privacidade na App Store. Compare que dados a aplicação recolhe com o que esperaria de uma aplicação focada na privacidade. Mais categorias de rastreamento (especialmente "Dados usados para rastreá-lo" e "Dados ligados a si") indica um modelo financiado por publicidade com recolha de dados extensiva.

Perguntas frequentes

As aplicações de bloqueio de galeria realmente protegem as fotografias?

As aplicações de bloqueio de galeria protegem as fotografias de serem vistas através da aplicação Fotografias ou por qualquer pessoa que use o telemóvel ocasionalmente. Não protegem as fotografias ao nível do sistema de ficheiros. O PIN impede o acesso ao nível da aplicação; não encripta os ficheiros.

Qual é a diferença entre bloquear e encriptar fotografias?

Bloquear coloca uma barreira de controlo de acesso antes de ficheiros que permanecem no formato original. Encriptar transforma os ficheiros numa cifra como AES-256-GCM em dados matematicamente ilegíveis sem a chave correcta. Os ficheiros bloqueados podem ser acedidos contornando a UI. Os ficheiros encriptados não podem ser acedidos sem a chave de encriptação, independentemente de como o armazenamento é acedido.

As ferramentas forenses podem aceder a aplicações de bloqueio de galeria?

Sim. Ferramentas forenses como Cellebrite UFED e GrayKey extraem dados ao nível do sistema de ficheiros, contornando completamente a autenticação ao nível da aplicação. Como a maioria das aplicações de bloqueio de galeria armazena ficheiros não encriptados, as ferramentas acedem directamente às fotografias sem o PIN da aplicação.

O que devo usar em vez de bloqueio de galeria?

Para verdadeira protecção de fotografias, use uma aplicação cofre encriptada com: encriptação AES-256-GCM, derivação de chave do lado do cliente (PBKDF2, Argon2), arquitectura de conhecimento zero onde o programador não pode aceder aos ficheiros, e recolha mínima de dados. Verifique que a aplicação nomeia explicitamente o seu algoritmo de encriptação e não oferece reset de palavra-passe via servidor.

Conclusão

As aplicações de bloqueio de galeria respondem a uma questão real: "Como mantenho certas fotografias privadas?" Mas a maioria responde com um ecrã de PIN e nada mais.

A palavra "bloquear" implica segurança. Na prática, significa controlo de acesso. O PIN é uma instrução para o software. Não é uma barreira para os dados.

Se um ecrã de PIN é suficiente para si, qualquer aplicação de bloqueio de galeria funcionará. Muitas pessoas realmente não precisam de mais. Mas se alguém com ferramentas, conhecimento ou autoridade legal puder tentar aceder a essas fotografias, o PIN não o protege. A encriptação protege.

A diferença entre "bloquear" e "encriptar" é a diferença entre uma porta e uma parede. Uma pode ser aberta. A outra não.